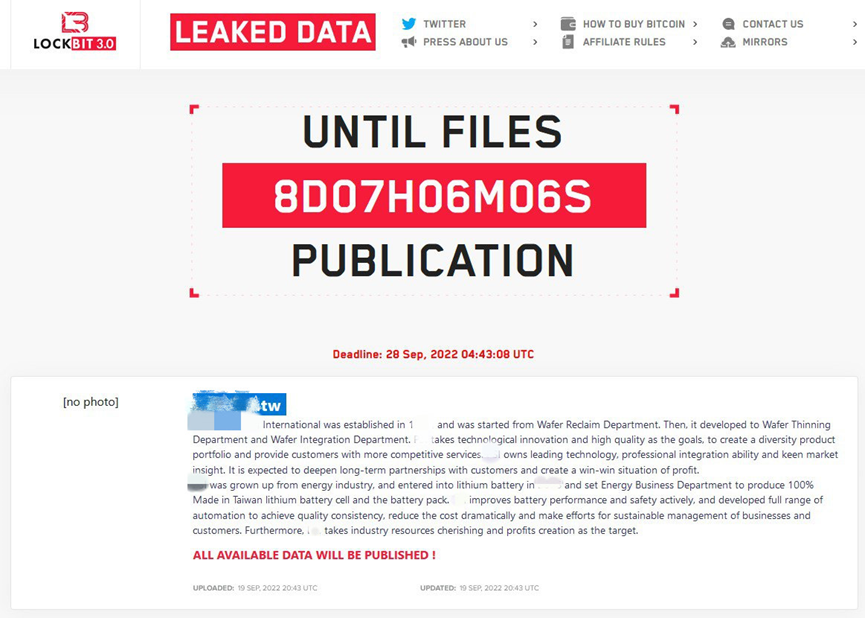

竣盟科技在9月20日在LockBit的揭秘網站上,驚見又一台灣上市半導體被列為受害者,該企業位於新竹科學園區是我國半導體重鎮的知名廠商,以再生晶圓及晶圓薄化起家。

目前,LockBit勒索軟體集團聲稱在9/19成功加密該半導體大廠並給予8天的談判時間,如果在9/28前未付贖金將公布所有盜竊得來的數據。資安研究員 Dominic Alvieri也在其推特上公佈這家台灣半導體

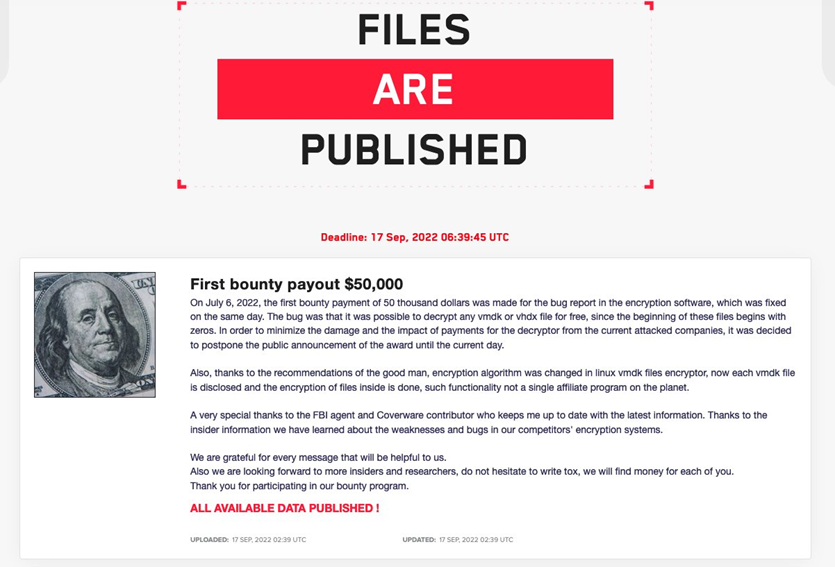

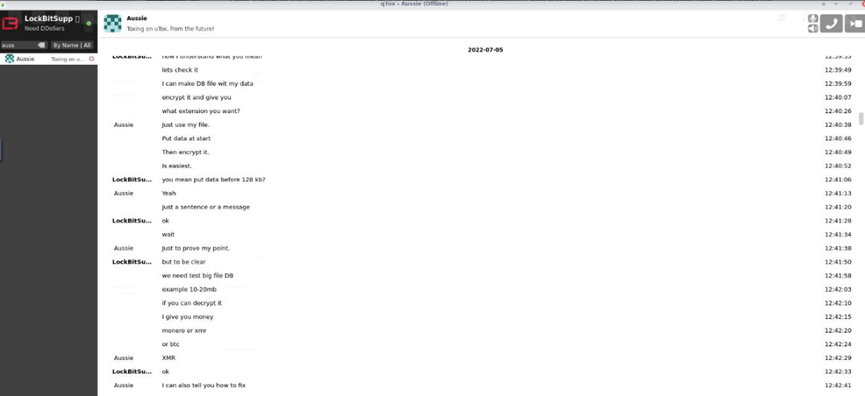

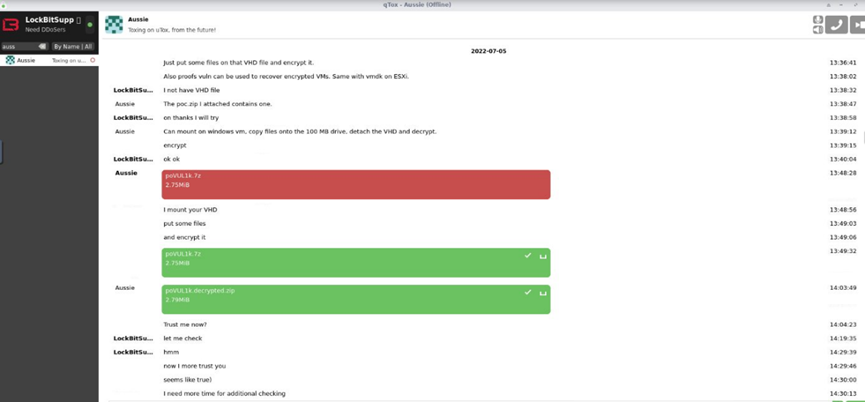

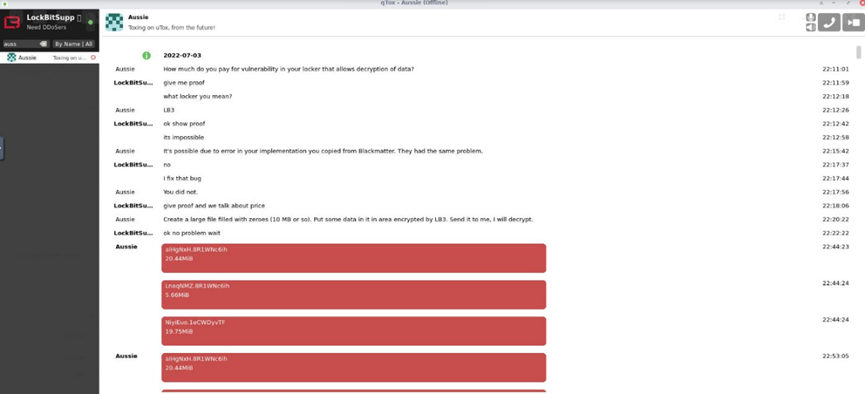

最近,LockBit公告已發出第一筆Bug Bounty的獎金,據悉此筆金額為5萬美元,挖掘漏洞為一名暱稱叫Aussie的駭客,發現了LockBit加密算法存在漏洞可允許恢復特定檔案類型,主要是 VHDK、VMDK 和備份檔案,目前LockBit已修補好該漏洞。

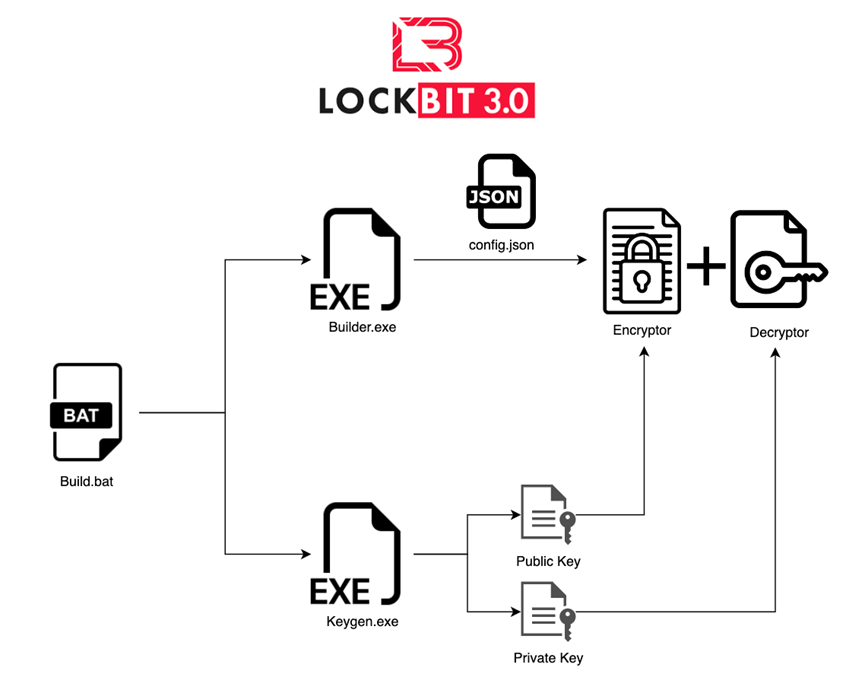

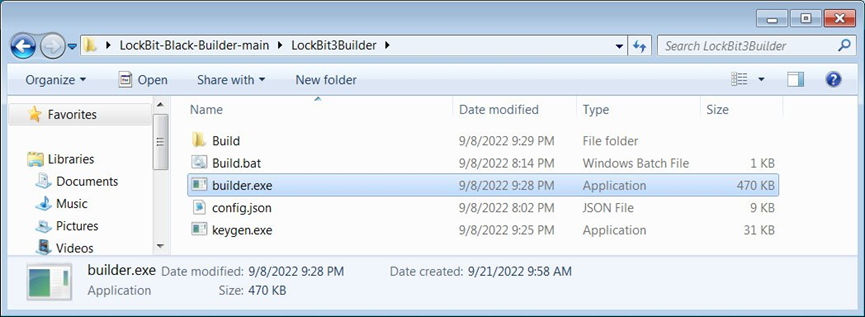

本週,BleepingComputer報導,有人在Twitter上散布勒索軟體LockBit 3.0(又稱LockBit Black)的產生器(Builder),該產生器包含受密碼保護的7z archive “LockBit3Builder.7z”,檔案包含:

Build.bat;

builder.exe;

config.json;

keygen.exe.

LockBit的產生器流程圖

根據Bleeping Computer,已證實此勒索軟體產生器確實是LockBit所持有的檔案,據悉是由對LockBit組織心懷不滿的開發者所外洩的。這些檔案在不久的將來很可能被其他駭客利用,對防守者將帶來更大的威脅。該產生器由四個檔案組成,其中之一是“config.json” 檔案。駭客可以通過多種方式存取它並自訂義加密器,包括修改贖金記錄、更改配置選項、決定停止哪些進程和服務,甚至指定加密器的C2伺服器。

BleepingComputer在測試產生器時,能夠輕鬆地對其進行修改,以利用他們的本地的C2伺服器,加密數據及解密數據。

LockBit 3.0 的部分入侵指標(Indicator of compromise -IOCs):

SHA1

729eb505c36c08860c4408db7be85d707bdcbf1b

091b490500b5f827cc8cde41c9a7f68174d11302

e35a702db47cb11337f523933acd3bce2f60346d

25fbfa37d5a01a97c4ad3f0ee0396f953ca51223

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”