安全研究人員警告說,Conti 勒索軟體組織的會員(Affiliate) 正在利用Microsoft Exchange Server 中的ProxyShell漏洞來攻擊並破壞企業網路。ProxyShell實際上是由3個漏洞所串連的漏洞(CVE-2021-34473、CVE-2021-34523 和 CVE-2021-31207),分別屬於遠端程式攻擊漏洞、權限擴張漏洞與安全功能繞過漏洞,它們同時影響Microsoft Exchange Server 2013、2016與2019,串連這些漏洞將允許駭客於系統上執行任意程式。

根據資安公司Sophos的觀察,攻擊以極快的速度發生,在一個事件回應案例中,研究人員在對攻擊進行分析後,發現Conti的會員用不到一分鐘就取得對目標網路的使用權限,在安裝了第一個 web shell 幾分鐘後,攻擊者便安裝了第二個 web shell。在不到 30 分鐘的時間內建立了一份完整份網路電腦、網域控制站和網域系統管理員的完整列表。僅僅四小時後,Conti的會員就取得網域系統管理員帳戶的憑證並開始執行命令。Sophos研究人員發現攻擊者在獲得存取權限後的 48 小時內竊取了大約 1 TB 的數據。五天後,他們將 Conti 勒索軟體部署到網路上的每台電腦,尤其針對它們的網路共用區。

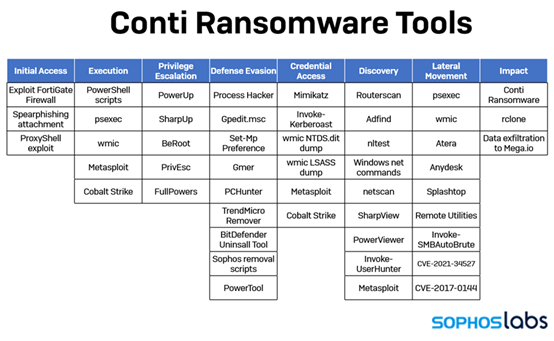

在攻擊期間,Conti 的會員還在網路上安裝了不少於 7 個後門:兩個 web shell、Cobalt Strike 和四個AnyDesk、Aterta、Splashtop 和 Remote Utilities 的商用遠端存取工具。Cobalt Strike 和 AnyDesk 則是其餘攻擊的主要工具。這種作法迅速而高效率,因此安裝修補程式絕對是不可或缺的。

ProxyShell 和其他針對已知 Microsoft Exchange 漏洞的攻擊會帶來重大的風險。研究人員敦促使用 Microsoft Exchange Server的企業應盡快更新和修補伺服器的緊急建議。

有關Conti勒索軟體的入侵指標(Indicator of compromise -IOCs):

IPv4:

135.181.10.218

SHA1:

59e2d227bf8499d1d28116f922925980774ebf96

Source: https://news.sophos.com/en-us/2021/09/03/conti-affiliates-use-proxyshell-exchange-exploit-in-ransomware-attacks/?cmp=30728