想像一下:公司網路邊界的防火牆,本該是抵禦駭客的第一道防線,但如今卻成了駭客眼中的「入口大門」。這正是 CVE-2024-3400 —— 一個存在於 Palo Alto Networks PAN-OS GlobalProtect 的重大漏洞,正被全球駭客積極掃描與利用。

為什麼這個漏洞這麼危險?

這不是一般的安全弱點。CVE-2024-3400 的 CVSS 風險分數高達 10.0 —— 最高級別。

- 無需帳號、無需驗證:任何人只要透過網路就能嘗試攻擊。

- 任意檔案建立 → 指令注入 → Root 權限:一旦成功,駭客能直接控制防火牆。

- 邊界防禦失守:如果防火牆被攻陷,企業內網幾乎等於完全暴露。

攻擊手法與風險

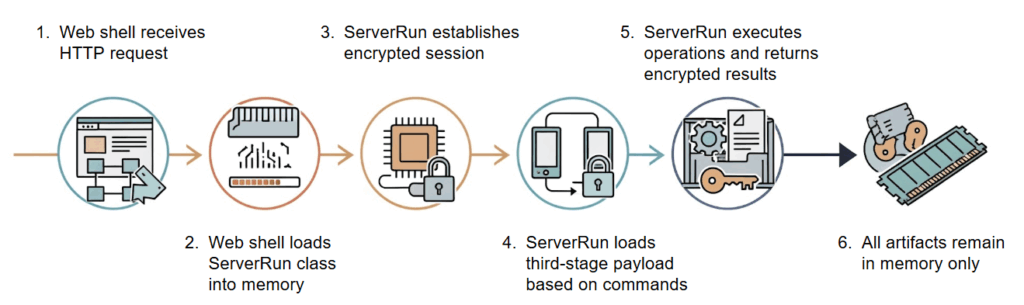

CVE-2024-3400 涉及 任意檔案建立(Arbitrary File Creation) 的缺陷,攻擊者可藉此進一步進行 OS 指令注入(Command Injection),最終取得防火牆的 root 等級權限。

據Cybersecurity News報道,從 2025 年 9 月下旬開始,全球蜜罐偵測到成千上萬次針對 PAN-OS SSL VPN Portal 的掃描與連線嘗試。

- SANS Technology Institute 公布的一個案例顯示,來源 IP 141.98.82.26 多次向 /ssl-vpn/hipreport.esp 發送惡意 POST 請求,利用 Session ID 驗證不足 的弱點。

- 攻擊流程中,駭客會在 Cookie 標頭 中插入惡意指令,成功寫入檔案後,再以 GET 請求驗證檔案是否存在,並進一步將惡意檔案移動至可執行的目錄,實現系統層級的控制。

這些自動化攻擊行為突顯了該漏洞的嚴重性與被武器化的速度。

誰會受影響?

只要是 啟用了 GlobalProtect Gateway 或 Portal 的以下 PAN-OS 版本,都是攻擊目標:

- PAN-OS 10.2:10.2.9-h1 之前

- PAN-OS 11.0:11.0.4-h1 之前

- PAN-OS 11.1:11.1.2-h3 之前

值得注意的是,Cloud NGFW 與 Prisma Access 不受影響,風險主要鎖定在 內部部署的防火牆設備。

立即行動:企業該怎麼做?

- 馬上更新修補:升級至最新安全版本(10.2.9-h1、11.0.4-h1、11.1.2-h3)。

- 啟用威脅防禦簽章:套用 Palo Alto Networks 提供的簽章(95187、95189、95191)。

- 檢查日誌異常:查看 GPSvc logs,若 Session ID 中出現檔案路徑或 Shell 指令,就代表可能遭到攻擊。

- 系統檢視:確認 GlobalProtect 設定,並檢查 /var/appweb/sslvpndocs 是否有可疑檔案。

專家提醒

這起漏洞凸顯了幾個關鍵資安教訓:

- 零門檻攻擊,人人都是目標:這不是鎖定高階標的的 APT,而是任何暴露在網路上的設備都可能中招。

- 防火牆 ≠ 絕對安全:邊界設備一旦被奪權,後果比一般伺服器更嚴重。

- 漏洞管理與快速修補是關鍵:面對已被武器化的漏洞,「速度」就是防禦成敗的關鍵。

結語:CVE-2024-3400 已被駭客大規模自動化攻擊利用,若還未修補,等於主動把企業大門打開。現在正是檢查系統、立即更新與強化監控的最好時機。別等到發現防火牆變成「駭客的控制中心」時才後悔。