奇虎360和百度 , 曾經因為3B大戰對薄公堂, 現在兩間中國的網路巨頭聯手合作, 共同破壞針對中國的殭屍網路, 是怎樣的惡意攻擊使得不對盤的雙方攜手合作呢? 人客啊, 快來看下去….

你可曾聽過 DoubleGuns惡意軟體? 一個專門獨家針對中國的惡意軟體,在過去的三年中,DoubleGuns木馬已成為中國最大的惡意軟體殭屍網路之一。

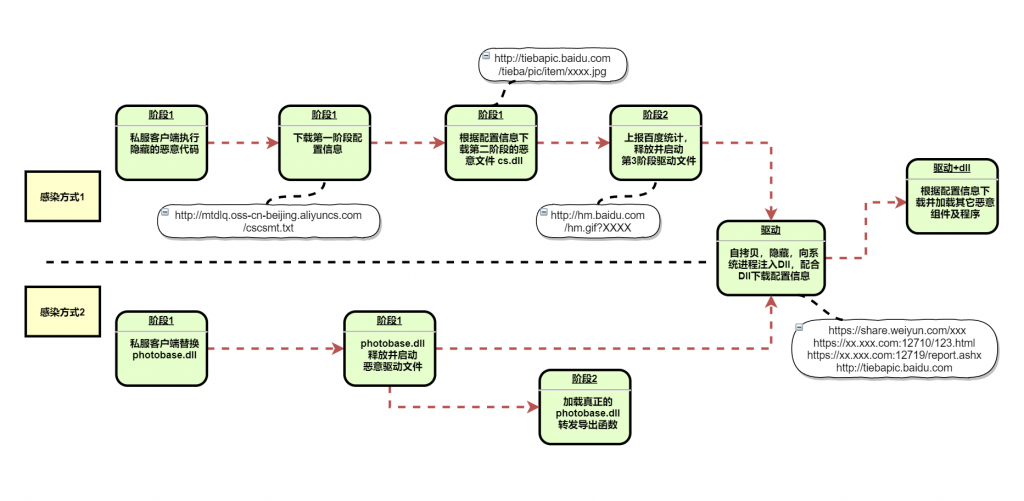

DoubleGuns是一種專門針對中文Windows惡意軟體, 主要通過在中國網站上共享的誘餌應用程式進行分發,多數是以在中國社交網路和遊戲論壇上提供的盜版遊戲作為傳播, 並通過VBR和MBR rootkit感染用戶PC。這是為了安裝各種惡意驅動程式,以最終竊取用戶的登錄憑證。

DoubleGuns還充當廣告軟體和垃圾郵件發送模組, 它在用戶設備上插入廣告,並劫持QQ帳戶,以通過私人消息將廣告傳播給受害者的朋友

奇虎360 上週在一篇網誌說,由於DoubleGuns殭屍網路的規模已經擴大到不容忽視, 它最近與百度進行聯合行動,破壞了DoubleGuns殭屍網路的運作,關閉殭屍網路的某些後端基礎架構,其中大部分都在使用百度的Tieba圖像託管服務, 在過去三年來,DoubleGuns一直從Tieba下載圖像。這些圖像包含秘密代碼(使用一種稱為圖像隱碼術的技術隱藏在圖像內部),該代碼為DoubleGuns惡意機器人提供了有關在受感染主機上執行哪些操作的指令。

奇虎和百度表示,在過去的兩個星期中,他們一直在刪除DoubleGuns使用的圖像並記錄來自受感染主機的連結,這就是他們發現殭屍網路規模巨大的原因,目前殭屍網路的數量估計為“數十萬” 。

由於殭屍網路基礎設施的其他部分仍在運行,並且殭屍網路的營運商仍然龐大,因此中斷被視為暫時的。

AlienLabs OTX後記: 我們基於DNS數據的威脅監控系統DNSmon, 標記了可疑域pro.csocools.com。該系統估計感染的規模可能遠遠超過成數十萬的用戶。通過分析相關樣本和C2,我們將其家族追溯到DoubleGuns。

欲了解更多關於DoubleGuns的資訊 , 請參考OTX情資:

https://otx.alienvault.com/pulse/5ecd55be9616fb56ef638475

新聞來源參考:

https://techdator.net/baidu-and-qihoo-teamed-up-to-fight-against-chinese-malware-doubleguns/

https://blog.netlab.360.com/shuang-qiang-zui-xin-huo-dong-fen-xi-bao-gao-nei-bu-bao-gao-ban/

*****竣盟科技快報歡迎轉載,但請註明出處