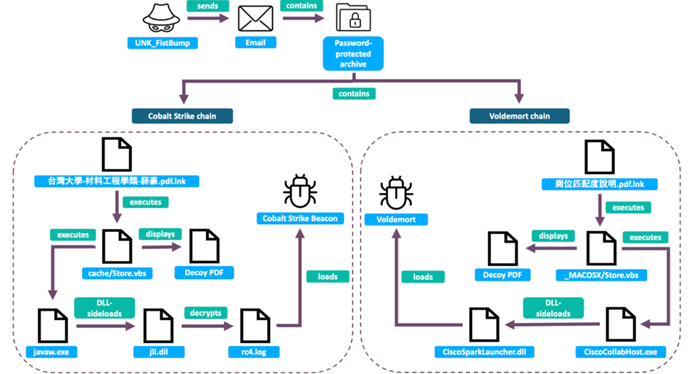

Photo Credit: 微軟

Photo Credit: 微軟

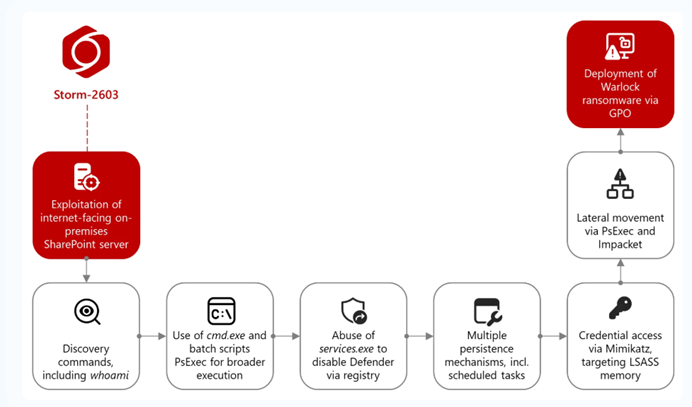

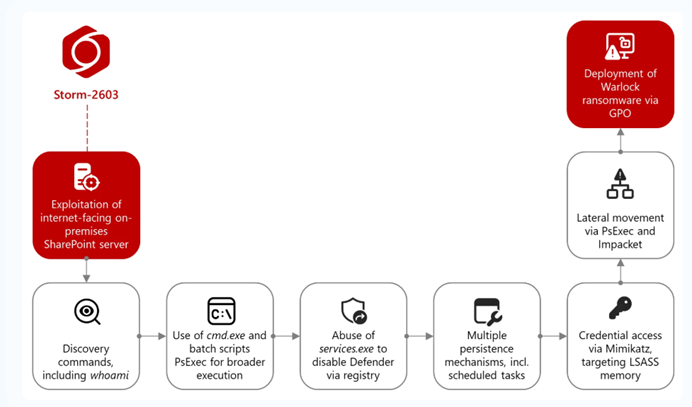

在這波全球資安動盪的浪潮中,微軟再度揭露了重大攻擊事件:中國國家支持的駭客組織 Storm-2603,近期利用 SharePoint 本地部署環境中的「零時差漏洞」,成功將 Warlock 勒索軟體散布到數百個組織之中。這不只是單一資安漏洞的問題,更凸顯了企業與機關在內部系統維護與資安韌性上的嚴重斷層。

攻擊關鍵:SharePoint 零時差漏洞再進化,防不勝防

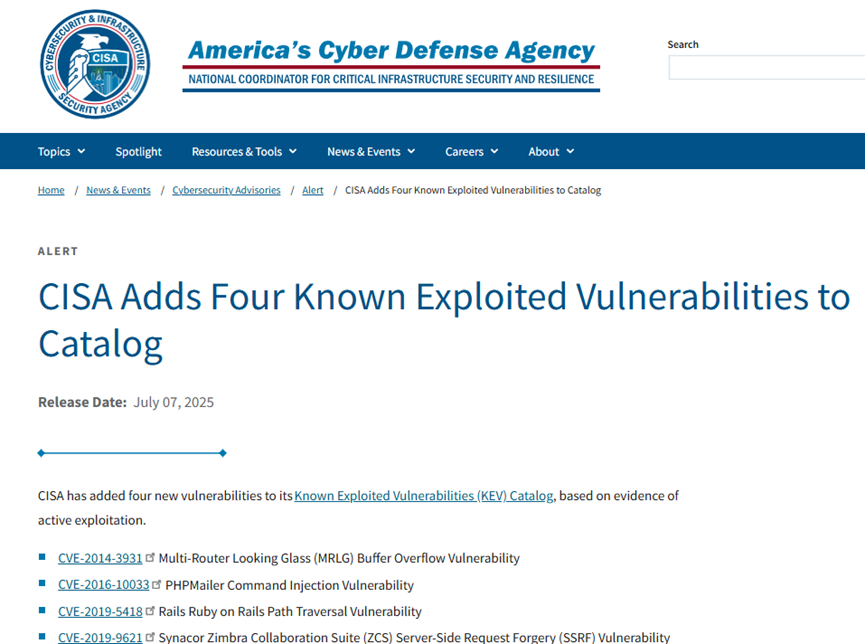

此次攻擊的核心,是兩個剛曝光的 SharePoint 高風險零時差漏洞:

- CVE-2025-53770:一個關鍵的遠端程式碼執行漏洞(CVSS 9.8),攻擊者可在未經驗證的情況下執行任意程式。

- CVE-2025-53771:一個中等嚴重程度的伺服器偽冒漏洞(CVSS 6.3),可繞過原本針對 CVE-2025-49704 的修補機制。

這兩個漏洞是微軟七月已公開的 CVE-2025-49704 與 CVE-2025-49706 漏洞的「進化版」,統稱為「ToolShell 攻擊鏈」的延伸。駭客已成功利用這組新漏洞變體,繞過原始修補程式,展開新一輪入侵。

技術解說:這波攻擊的運作方式是先利用漏洞取得 SharePoint 的內部權限,進而控制檔案系統與設定檔,最後部署 Warlock 勒索軟體。這讓攻擊者可在企業毫無察覺的情況下,鎖定伺服器、竊取資料並勒索贖金。

攻擊者與勒索軟體:Storm-2603 x Warlock Dark Army

Storm-2603 是微軟追蹤的中國背景 APT 攻擊組織之一,其這次散播的 Warlock 勒索病毒,是一個在 2024 年初崛起的 RaaS(勒索軟體即服務)平台,由「Warlock Dark Army」維運。其攻擊對象涵蓋:

- 政府單位(例如:美國教育部、佛州稅務局)

- 金融產業(如:Nippon Life India)

- 科技與製造業(如:波蘭航太公司 Astronika)

- 消費品牌(如:Unilever)

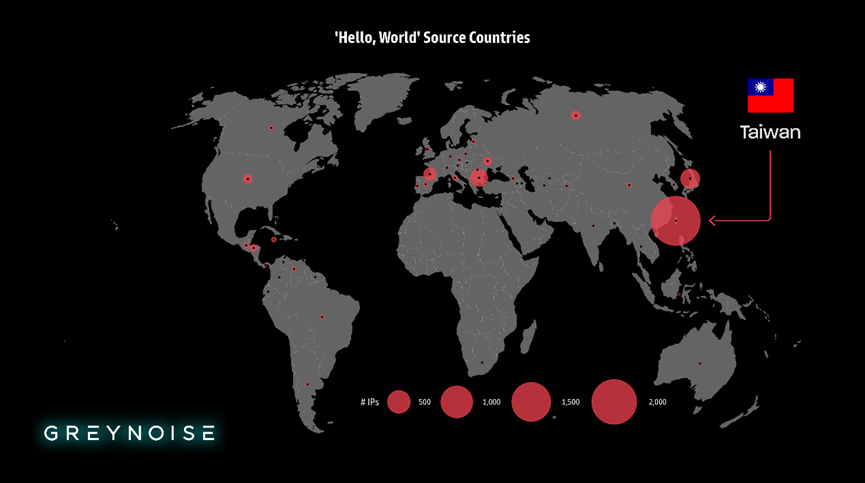

根據歐洲資安公司 Eye Security 的調查,僅在 2025 年 7 月 17 日至 21 日短短五天內,全球已有 超過 400 個組織被入侵,這是高度協調、針對性極強的大規模攻擊行動。

我們能從中學到什麼?

這起事件對於使用本地部署 SharePoint 環境的企業與政府單位來說,是一次赤裸裸的警訊。以下是資安專家的幾點建議:

- 立即更新!

微軟已釋出修補程式,務必儘速套用 CVE-2025-53770 與 CVE-2025-53771 的更新,避免遭到攻擊鏈利用。

- 開放服務最小化原則

若非必要,應限制 SharePoint 與內網資料庫對外開放。內網應設多層防線,避免攻擊擴散。

- 監控異常活動

建立對 SharePoint 操作紀錄的監控機制,針對異常權限提升、腳本執行等動作啟動警示。

- 善用零信任架構

採用零信任架構 (Zero Trust),對內外部使用者都需驗證與授權,不預設信任任何節點。

- 演練勒索事件應變流程

若貴單位尚未制定或演練勒索軟體應變計畫,現在就是最佳時機。模擬勒索場景可幫助團隊快速反應與減災。

結語:勒索風暴持續升溫,別讓你的 SharePoint 成為下一個破口

這場由 Storm-2603 引爆的資安風暴,揭露了兩件事:一、勒索軟體仍是全球資安威脅的主軸;二、內部應用平台若未即時更新與防護,將成為高價值攻擊目標。

在資安環境日益嚴峻的當下,企業與公部門都應重新檢視本地部署的系統與資安政策。別讓老舊架構與延遲修補,成為駭客入侵的通行證。

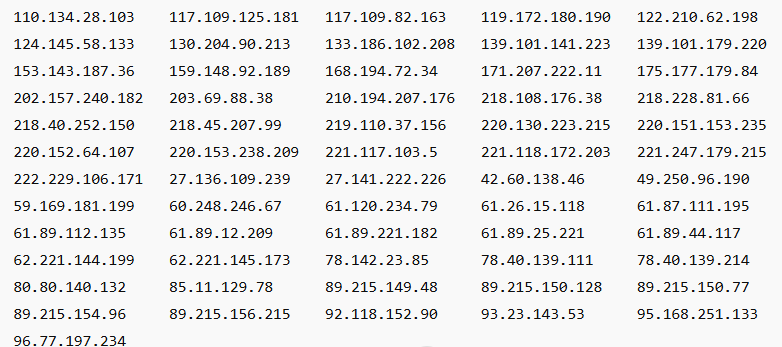

部分入侵指標(Indicator of compromise -IOCs):

92bb4ddb98eeaf11fc15bb32e71d0a63256a0ed826a03ba293ce3a8bf057a514

24480dbe306597da1ba393b6e30d542673066f98826cc07ac4b9033137f37dbf

b5a78616f709859a0d9f830d28ff2f9dbbb2387df1753739407917e96dadf6b0

c27b725ff66fdfb11dd6487a3815d1d1eba89d61b0e919e4d06ed3ac6a74fe94

1eb914c09c873f0a7bcf81475ab0f6bdfaccc6b63bf7e5f2dbf19295106af192

4c1750a14915bf2c0b093c2cb59063912dfa039a2adfe6d26d6914804e2ae928

83705c75731e1d590b08f9357bc3b0f04741e92a033618736387512b40dab060

f54ae00a9bae73da001c4d3d690d26ddf5e8e006b5562f936df472ec5e299441

b180ab0a5845ed619939154f67526d2b04d28713fcc1904fbd666275538f431d

6753b840cec65dfba0d7d326ec768bff2495784c60db6a139f51c5e83349ac4d

7ae971e40528d364fa52f3bb5e0660ac25ef63e082e3bbd54f153e27b31eae68

ffbc9dfc284b147e07a430fe9471e66c716a84a1f18976474a54bee82605fa9a

6b273c2179518dacb1218201fd37ee2492a5e1713be907e69bf7ea56ceca53a5

c2c1fec7856e8d49f5d49267e69993837575dbbec99cd702c5be134a85b2c139

6f6db63ece791c6dc1054f1e1231b5bbcf6c051a49bad0784569271753e24619

d6da885c90a5d1fb88d0a3f0b5d9817a82d5772d5510a0773c80ca581ce2486d

62881359e75c9e8899c4bc9f452ef9743e68ce467f8b3e4398bebacde9550dea