5月24日,據日本政府進行調查的內閣網路安全中心(National center of Incident readiness and Strategy for Cybersecurity,NISC)稱,富士通的ProjectWEB平台發現了入侵事件,NISC向政府和重要基礎建設機構發出警告,富士通在NISC調查人員介入後,於5月25日關閉了ProjectWEB平台,以調查漏洞的範圍和原因。

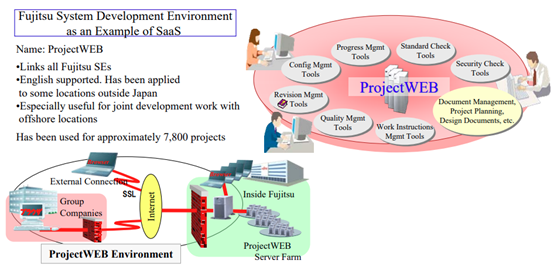

迄今為止,已被公佈受影響的機構包括國土交通省,外交部,內閣網路安全中心和成田機場等。竊取的數據包括政府僱員存儲在ProjectWEB上的檔案,ProjectWEB是富士通在2000年中期推出的基於雲的企業協作和檔案共享平台,如今已被日本政府機構廣泛使用。

富士通ProjectWEB事件相關時間:

2021年5月6日 富士通發現非法第三方存取Project WEB的踪跡。

2021年5月14日 富士通報告非法第三方存取交通部系統,造成數據外洩。

2021年5月17日 富士通報告由於非法第三方存取成田國際機場系統而導致數據外洩。

2021年5月20日 成田國際機場宣布航班資料管理系統的資料外洩。

2021年5月24日 NISC宣布也是受害單位,並向政府和重要的基礎設施機構發出警告。

2021年5月25日 富士通暫停Project WEB系統的運作。

2021年5月25日 富士通宣布非法第三方存取ProjectWEB。

2021年5月26日富士通報告非法第三方存取外交部系統,造成數據外洩。

使用ProjectWEB的成田機場20日表示,對飛機的飛航管理相關資料遭竊;國土交通省昨天公布,至少有7萬6000名轄下公務員與業務相關人士的電子郵件帳號、電子郵件系統與網路設定等資訊外流。另外,外交部也說,有提供給富士通的資料外流。

目前尚不清楚非法第三方(攻擊者)的身份以及是否是由於利用漏洞或針對性的供應鏈攻擊而發生入侵事件,另日本富士通表示,會認真面對此事,與相關單位商討後續處理方式,全力支援受害的客戶。

Sources: