根據韓國INews 24報導,在11月22日清晨時韓國企業和零售巨頭E-Land集團, 遭受了Clop勒索軟體攻擊,內部網路系統癱瘓,E-Land為了阻止惡意軟體在網路散播,暫停了某些銷售管理系統(POS)的終端操作,導致50家NC百貨商店和NewCore Outlet零售商店中的23家緊急關閉。

E-Land擁有60個零售品牌如SPAO,Teenie Weenie; Who.A.U; Shane Jeans等等主要專注於服裝,並通過5,000家專營零售出售。E-Land還擁有New Balance,Berghaus, Ellesse ,K-Swiss等全球品牌在韓國的經營權,E-Land集團在韓國還經營酒店和餐館。

Clop勒索軟體主要透過附加到Word(.doc)和Excel(.xls)等檔案中,並通過電子郵件進行分發。如果用戶打開惡意檔案,則PC中的某些數據將被加密,並且數據將被鎖定。

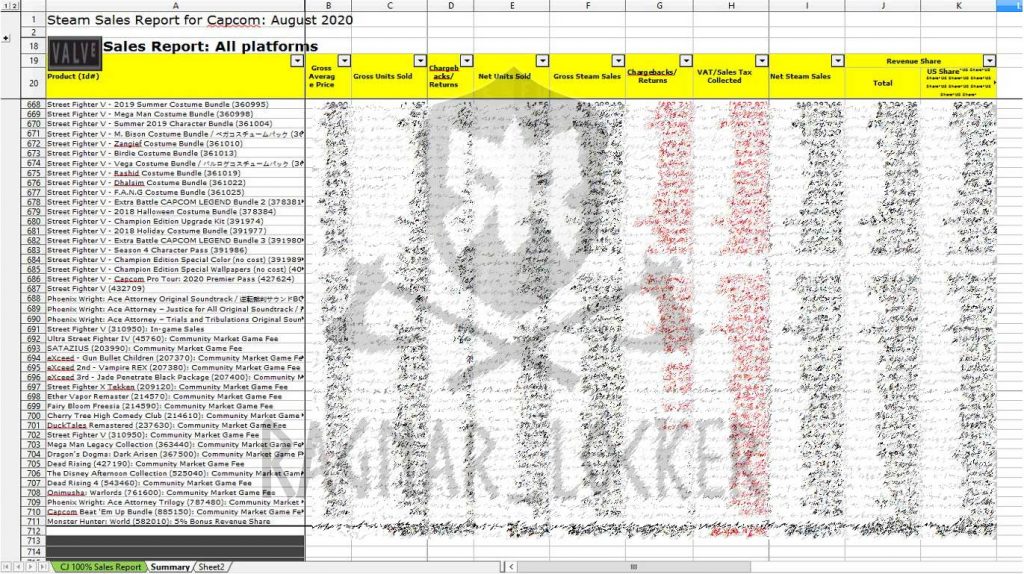

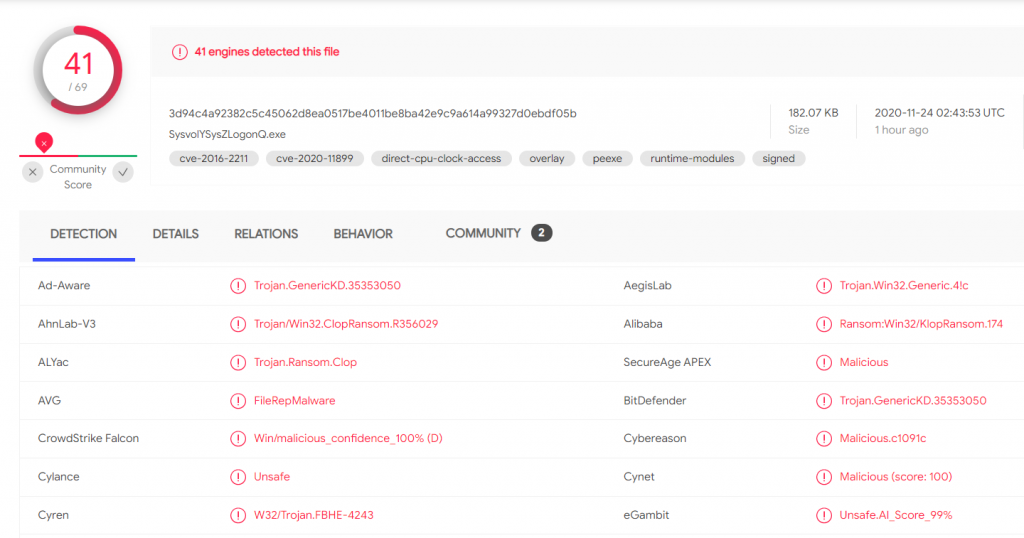

根據韓國資安專家提交到Virus Total上Clop 勒索軟體的hash樣本3d94c4a92382c5c45062d8ea0517be4011be8ba42e9c9a614a99327d0ebdf05b,其惡意比例為41/69,如下圖:

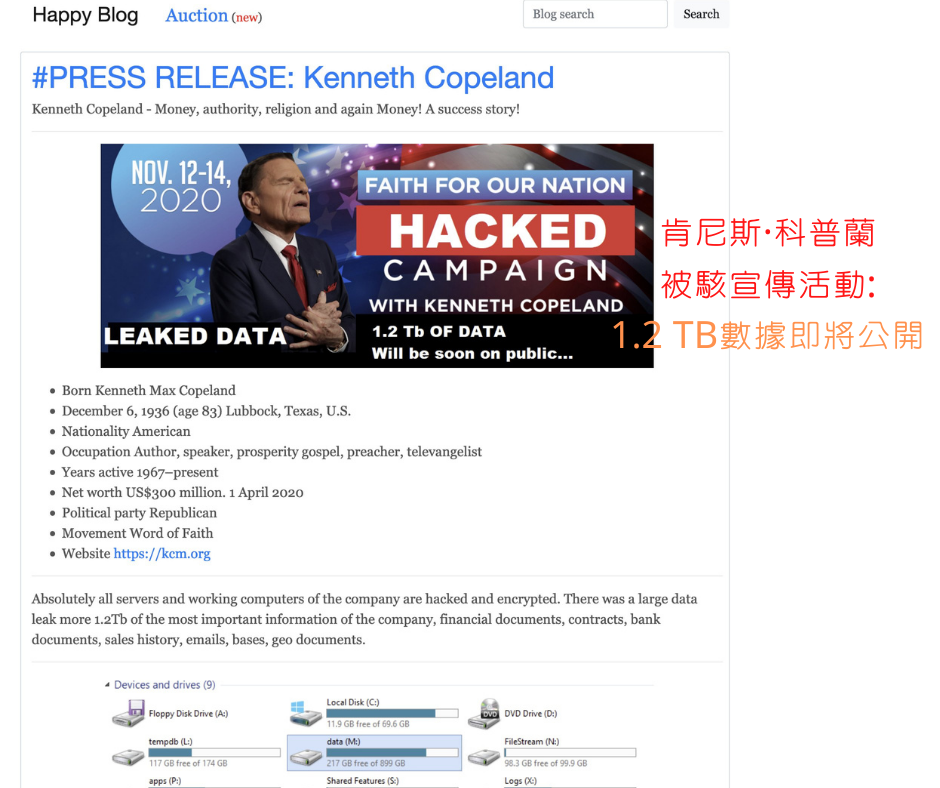

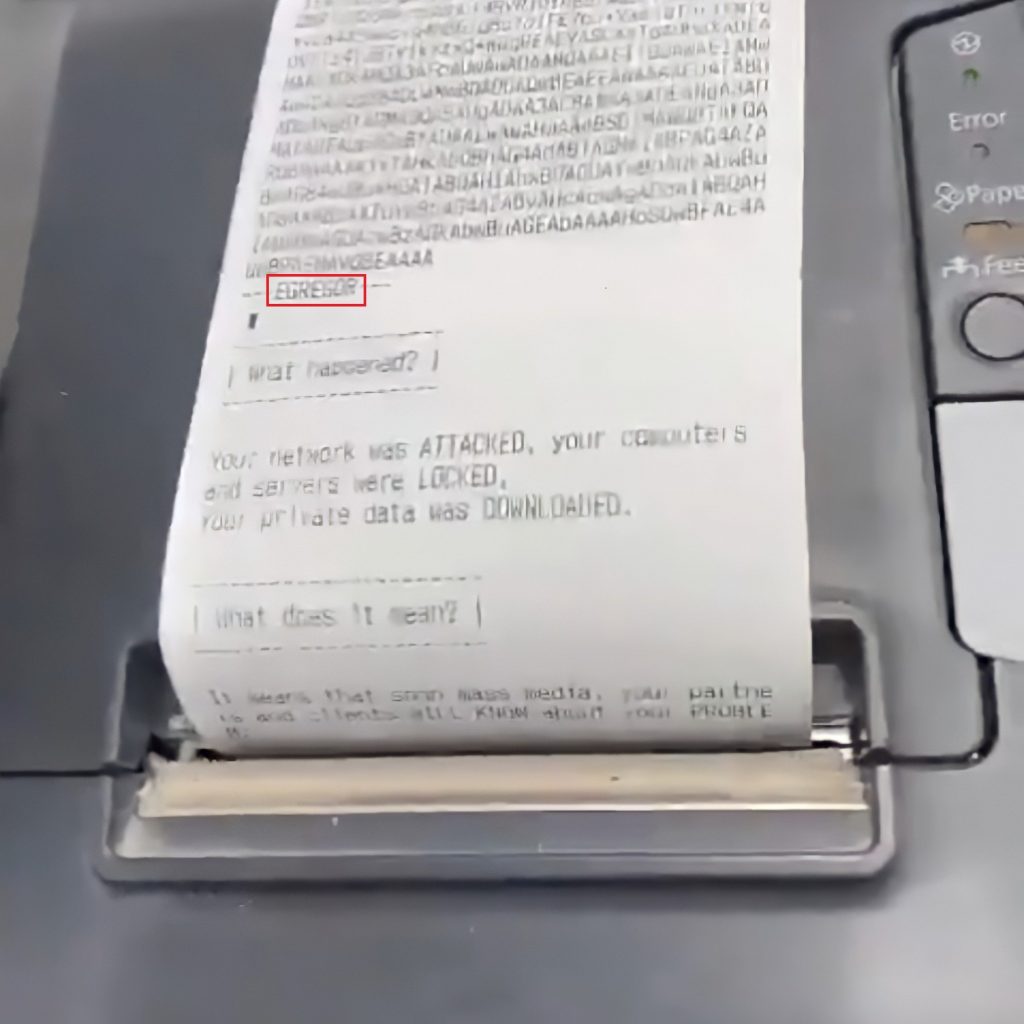

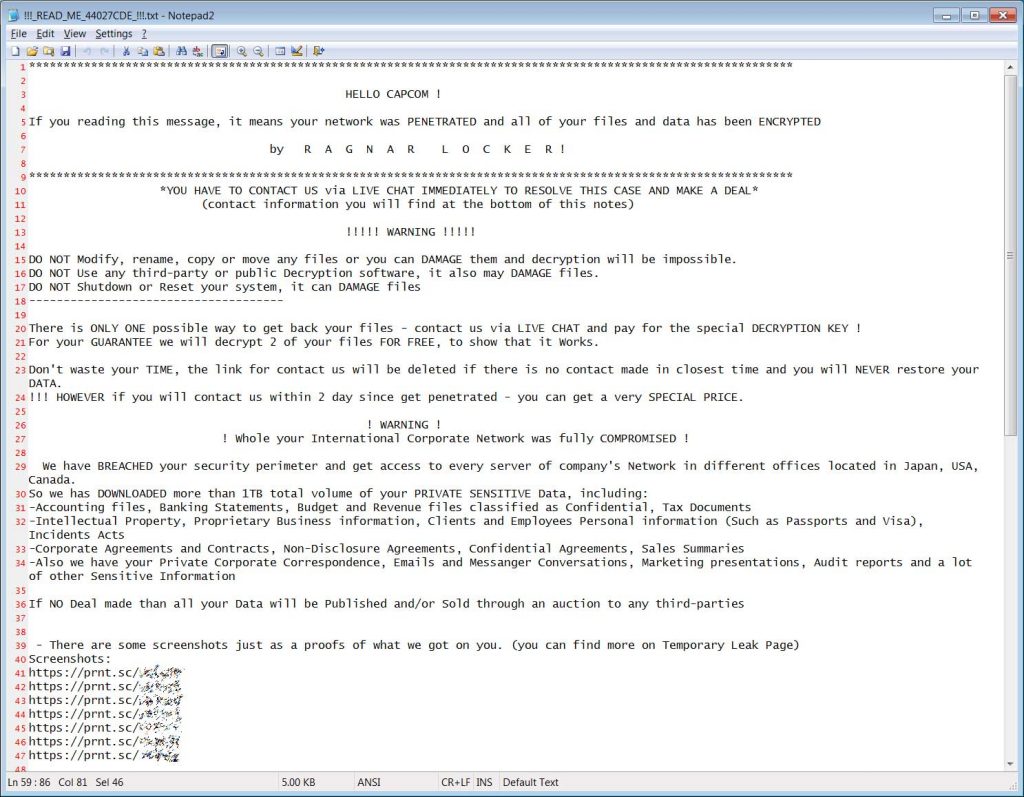

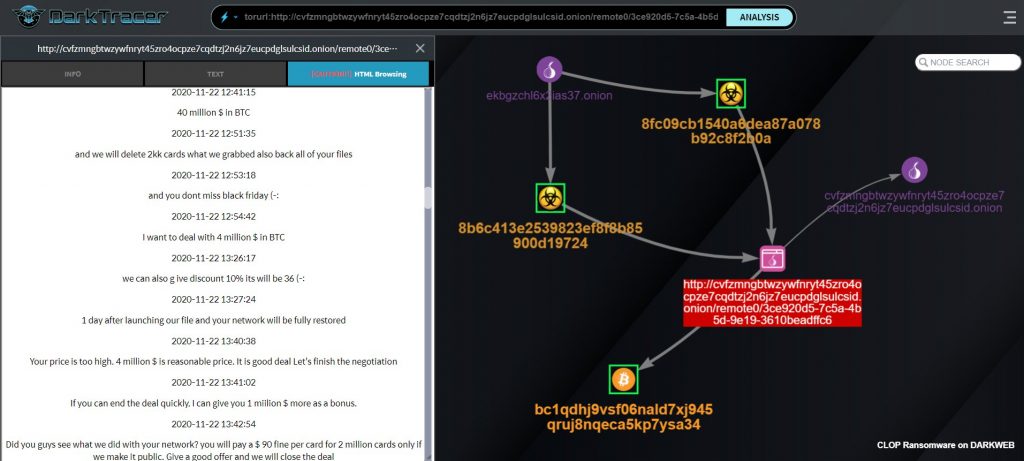

韓國資安專家流出有關Clop給E-Land集團旗下商店的勒索信,如上圖

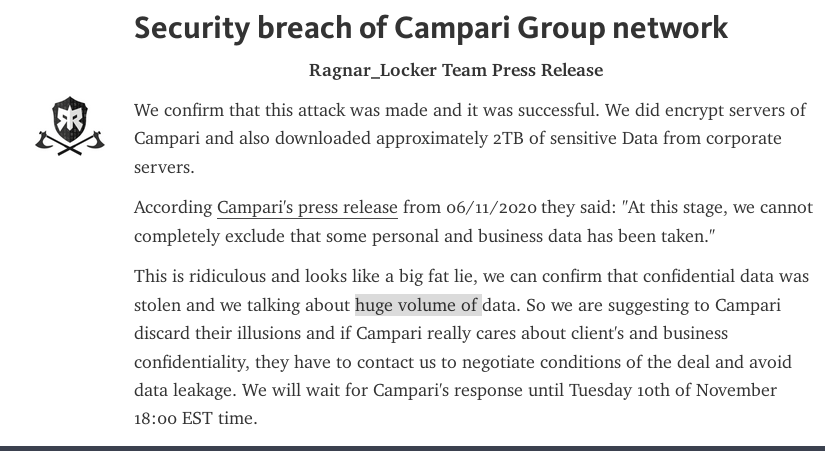

另外,根據Dark Tracer取得Clop背後駭客開放給E-Land的線上聊天室,如果該集團不付4千萬美元同等的比特幣,駭客揚言公開2佰萬張信用卡的資料。

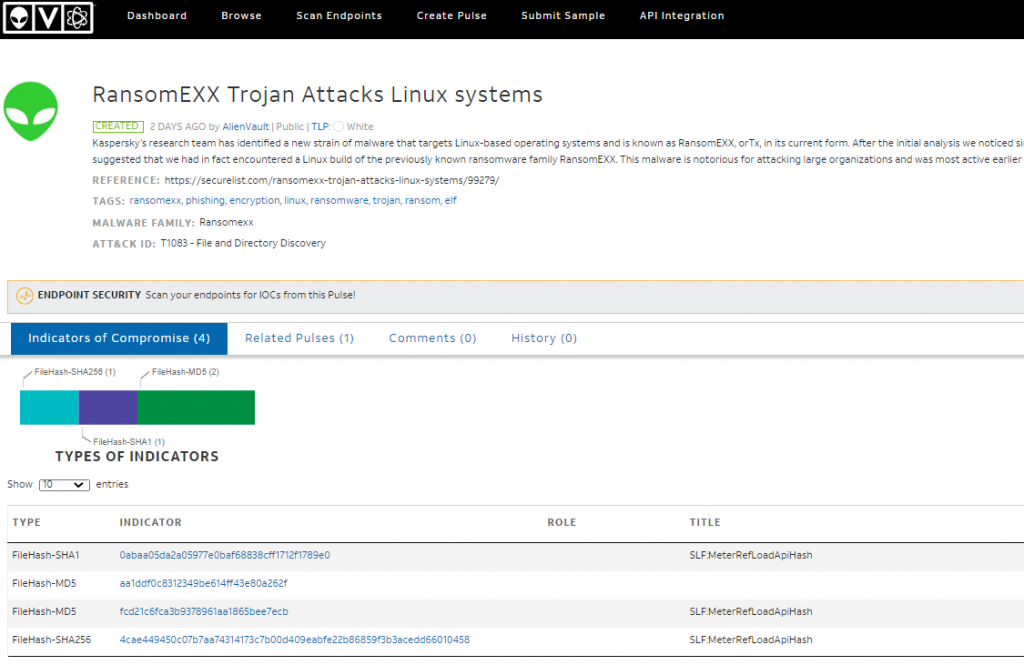

有關Clop勒索軟體的情資就在竣盟科技代理的 AlienVault OTX 情資平台上:

https://otx.alienvault.com/pulse/5d442cfb09ea006776a81c42

*****竣盟科技快報歡迎轉載,但請註明出處