引言: 還記得中油、台塑化、封測廠力成遭惡意程式攻擊事件嗎? 另外在2020總統就職典禮前夕,發生了假冒總統府寄釣魚信件給立委的資安事件。中國APT 駭客組織對台灣的攻擊,從不間斷。尤其耳熟能詳的Winnti Group更是赫赫有名, 最近包含ESET和賽門鐵克的研究人員對SideWalk後門發表了研究報告。當中驚見台灣已被鎖定成為攻擊對象。

背景:

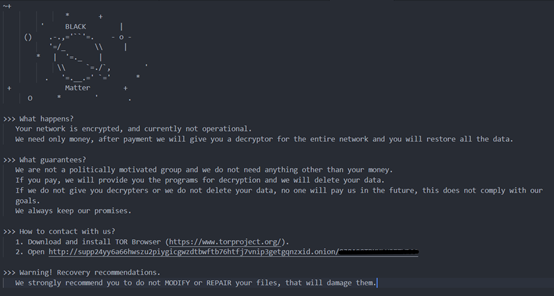

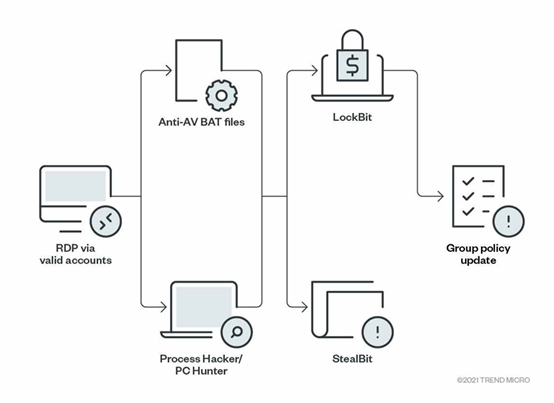

2020 年 9 月,美國司法部起訴 5 名中國公民,他們被指控為國家資助的駭客組織Winnti(又名APT41)的成員。他們三人(蔣勵志、錢川和傅強)參與了Winnti 分支小隊Grayfly(又名 GREF 和 Wicked Panda)的工具開發和攻擊策略。據了解,攻擊者擅長透過Exchange、SQL Server、MySQL入侵受害組織。最近發現Grayfly利用一個名為SideWalk的後門集中攻擊多國的電信公司、IT產業、媒體和金融機構等,台灣也是受害者之一。SideWalk後門與該分隊使用的另一個Crosswalk後門(Backdoor.Motnug )有很多相似之處,SideWalk 是一個模組化後門,可以動態載入從其 C&C 伺服器發送的附加模組,使用 Google Docs 作為情報投放點解析器(Drop Dead Resolver),並使用 Cloudflare Workers作為C2中繼站,它還有處理透過代理伺服器(Proxy)連線的通訊能力。

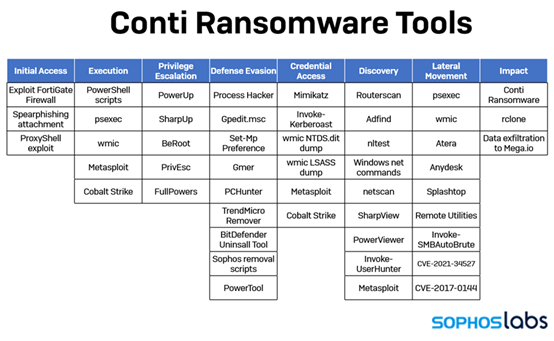

一旦網路遭到Grayfly入侵,Grayfly會將其自訂的後門安裝到其他系統上,允許他們全面遠端存取網路和代理伺服器連線,從而允許他們存取目標網路中難以到達的部分。Grayfly將裝載定製版本的Mimikatz 憑證刪除工具,該工具使攻擊者能夠從遠端存取系統和代理伺服器連線,使攻擊者能夠存取目標網路的任何部分。除了Trojan木馬自定義裝載機之外,Grayfly 還使用SideWalk後門。

研究人員發現,Grayfly最近的活動利用SideWalk特別著重於攻擊 MySQL 伺服器,有許多警報說明此類 ProxyShell 攻擊的數量不斷增加。另外在針對近 2000 個易受攻擊的 Microsoft Exchange 伺服器至少啟動了 140 個 web shell。

根據研究報告,ESET歸納的受害組織如下:

*澳門、香港、台灣學術界

*台灣的宗教組織

*台灣某電腦及電子產品製造商

*東南亞的政府機構

*韓國的電子商務平台

*加拿大的教育部門

*印度、巴林和美國的媒體公司

*一家位於美國的電腦零售業者

* 喬治亞(格魯吉亞)當地政府

*韓國和新加坡尚未確認的組織

與 CROSSWALK 一樣,在初始化期間,SideWalk 在執行開始時使用循環的ROR4計算 shellcode 的32位hash值。

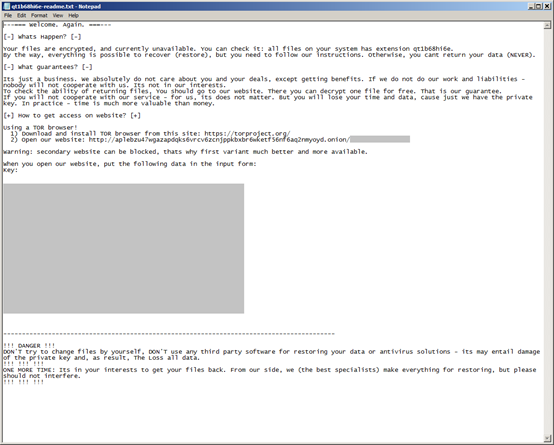

報告顯示 SideWalk 後門收集類似的產出物(目標數據): –

*IP 配置

*操作系統版本

*使用者名

*電腦名稱

*檔名

*Current process ID

*Current time

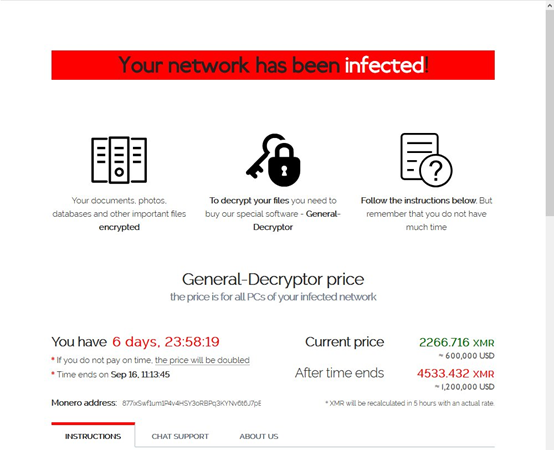

中國對台灣的威脅早已跨入網路攻擊,攻擊對象從科技業、政府機關至油水電等民生基礎設施無所不在,因此近年來台灣的企業及政府部門對資安的意識也不斷提高,然而攻擊事件仍頻頻傳出,那麼該如何防範?根據美國的MITRE ATT&CK框架,旗下的Mitre Engage(Shield) ,企業應反被動為主動,改善作戰計畫,在防守者可防禦範圍之內,進一步控制對手,使用網路欺敵(Deception) 至關重要,透過亦真亦假的欺敵手段,來誤導對手,藉由隱瞞關鍵事實與虛構環境和系統,讓攻擊者無法分辨和評估,或繼續進行行動。縱深防禦不是一站式服務,企業必須具有欺騙能力才能實現主動防禦覆蓋。Mitre Engage強調的是,欺敵可以說是Mitre主動防禦方法的核心。

另外,積極修補系統弱點、佈署資安偵測防禦系統以及存取政策緊縮,仍是應對針對性攻擊的最佳實踐方式,除了減低被攻擊成功的機率,在事故發生時更能及早發現,降低損害與衝擊;而系統與檔案備份則是事故發生後唯一的善後方法

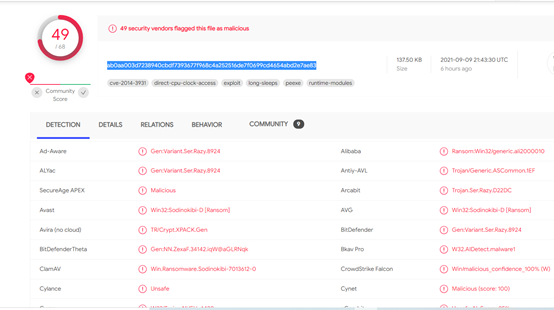

有關SideWalk後門的入侵指標(Indicator of compromise -IOCs):

SHA 256:

b732bba813c06c1c92975b34eda400a84b5cc54a460eeca309dfecbe9b559bd4

b3eb783b017da32e33d19670b39eae0b11de8e983891dd4feb873d6e9333608d

25a7c1f94822dc61211de253ff0a5805a0eb83921126732a0d52b1f1967cf079

SHA 1:

9d1940ed48190277c9d98ddbd7e4ea63ade5ceae

8c877f583dd1e317af4eb9e15c2d202f2f63e0d1

4c8194c94e25d51a062fab3e0a3edcec349fe914

MD 5:

7007877ec8545265722325231b434c79

5251b3f47b1ae8feb79642011b3a925b

Source: