自6月末以來,Hive勒索軟體已攻擊至少28個組織(此數字為拒絕支付贖金的受害者),最近被證實,在8月15日遭Hive入侵的美國非營利醫療系統Memorial Health System,為了恢復八百台伺服器、三千多台個人設備並以防200,000名患者的資料外洩,已支付Hive贖金以換取解密金鑰。

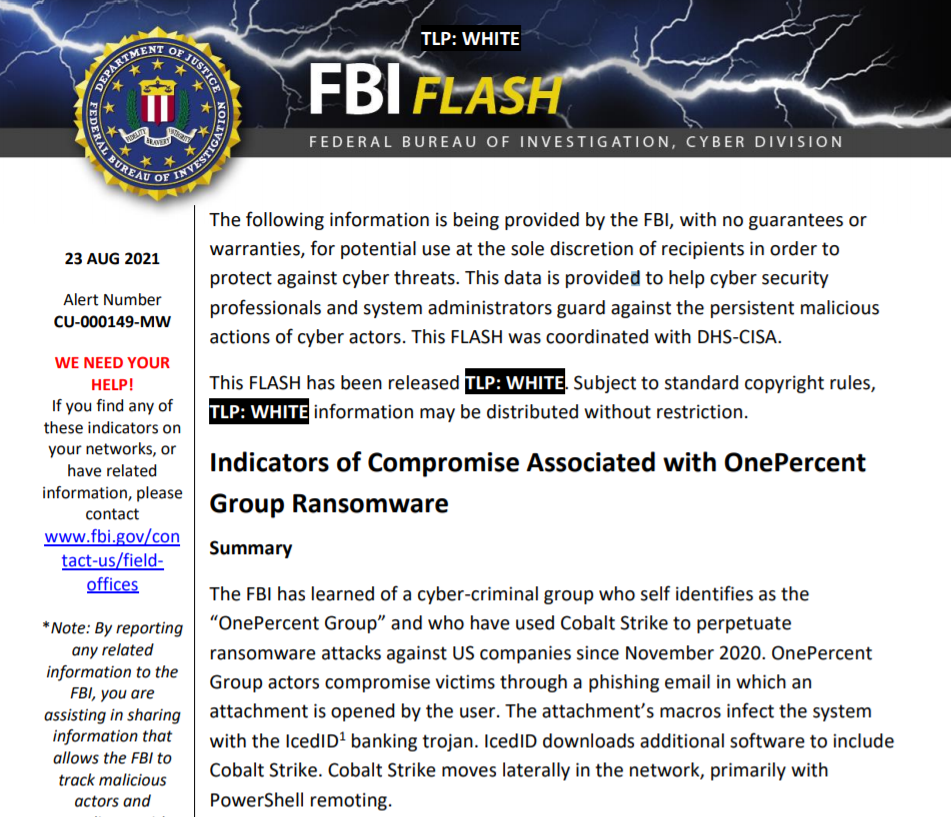

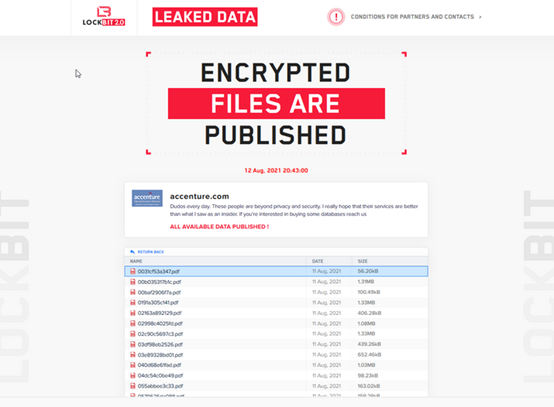

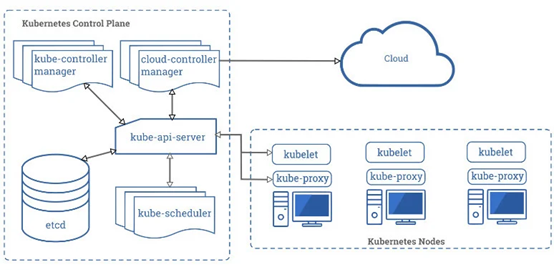

在上週Hive勒索軟體入侵了美國多間醫院使用的Memorial Health System後,美國聯邦調查局(FBI)發布了有關 Hive 勒索軟體的警報,該警報說,Hive於 6 月首次出現,是一支由會員操作(affiliate-operated )的勒索軟體,勒索軟體會員(Ransomware affiliate)是指租用勒索軟體即服務(Ransomware as a Service;RaaS)平台的存取權限、策劃入侵企業網路、使用“租用的勒索軟體”加密檔案,然後成功從勒索賺取佣金的個人或團體。Hive主要利用帶有惡意附檔的釣魚電子郵件以獲取存取權限和遠端桌面連線在企業的網路上橫向移動。在部署加密程式之前,Hive 勒索軟體會竊取他們認為有價值的檔案,以迫使受害者在數據外洩的威脅下支付贖金。FBI表示,Hive會調查備份、複製檔案和關閉所有不利它加密的防病毒或安全程式(如Windows Defender),被Hive加密過的檔案通常附有.hive的副檔名。在加密任務執行後,Hive會以一個名hive.bat 的script將自己刪除。

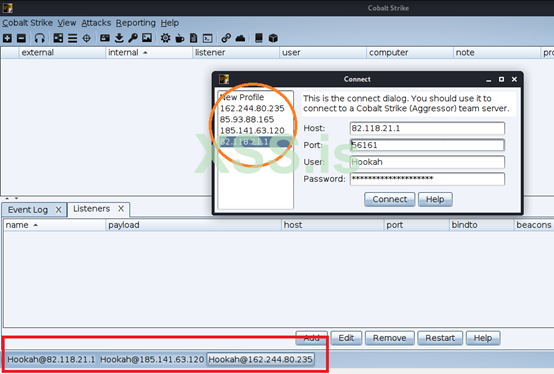

FBI在警報編號為MC-000150-MW的FBI Flash,除了提供入侵指標 (IoC) 外,

FBI也說在 Hive 勒索軟體攻擊中觀察到一些它使用的檔案:

*Winlo.exe – used to drop 7zG.exe, a legitimate version of the 7-Zip file archiver

*7zG.exe – version 19.0.0 of the 7-Zip file archiver

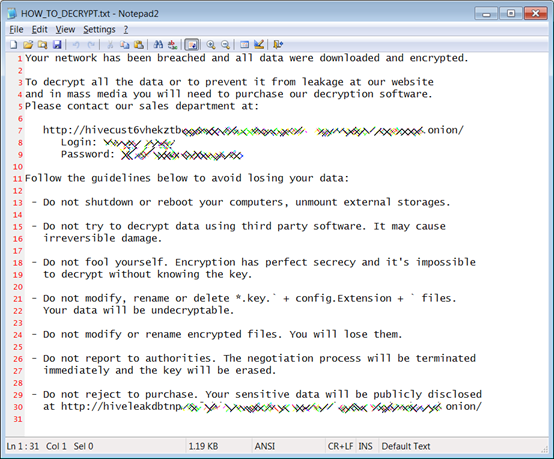

*Winlo_dump_64_SCY.exe – used to encrypt files with the .KEY extension and to drop the ransom note HOW_TO_DECRYPT.txt

到目前為止,Hive至少攻擊了28 個組織,其中包括在 8 月 15 日遭到攻擊的Memorial Health System 。這家非營利組織在西維吉尼亞州及俄亥俄州經營多家醫院、診所和醫療保健場所。Hive的攻擊使三家醫院——(Marietta Memorial 醫院, Selby General 醫院和Sistersville General醫院)——的醫護人員被迫使用筆和紙工作及記錄,需要放射治療或其他特殊治療的患者被轉移到正常運作的醫療機構。據了解,在攻擊發生的三天後Memorial Health System總裁 Scott Cantley在一份聲明中說,“我們已經達成了一項協商解決方案,並正在開始盡快、盡可能安全地恢復運營的過程。”他隨後向Marietta times承認,支付了贖金以接收解密金鑰。

美國醫院協會網路安全高級顧問 John Riggi表示,Hive是醫療機構特別關注的勒索軟體。

有關Hive勒索軟體的入侵指標(Indicator of compromise -IOCs):

Hive Tor Domain:

http://hiveleakdbtnp76ulyhi52eag6c6tyc3xw7ez7iqy6wc34gd2nekazyd.onion

Winlo.exe

MD5 b5045d802394f4560280a7404af69263

SHA256 321d0c4f1bbb44c53cd02186107a18b7a44c840a9a5f0a78bdac06868136b72c

File Path Observed C:\Windows\SysWOW64\winlo.exe

Description Drops 7zG.exe

7zG.exe

MD5 04FB3AE7F05C8BC333125972BA907398

Description This is a legitimate 7zip, version 19.0.0

Drops Winlo_dump_64_SCY.exe

Winlo_dump_64_SCY.exe

MD5 BEE9BA70F36FF250B31A6FDF7FA8AFEB

Description Encrypts files with *.key.* extension

Drops HOW_TO_DECRYPT.txt

HOW_TO_DECRYPT.txt

Description

Stops and disables Windows Defender

Deletes all Windows Defender definitions

Removes context menu for Windows Defender

Stops the following services and disables them from restart

LanmanWorkstation

SamSs

SDRSVC

SstpSVc

UI0Detect

Vmicvss

Vmss

VSS

Wbengine

Unistoresvc

Attempts to delete Volume Shadow Copies (vssadmin and wmic)

Deletes Windows Event Logs -> System, Security, Application

and powershell

Uses notepad++ to create key file

Changes bootup to ignore errors and not attempt recovery

Drops PowerShell script