美國國家安全局 (NSA) 和網路安全與基礎設施安全局 (CISA)發布了一份 59 頁有關強化 Kubernetes 集群的安全技術指南,以加強組織的 Kubernetes 系統的安全性。

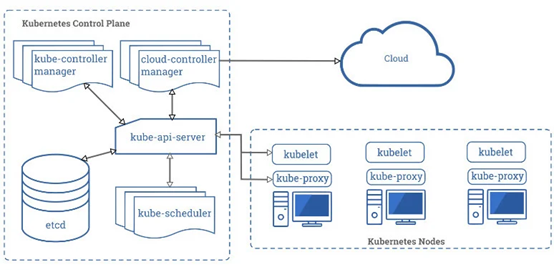

Kubernetes最初由 Google 工程師開發,後來在 Cloud Native Computing Foundation 下開源, 是一種流行的開源解決方案。Kubernetes 主要用於基於雲的基礎架構,允許系統管理員使用軟體容器輕鬆部署新的 IT 資源。它提供了更大的靈活性,但也經常成為攻擊者的目標,該報告建議對Kubernetes系統進行加固。

由於 Kubernetes與傳統的單體式軟體平台不同,因此許多系統管理員常遇到了安全性錯誤配置的問題。在過去幾年中,發現一些加密貨幣採礦殭屍網路營運組織針對這些錯誤配置,威脅參與者掃描互聯網上的 Kubernetes Management feature,這些功能在沒有身份驗證的情況下暴露在網上,或在大型 Kubernetes 集群上運行的應用程式(如 Argo Workflow或 Kubeflow),獲得對 Kubernetes 後端的存取權限,然後使用此存取權限在受害者的雲端基礎設施內部部署加密挖礦程式。這些攻擊在 2017 年初開始發生,但現在已到達多個威脅參與組織爭相在攻擊同一錯誤配置。

CISA 和 NSA 的聯合報告還詳細介紹了公司和政府機構可以實施的基本緩解措施,以防止或限制 Kubernetes 被入侵的嚴重程度。這些包括:

*掃描容器和 Pod 是否存在漏洞或錯誤配置。

*以盡可能最少的權限運行容器和 Pod。

*使用網路分離來控制入侵可能造成的損害程度。

*使用防火牆限制不需要的網路連接和加密以保護機密性。

*使用強式身份驗證和授權來限制用戶和管理員存取以及限制攻擊面。

*使用日誌審核,以便管理員可以監控活動並就潛在的惡意活動收到警報。

*定期檢查所有 Kubernetes 設置並使用弱點掃描來幫助確保適當考慮風險並應用安全修補程式。

Source:

https://media.defense.gov/2021/Aug/03/2002820425/-1/-1/1/CTR_KUBERNETES%20HARDENING%20GUIDANCE.PDF