專家警告稱,新一波Qlocker勒索軟體針對全球的 QNAP NAS 設備來襲,新的攻擊活動於 1 月 6 日開始,發現駭客在受感染的設備上放置名為 !!!READ_ME.txt 的勒索信。回顧去年5 月,台灣供應商威聯通QNAP警告其客戶更新在其網路附加存儲 (NAS) 設備上運行的 HBS 3 災難恢復應用程式,以防止 Qlocker 勒索軟體感染。

自2021年 4月19日那週開始,駭客大規模勒索軟體活動中針對 QNAP 的客戶,在破壞他們的 NAS 設備後,透過名為Qlocker的勒索軟體將檔案加密,檔案的副檔名全部變成7Z。QNAP 警告說,攻擊者正在利用 HBS 3 Hybrid Backup Sync 應用程式中寫死在韌體的硬式編碼漏洞CVE-2021-28799入侵用戶的設備並加密他們的檔案。

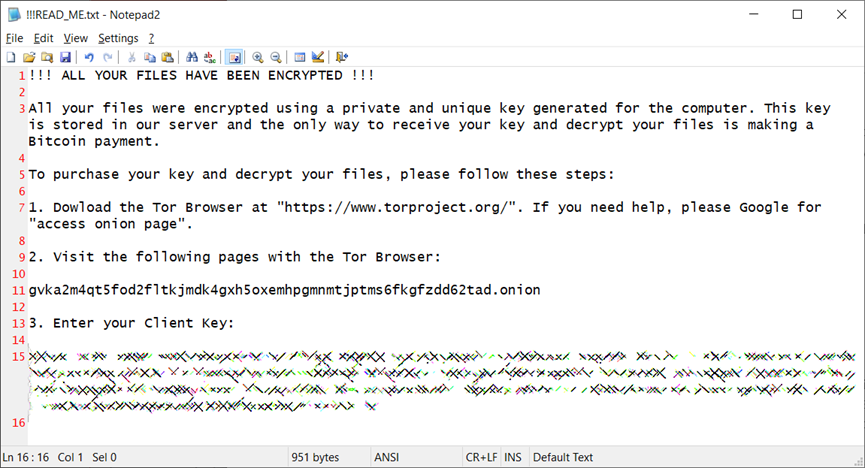

根據勒索軟體識別服務 ID-Ransomware的創建者Michael Gillespie提供的統計數據,這些攻擊於去年4月20 日首次被發現,感染數量每天飆升至數百次 。一旦勒索軟體感染了設備,它會將 NAS 上的所有文件移動到受密碼保護的7Z 檔案中,並要求支付 550 美元的贖金,並刪除snapshots以防止從備份中恢復數據,並在每個受影響的檔案夾中放置的勒索信(名為 !!!READ_ME.txt)。勒索信中包含通過 Tor 站點與Qlocker勒索軟體操作者取得聯繫的說明。

據BleepingComputer報導,2022 年 1 月 6日出現了新版本的 QLocker 勒索軟體稱為 QLocker2,並將舊的Qlocker勒索軟體稱為 QLocker1。目前還不確定,QLocker2與原始版本有什麼不同,但據悉用戶在感染後無法連接到 NAS。勒索信還包括 Tor 站點地址 ( gvka2m4qt5fod2fltkjmdk4gxh5oxemhpgmnmtjptms6fkgfzdd62tad.onion ),受害者會被提示存取以獲取有關他們需要支付多少費用才能重新存取其檔案的有關的資料。自這一系列新的 Qlocker 攻擊開始以來,BleepingComputer 看到的 Tor 受害者頁面顯示贖金在 0.02 到 0.03 比特幣之間即$840-$1300 美元。

不幸的是,不論Qlocker 1 或Qlocker 2並不是唯一針對 QNAP NAS 設備的勒索軟體,QNAP 去年還通知客戶保護他們的設備免受Agelocker 和eCh0raix勒索軟體的攻擊。

本月早些時候,QNAP 還建議其客戶通過停用路由器上的端口轉發和機器上的 UPnP 功能來保護其連接 Internet 的 NAS 系統免受持續的勒索軟體和暴力攻擊。

您可以檢查NAS 並按照建議配置系統設置,以更好地保護您的設備並保護您的數據:

*刪除未知或可疑帳戶。

*刪除未知或可疑的應用程式。

*在 myQNAPcloud 中禁用自動路由器配置並設置設備訪問控制。

*禁用路由器上的端口轉發,使用 myQNAPcloud Link 或 QVPN 服務進行遠端連接。

*如果 NAS 直接連接到 Internet,請更改系統端口號。

*安裝並運行最新版本的 Malware Remover。

*更改所有帳戶的密碼。

*將已安裝的 QTS 應用程式更新至最新版本。

*將 QTS 更新到最新的可用版本。

*安裝 QuFirewall。