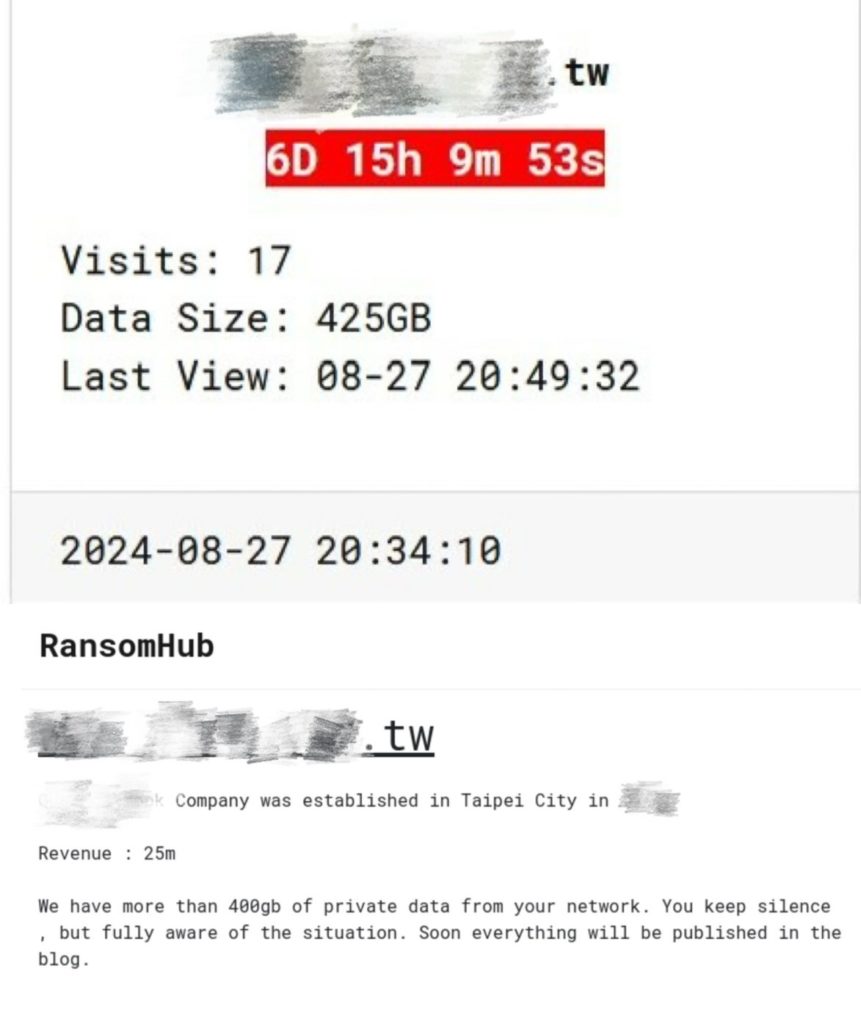

勒索軟體RansomHub日前攻擊台灣某大教科書/出版廠商

竣盟科技近日於勒索軟體RansomHub的揭秘網站發現,台灣某大教科書/出版廠商成為勒索軟體RansomHub 的攻擊目標,被駭資料共計425GB。

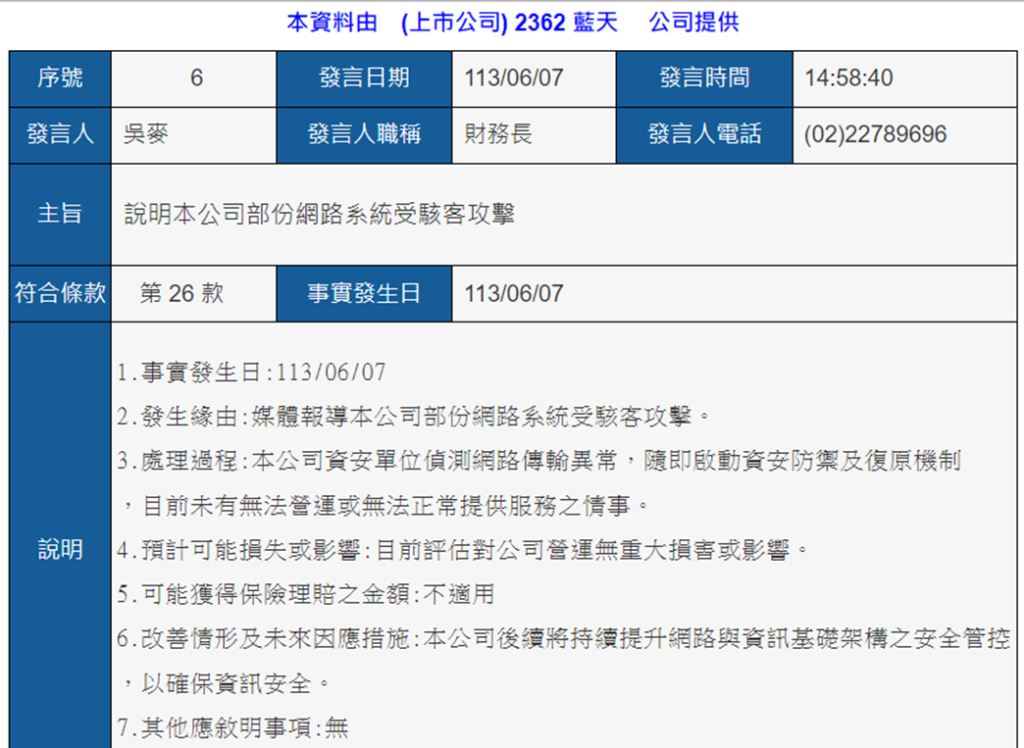

這並不是RansomHub第一次對台灣企業廠商發動攻擊。2024年6月,臺灣上市公司藍天電腦傳出遭到勒索軟體攻擊的消息,當時勒索軟體集團RansomHub聲稱他們竊取了藍天電腦200 GB的資料,並公布屬於該公司的10份文件,此外攻擊者表示他們是透過網路釣魚的手法侵入系統。

RansomHub 是一個相對較新的勒索軟體集團,被認為是 Knight 勒索軟體的繼任者。該組織在 2024 年 2 月浮出檯面後,迅速在網路威脅領域崛起,並引發相當大的關注。

一般相信,RansomHub 發源於俄羅斯,採用勒索軟體即服務(RaaS)的模式進行運作,這種商業模式讓合作夥伴可獲得高達 90% 的贖金收入,而剩下的 10% 則歸該集團所有。RansomHub 的攻擊目標遍及全球,包括美國、巴西、印尼和越南等國,且攻擊模式靈活多變,非常難以預測。

RansomHub 的勒索軟體以 Golang 語言編寫,這樣的選擇反映出勒索軟體開發者對該語言的偏好。Golang 的使用可能預示著未來的勒索軟體攻擊將更加地複雜且難以偵測,對現有的防護機制來說是更嚴峻的挑戰。

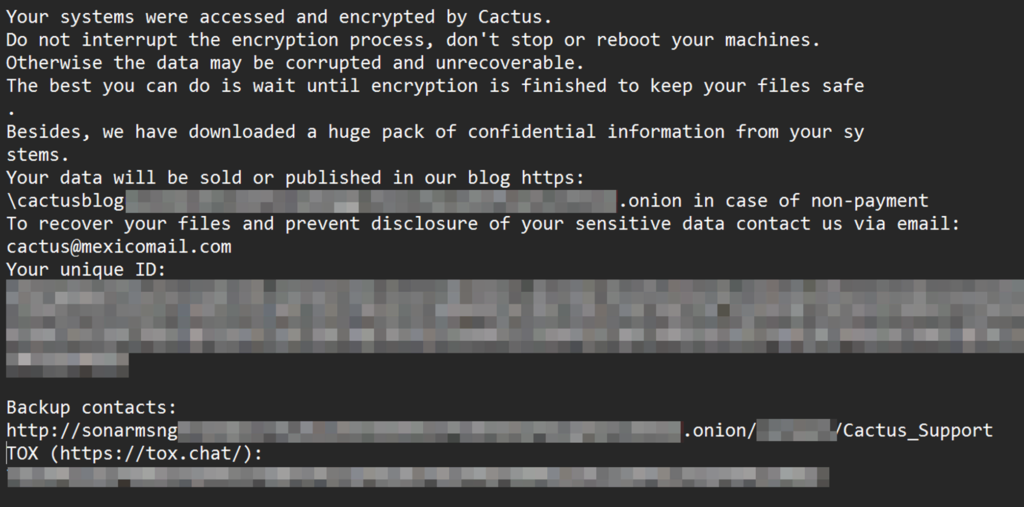

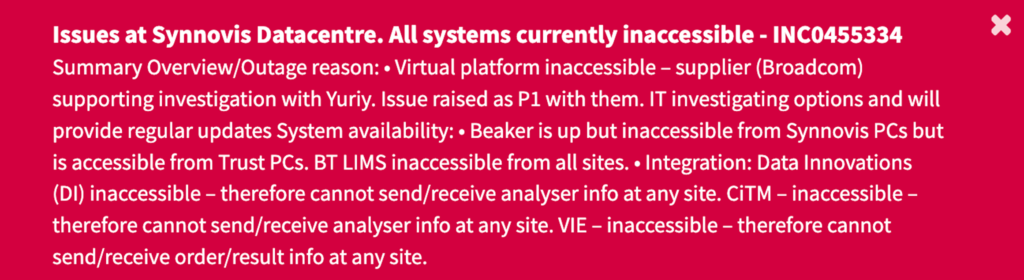

英國資安軟體和硬體公司Sophos早前揭露勒索軟體集團RansomHub在今年5月發起的攻擊行動,駭客先利用名為EDRKillShifter的惡意程式,企圖停用受害電腦上的Sophos端點防護程式;隨後,這個工具會利用存在漏洞的舊版驅動程式,進行BYOVD(自帶驅動程式)攻擊,試圖癱瘓端點防護系統,但此舉動也引起了注意。

EDRKillShifter 是一種「自帶驅動程式攻擊」(BYOVD) 工具,使用包含密碼字串的指令列來執行;最終的目的是利用驅動程式之中一個比較容易攻擊的合法驅動程式,以獲得權限來解除 EDR 的防護。

BYOVD的技術原理,使得攻擊者可以載入存在漏洞的合法驅動程式,以便他們可以覆寫核心附近的程式碼來執行特許權限功能。危險的地方在於核心驅動程式並不是惡意的,造成檢測上更加地困難。一旦載入了驅動程式,就可以更深入地探入系統,並且能夠擁有更大的權限來操控系統。

如何防護企業組織的資訊安全

加強監控端點安全,強化企業網路衛生 (cyber hygiene) 並維持系統最新的更新狀態。EDRKillShifter 工具的使用現況確實令人擔憂,從他們對 RansomHub 勒索軟體的使用上來看,顯示出他們的經驗豐富而且非常堅決。他們現階段正利用這種專門用於癱瘓端點偵測和回應 (EDR) 軟體的新工具,這表示他們的攻擊行動是非常地精細複雜。

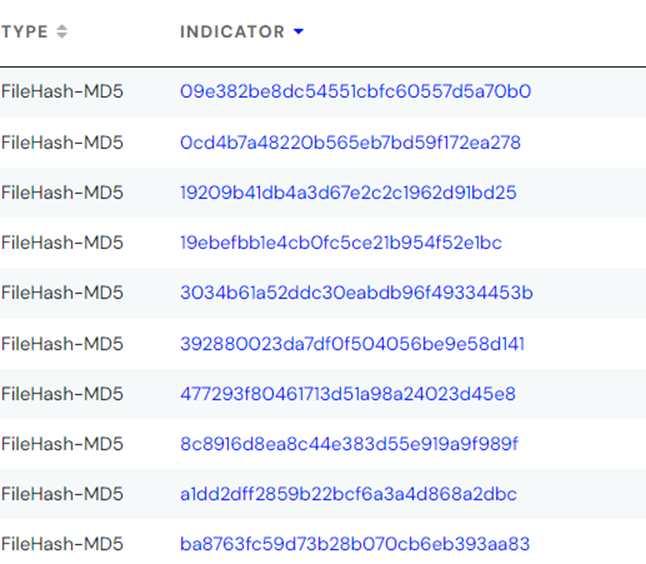

RansomHub勒索軟體相關的部分的入侵指標(IOCs):

| 02e9f0fbb7f3acea4fcf155dc7813e15c1c8d1c77c3ae31252720a9fa7454292 |

| 104b22a45e4166a5473c9db924394e1fe681ef374970ed112edd089c4c8b83f2 |

| 2f3d82f7f8bd9ff2f145f9927be1ab16f8d7d61400083930e36b6b9ac5bbe2ad |

| 34e479181419efd0c00266bef0210f267beaa92116e18f33854ca420f65e2087 |

| 36e5be9ed3ec960b40b5a9b07ba8e15d4d24ca6cd51607df21ac08cda55a5a8e |

| 595cd80f8c84bc443eff619add01b86b8839097621cdd148f30e7e2214f2c8cb |

| 7114288232e469ff368418005049cf9653fe5c1cdcfcd63d668c558b0a3470f2 |

| 7539bd88d9bb42d280673b573fc0f5783f32db559c564b95ae33d720d9034f5a |

| 8f59b4f0f53031c555ef7b2738d3a94ed73568504e6c07aa1f3fa3f1fd786de7 |