AT & T Cybersecurity的Senior Product Marketing Manager “Tawnya Lancaster” 在 Alien Labs的Blog 說道,

一個如何檢測平台或服務攻擊的範例

Oh那些我們在雲端使用的應用程式…

由Proofpoint發布的一項為期六個月的全面研究報告顯示,攻擊者“正在利用傳統安全協定和憑據轉儲,來提高大規模暴力破解程序的速度和效率。”

威脅參與者設計針對平台或服務的威脅,這些威脅將為他們提供最大的投資回報率。這意味著針對擁有最多用戶的系統進行攻擊。因此,今天的大多數攻擊都針對Microsoft Office 365(世界上使用最廣泛的生產力套件)和G-Suite。

他們進去後會發生什麼?

根據該報告,一旦駭客進入“受信任”帳戶,他們就會發起內部網路釣魚攻擊或企業電子郵件洩密(BEC)攻擊,其最終目標是將他們的範圍擴展到組織中,這樣他們就可以做壞事諸如竊取金錢或信息之類的東西(經濟收益是這類攻擊的一大動機)。以下是其工作原理的概述:

攻擊者>通過網路釣魚活動攻擊雲端帳戶或竊取員工的憑據

一旦他們控制了帳戶>他們就會在SaaS環境中橫向移動以破壞其他用戶帳戶(我們正在談論多個) – 這更容易做到,因為其他員工信任他們從中獲取電子郵件或附件的帳戶>

從那裡,攻擊者可以做很多事情,包括發起中間人(MITM)攻擊或設置“郵件委託”(即當你授予他人訪問你的帳戶時)

最終目標>通常是為了獲得金錢或信息

如果您想了解更多有關BEC攻擊的信息。查看Trustwave的Blog, 該Blog總結了詐騙者採取的許多方法,包括在電子郵件中使用業務域,這些電子郵件看起來類似於目標公司的高管的電子郵件。

保持領先雲端,領先於壞人

在保護您的雲端資產所需的“分層安全性”中,AT&T USM Anywhere Office 365應用程式,可用於監控雲端活動,包括過多的登錄失敗,例如Proofpoint報告中提到的登錄。

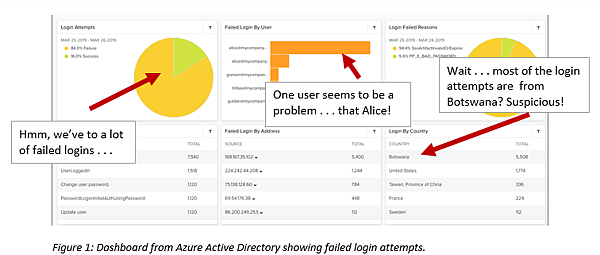

例如,圖1中的屏幕截圖顯示了Microsoft Azure目錄的儀表板,其中包含有關登錄活動的信息 – 登錄嘗試失敗了很多次。

一個特定的用戶“愛麗絲”顯然是主要罪魁禍首(或有人試圖扮成愛麗絲)。你也可以看到按原籍國登錄,在這種情況下,我們看到來自Botswana的登錄峰值 – 嗯。。。可能值得考慮“愛麗絲” 不在美國辦公室工作。

登錄嘗試失敗的Microsoft Azure目錄的儀表板

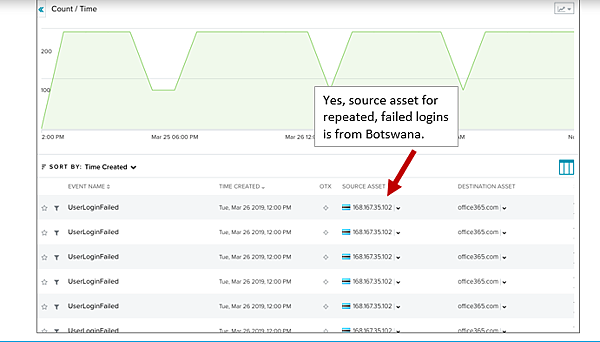

我們可以深入了解Alice的登錄活動的更多細節,注意到登錄的源資產肯定來自Botswana – 嗯,這看起來不太好。

來自Botswana的登錄失敗

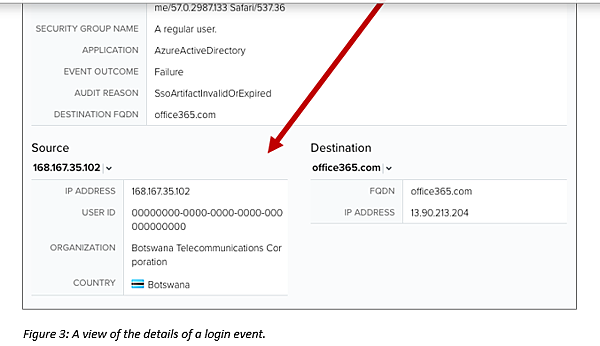

深入研究,我們可以看到更多信息(圖3)。除非愛麗絲最近去非洲旅行,並且現在正試圖在度假時工作,這絕對表明某些事情是不對 – 可能是暴力認證攻擊。從這裡,您有多個選項,例如進入和阻止該特定IP地址。

更有罪的信息,可能想阻止這個IP

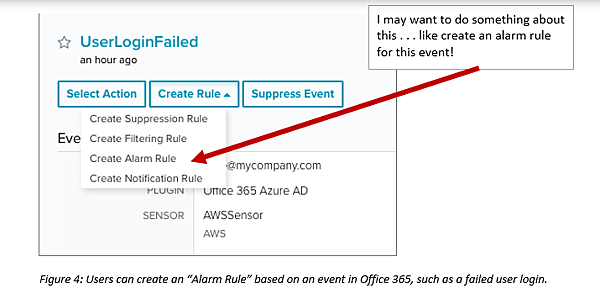

此外,在AlienVault USM Anywhere中,您還可以建立“警報規則alarm rule”。

建立USM警報規則

AT&T Alien Labs團隊定期更新我們的威脅情報並編寫Correlation rule關聯規則以檢測雲端的威脅,包括在Office 365 SaaS環境中。(警告:不可能為宇宙中的每個威脅編寫關聯規則,但我們建立了數百個,並且不斷更新這些規則以及每天添加更多規則)。

例如,對於Office 365,我們建立了Delivery&Attack |” 暴力認證| IMAP的關聯規則““即使用自動化通過使用隨機輸入(例如字典術語或已知的用戶名/密碼列表)重複測試用戶名/密碼字段。

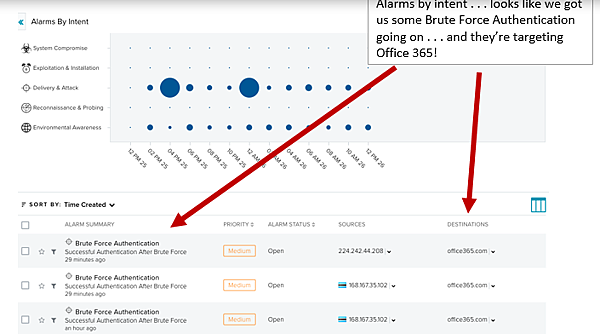

圖5中的屏幕截圖顯示了“暴力破解後成功認證”觸發的警報摘要。這還包括所有相關事件(許多失敗的用戶登錄),警報優先級,用戶名,IP等。

針對Office 365的強制身份驗證

用戶可以深入了解以獲取更多信息,包括相關事件(即我們可以看到許多用戶登錄嘗試和失敗)。此外,警報顯示MITRE ATT & CK“規則攻擊策略”(憑證訪問)和“規則攻擊技術”(暴力) – 對於那些使用ATT和CK框架作為威脅檢測和響應的最佳實踐的人有好處戰略。(Alien Labs已將其所有相關規則映射到ATT和CK框架。

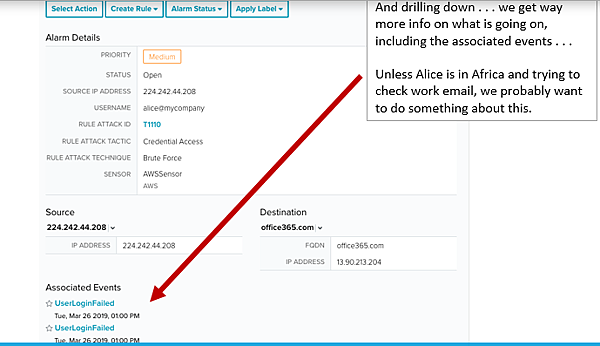

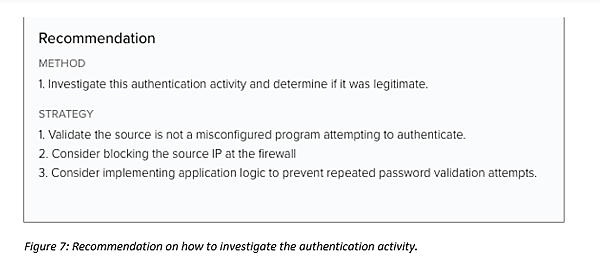

警報還包括有關下一步操作以及如何操作的建議(圖7)。

有關如何調查身份驗證活動的建議

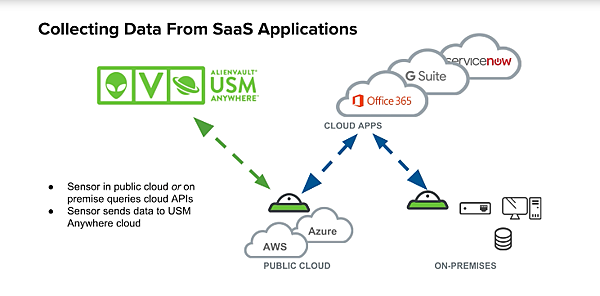

在保護雲端帳戶方面的最後一個考慮因素是:它們並非生活在真空中。如果您喜歡那裡的大部分組織,那麼您可能正在使用多個雲端服務提供商(IaaS,PaaS和Saas)與您的本地網路相結合。在一個地方獲得所有這些環境的可見性 – 以及對它們的威脅 – 是能夠保持領先於雲端計算中的強力帳戶妥協等關鍵。

從SaaS應用程序收集數據

Source: http://ow.ly/AJkN50txmNA