利用惡意二維條碼的廣泛網路釣魚活動已經攻擊了各個行業的組織,包括美國的一家大型能源公司。研究員觀察到攻擊者發送的 1,000 多封網路釣魚電郵,其中大約 29% 針對美國能源公司,另外包含製造、保險、技術和金融服務領域的組織分別收到了 15%、9%、7% 和 6% 的電郵

8 月 16 日,根據資安公司Cofense觀察到,網路釣魚活動主要針對美國一家著名能源公司,利用二維條碼將惡意電子郵件放入收件箱並繞過安全措施。Cofense 解釋說,網路釣魚連結隱藏在二維碼中利用嵌入 PNG 圖像或 PDF檔案中的惡意 QR code,旨在在攻擊中獲取目標機構員工的 Microsoft 帳號憑證。與直接嵌入電子郵件中的網路釣魚連結相比,使用二維條碼的優點是,最重要的是能繞過反網路釣魚解決方案,因為網路釣魚連結隱藏在 QR code中。研究人員觀察到該活動的平均月增長率超過 270%。自 2023 年 5 月以來,整體的活動增加了 2,400% 以上。研究人員表示,這是 Cofense 觀察到的有史以來最大規模的利用二維條碼的攻擊活動,這種情況表明攻擊者正在測試二維條碼攻擊的功效。

作為該活動的一部分,攻擊者發送了 1,000 多封網路釣魚電子郵件,其中大約 29% 針對美國能源公司,另外包含製造、保險、技術和金融服務領域的組織分別收到了 15%、9%、7% 和 6% 的電子郵件。

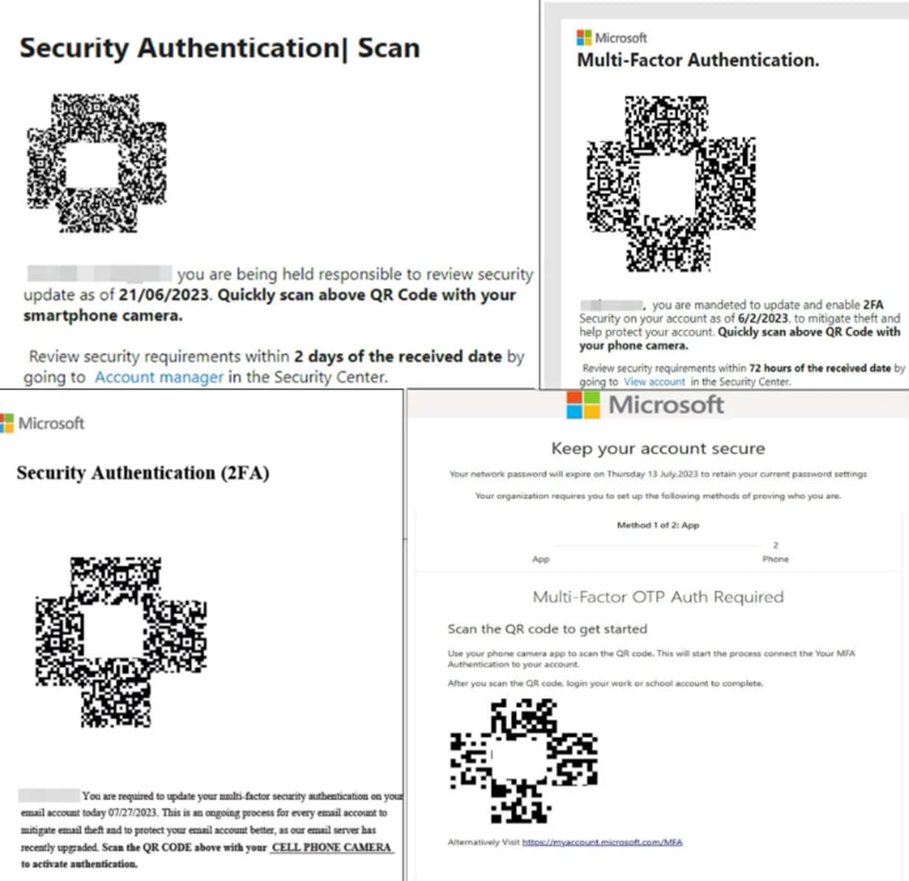

Cofense觀察到的電子郵件一直在偽冒Microsoft安全通知,大多數已識別的網路釣魚連結是 Bing 重定向 URL (26%),其次是與 Salesforce 應用程式 (15%) 和 Cloudflare 的 Web3 服務相關的兩個網域,分別是krxd[.]com和cf-ipfs[.]com。Cofense 指出,觀察到的攻擊數量每月增長約 270%,其中 5 月至 6 月期間觀察到的峰值最高。然而,經過 7 月份長達數週的攻擊活動後,8 月份觀察到的攻擊數量有所減少。大多數電子郵件包含涉及更新帳號資料的誘餌,包括雙因素和多因素身份驗證或一般帳戶安全詳細資訊。利用Bing URL 重定向,加上隱藏圖像或文檔中嵌入的二維條碼中的網路釣魚連結以及其他混淆策略,有助於惡意資源繞過安全控制並進入收件人的收件箱。

據 Cofense 稱,儘管攜帶二維條碼的網路釣魚電子郵件能夠進入收件箱,但完成攻擊的效率可能不那麼高,因為它們需要用戶掃描條碼(通常使用手機)並點擊網路釣魚連結。

該公司還指出,雖然二維條碼掃描儀和圖像識別系統可以自動識別惡意二條維碼,但教育員工避免掃描電子郵件中的此類條碼也很重要。 2022 年 1 月,聯邦調查局 (FBI)發布公共服務公告 (PSA),警告網路犯罪分子正在使用二條維碼竊取他們的憑證和財務資料。FBI 的公告包括保護人們免受此類攻擊的提示,建議檢查通過掃描二維條碼獲得的 URL,以確保它是預期網站並且看起來是真實的。攻擊者可能會使用與預期 URL 類似但有拼寫錯誤或字母放錯位置的惡意網域名。在提供登錄資料、個人資料或財務資料之前,請仔細檢查通過二條維碼導航到的任何網站。

不要從非官方商店下載二維條碼掃描儀應用程式,以免感染受污染的應用程式,現在大多數手機都通過相機應用程式內置了掃描儀。如果用戶從他們認識的人那裡收到二維條碼,可通過其他渠道聯繫他們,以驗證該條碼是否來自他們,切勿通過二維條碼導航的網站進行支付,建議手動輸入已知且可信的 URL 來完成支付。11 月,FBI 互聯網犯罪投訴中心 (IC3) 發布警報 ,警告公眾注意利用加密貨幣 ATM 和快速回應QRcode完成支付交易的詐欺活動。