根據竣盟科技的觀察,位於東南亞的兩家廉價航空公司遭勒索軟體列為受害者名單,分別是總部在馬來西亞的亞洲航空(AirAsia)和總部在泰國的皇雀航空(Nok Air)。

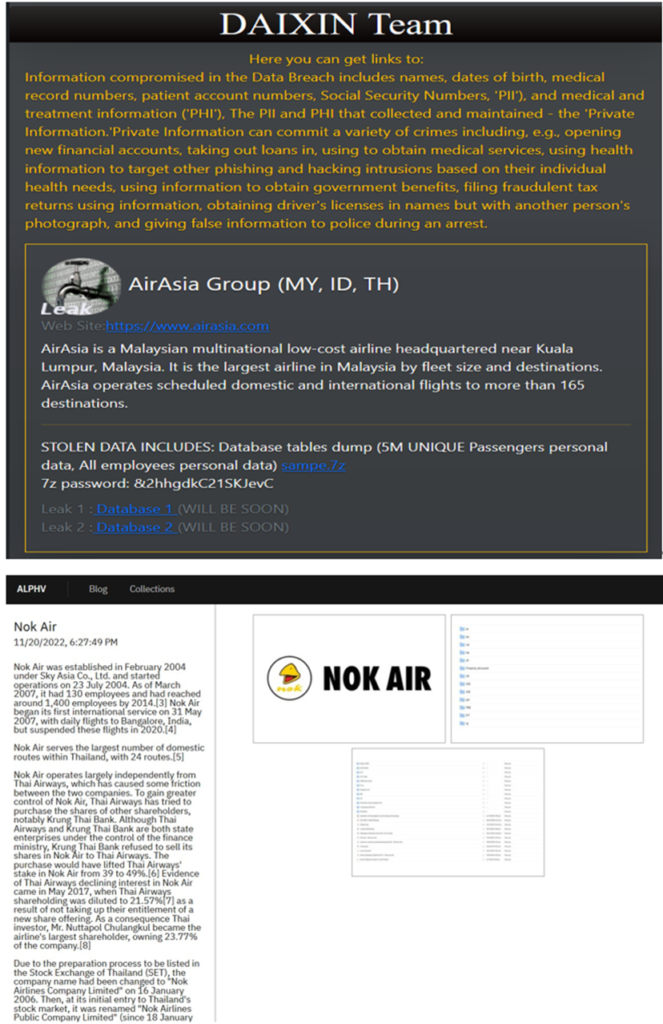

根據Daixin勒索團隊的揭秘網站,聲稱已盜取來自大馬亞航(AirAsia Malaysia)、印尼亞航(AirAisa Indonesia)和泰國亞航(AirAsia Thailand)的500萬乘客個人數據和所有員工的個人數據,資訊包括姓名、出生日期、醫療記錄號等個人識別資訊(PII )以及受保護的健康資訊(PHI),作為入侵證據,目前已經發布sample.7z的樣本。亞航是馬來西亞最大的航空公司,擁有來自 60 個國家約 22,000 名員工,總部位於吉隆坡,在全球的165 多個地區開展業務。根據CISA發布的資安警報 (AA22-294A),Daixin在過去幾個月裡一直在積極瞄準美國企業,尤其是醫療保健和公共衛生領域。Daixin 利用已知的 VPN 漏洞和網釣來存取受害者的網路,一旦獲得存取權限,他們就會提升權限並使用 RDP 和 SSH 在受害者網路內橫向移動。

另外,據外媒報導,Daixin 團隊向亞航集團提供了兩個.csv 檔案,據稱第一個檔案包含乘客的身份證件、全名、預訂 ID 等資料。第二個檔案則包含員工資料,照片、秘密問題和答案、出生城市等字段。

Daixin團隊的發言人向外媒表示,亞航對此次攻擊做出了回應,但亞航並未嘗試就金額進行談判,這表明未打算為數據支付贖金。據DataBreaches.net 報導,入侵發生於 11 月 11 日至 12 日,

目前仍不清楚Daixin要求的贖金金額。值得一提的是,Daixin表示在加密檔案時,已避免鎖定XEN、RHEL的雷達、空中交通管制等系統的飛行設備主機,Daixin 強調其團隊避免加密或銷毀任何將可能危及生命的檔案及系統。

Daixin進一步表示,亞航網路混亂且沒有任何標準,引起他們的憤怒和完全不願意重複攻擊(The chaotic organization of the network, the absence of any standards, caused the irritation of the group and a complete unwillingness to repeat the attack),根據此次的攻擊,表明Daixin本質上該是投機取巧的,他們會尋找任何對網路安全投資較低的目標。另外,Daixin是基於Babuk Locker 外洩的原始碼衍生出來的勒索軟體,該批原始源是在Babuk向華盛頓特區警察局發動攻擊後被外洩的。2021 年 5 月,Babuk 集團在暗網上發布了數千份警方的敏感檔案,2021 年 9 月,Babuk 原始源在俄語網路犯罪論壇上洩露。勒索軟體集團使用公開可用的原始碼,表明他們缺乏構建自己的工具的技能和能力。

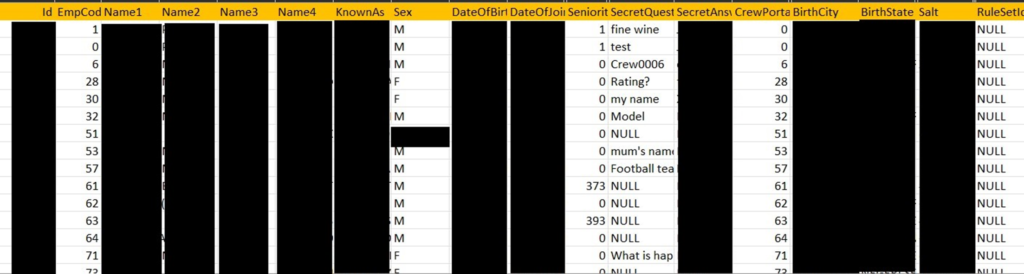

本週,另一家遭勒索軟體入侵的廉價航空是泰國的Nok Air, BlackCat (Alphv)勒索軟體集團在其揭秘網站上發布了盜來的數據截圖,聲稱已經盜取超過 500GB 的數據。從截圖中發現了一些名為 refund to customers.ink、req invoice.pdf、refund.xlsx、DD SWOT ANALYSIS.ppt 和其他機密檔案的文件。航空公司很可能是駭客的下一個關鍵目標,2022年秋季,針對航空公司發生了許多此類攻擊,包括對美國機場網站的分散式拒絕服務 (DDoS) 攻擊,駭客暫時停頓了幾個美國機場網路服務。在類似事件中,波音子公司 Jeppesen 於 2022 年 11 月 2 日受到影響,當時該公司透露該攻擊可能會影響其部分產品和服務的準確性,這些服務包括接收和處理空中任務通知,這有助於告知飛行員飛行期間的任何潛在危險。航空業擁有高度敏感的數據和非常高的收入,使它們成為網路犯罪分子更有利可圖的目標。

Daixin的部分入侵指標(Indicator of compromise -IOCs):

9E42E07073E03BDEA4CD978D9E7B44A9574972818593306BE1F3DCFDEE722238

19ED36F063221E161D740651E6578D50E0D3CACEE89D27A6EBED4AB4272585BD

54E3B5A2521A84741DC15810E6FED9D739EB8083CB1FE097CB98B345AF24E939

EC16E2DE3A55772F5DFAC8BF8F5A365600FAD40A244A574CBAB987515AA40CBF

475D6E80CF4EF70926A65DF5551F59E35B71A0E92F0FE4DD28559A9DEBA60C28

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”