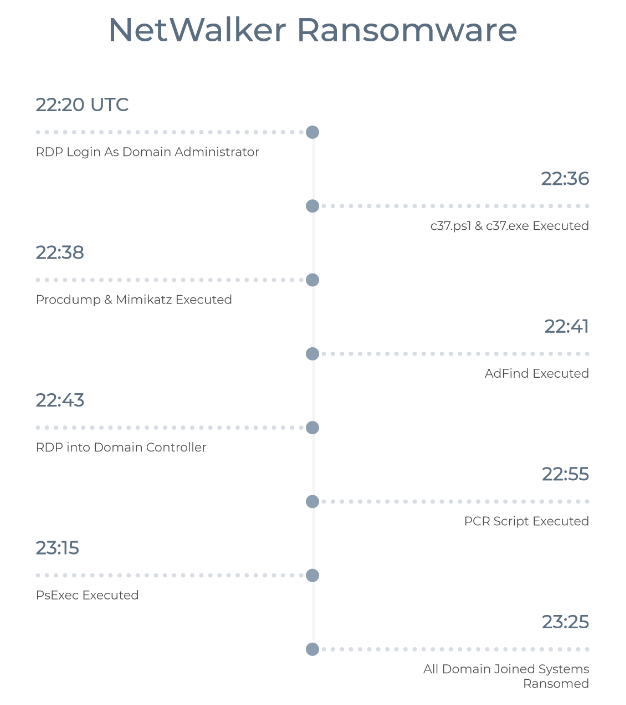

Yaskawa Electric Corporation成立於1915年,是專注於運動控制,機器人自動化和系統工程的核心技術提供商,據日本媒體報導8月19日,安川電機在中國瀋陽當地子公司的當地員工打開了帶有病毒的郵件,致使個人電腦被勒索軟體破壞,生產控制所需的檔案由於被加密而無法使用,導致工廠生產線被暫停了一整天,據稱在日本方面沒有造成損害。

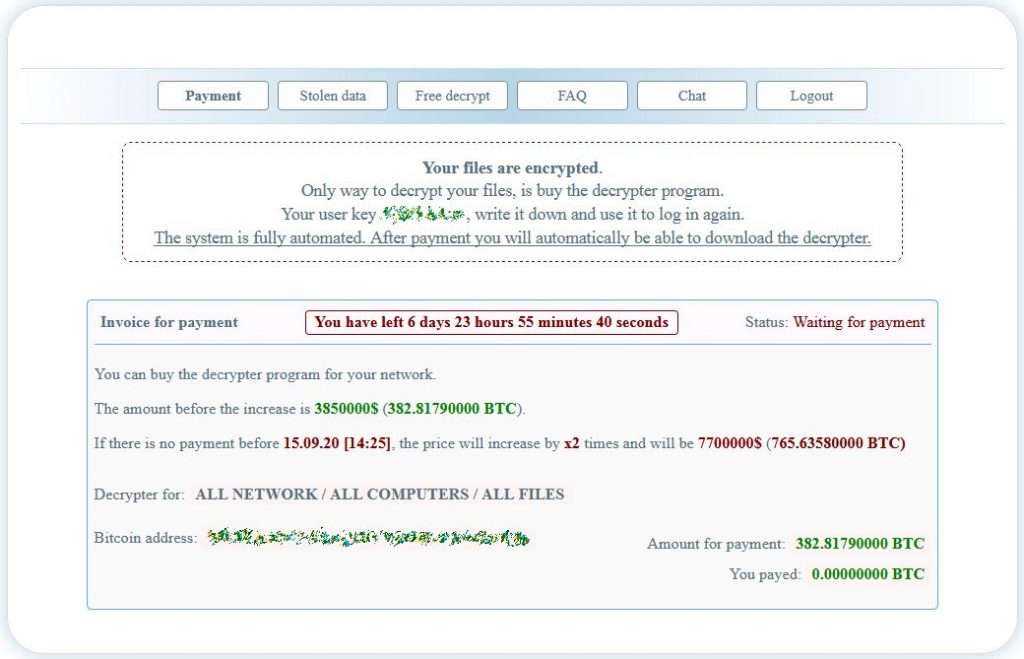

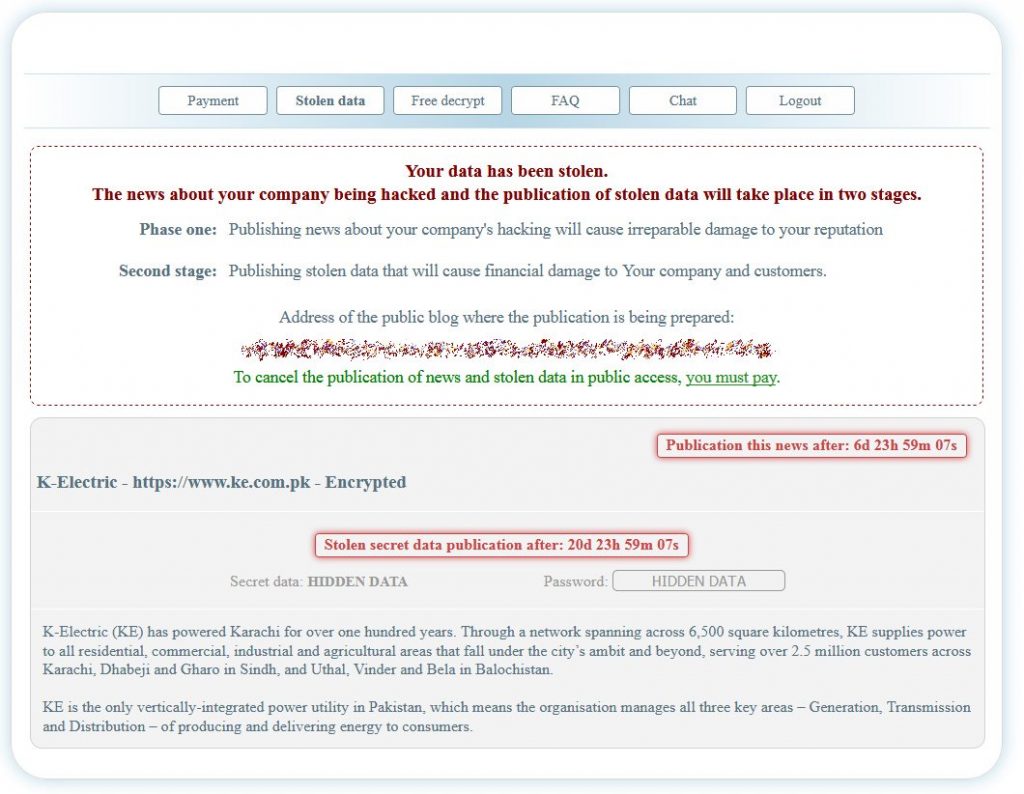

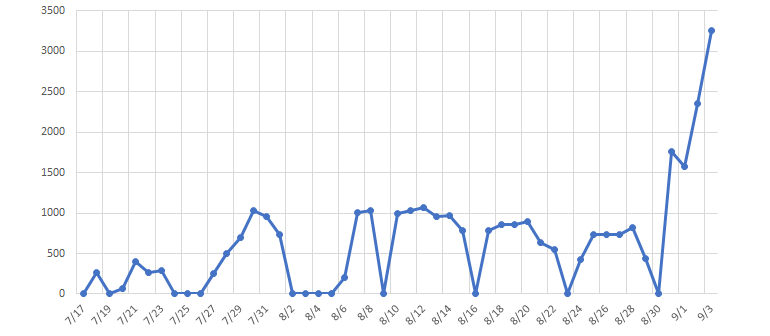

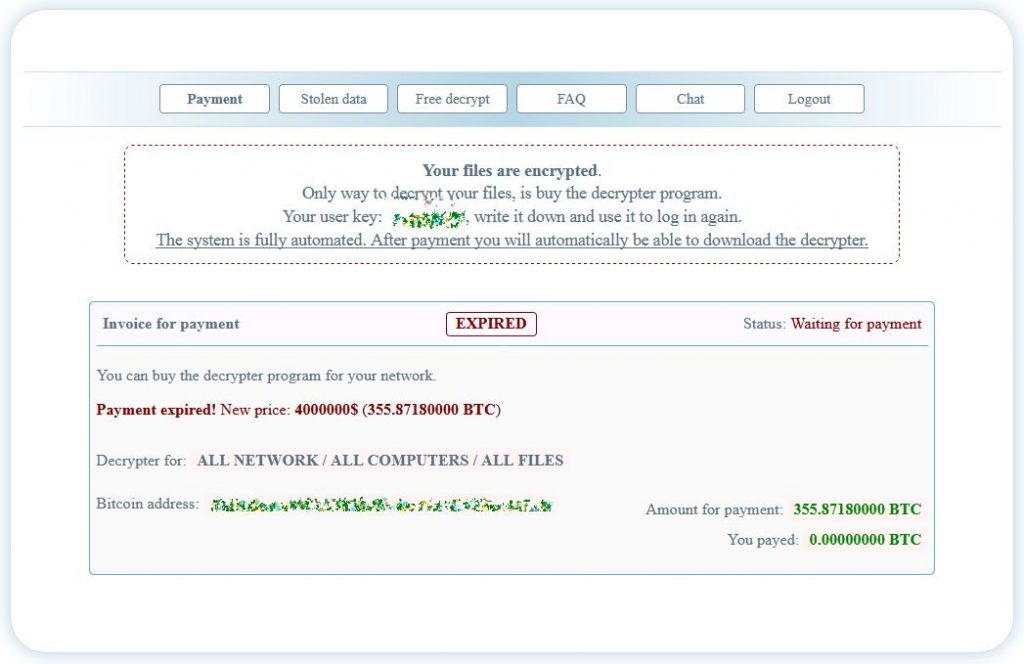

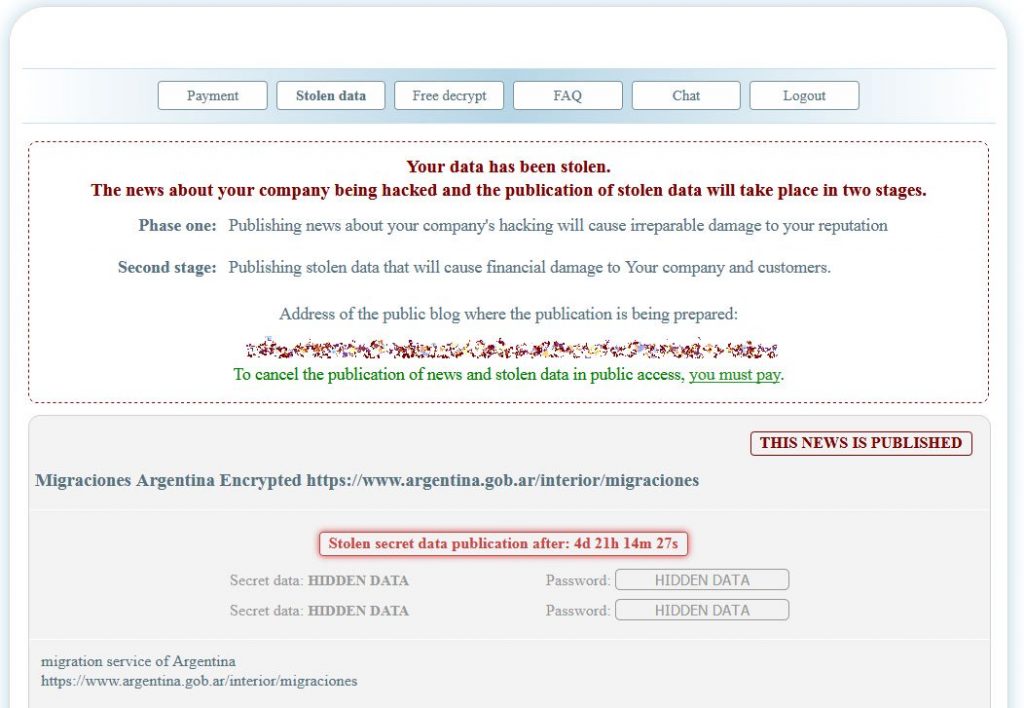

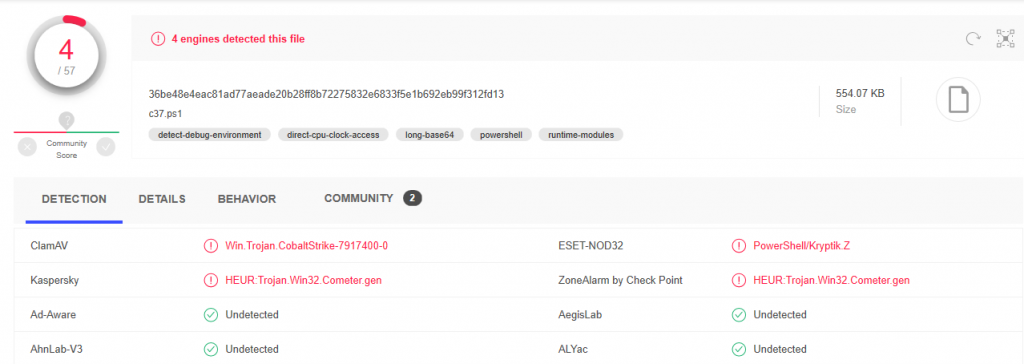

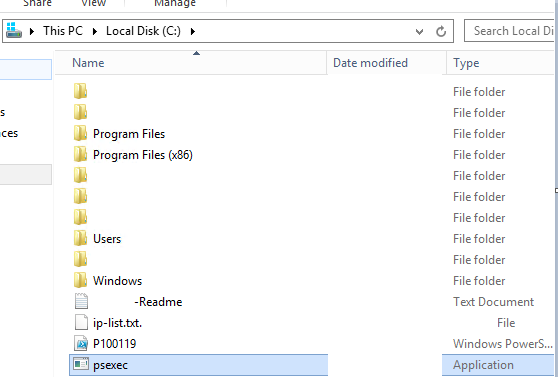

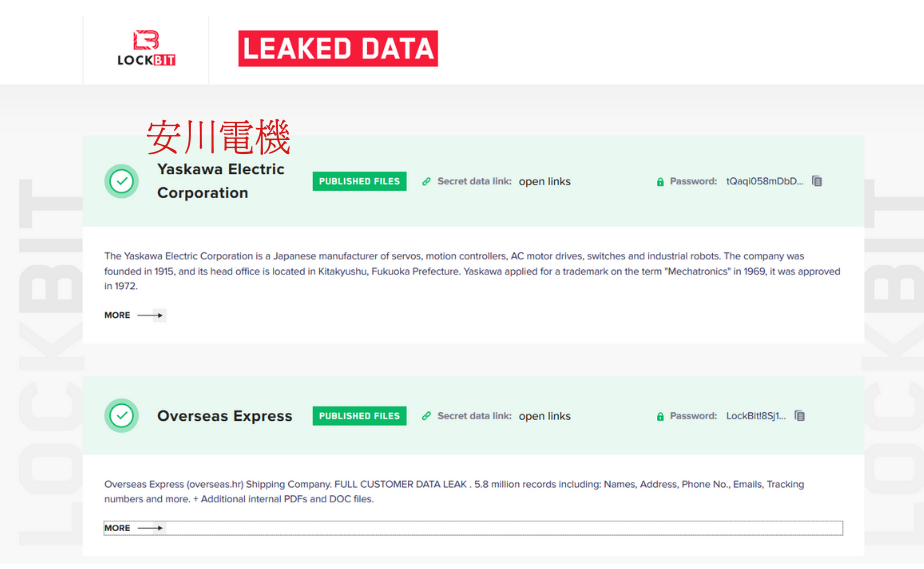

根據Gemini Advisory研究人員的調查,進入9月14日,LockBit背後的駭客團隊在一個講俄語的暗網路論壇上發布帶有他們新建立的揭秘網站的廣告,在LockBit成立的網站中,第一篇文章是來自Yaskawa Electric Corporation(日本安川電機)和Overseas Express運輸公司被盜的數據,LockBit背後的駭客發布兩家公司的數據作為威脅,勒索軟體團隊使用暗網和他們自己的揭秘網站來恐嚇受害者支付贖金。除了恐嚇目前的受害者外,這種策略還可以警告未來的受害者,向他們展示不支付贖金的後果。

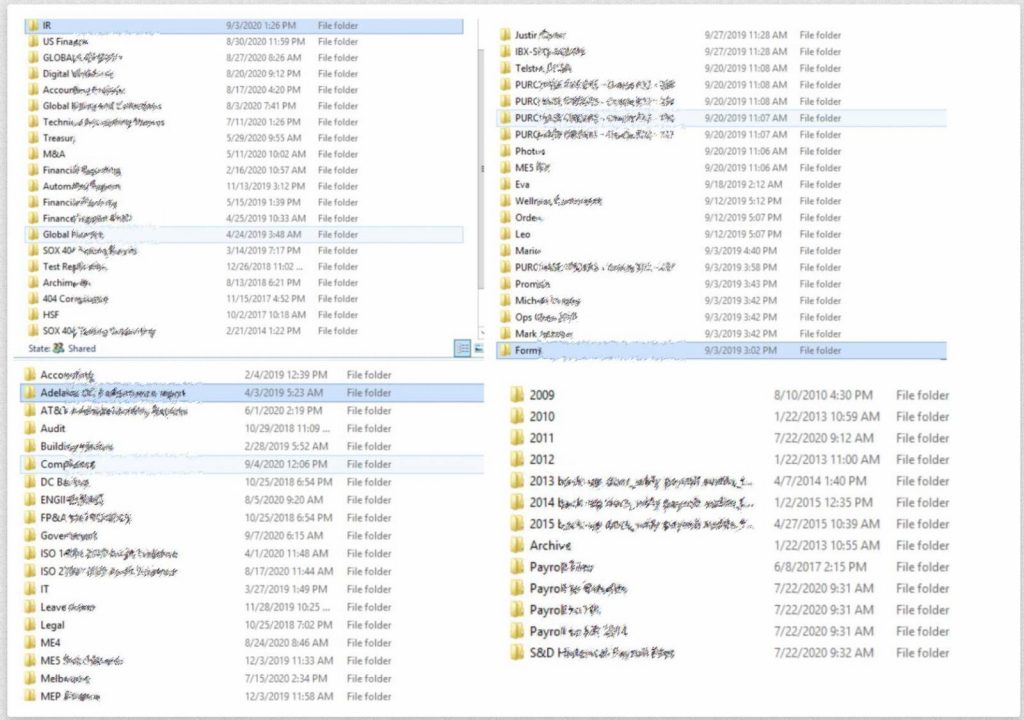

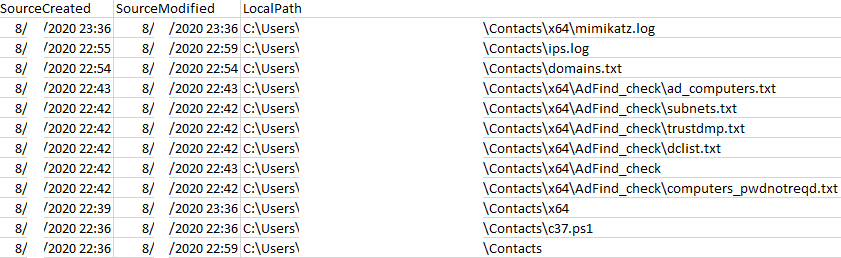

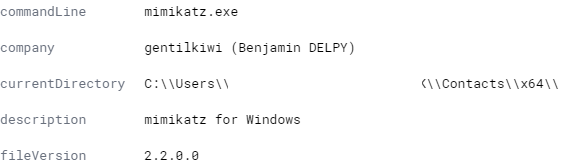

研究人員說,安川電機被盜的數據包括個資,購買記錄,銀行帳戶和技術產品的資料,以及其他內部檔案。

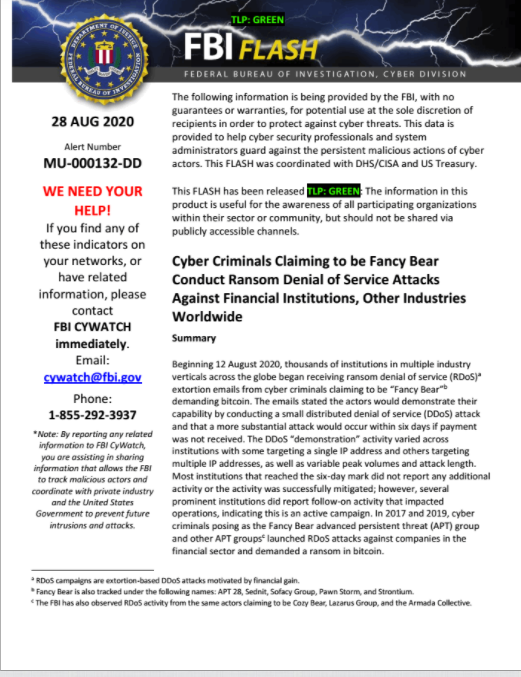

值得一提的是,LockBit是Maze Cartel(迷宮敲詐勒索聯盟)的成員之一, 此聯盟於2020年6月份成立, 成員包含Maze, Ragnar Locker 和LockBit, 後於8月份SunCrypt勒索軟體也成為該聯盟會員。據相信Maze Cartel 的成立宗旨為 ,交流技術,策略,經驗等,目的在於提高攻擊和勒索效率, 勒索軟體之間的互惠互利的合作模式值得我們持續的關注。

竣盟科技建議針對勒索軟體的應對措施:

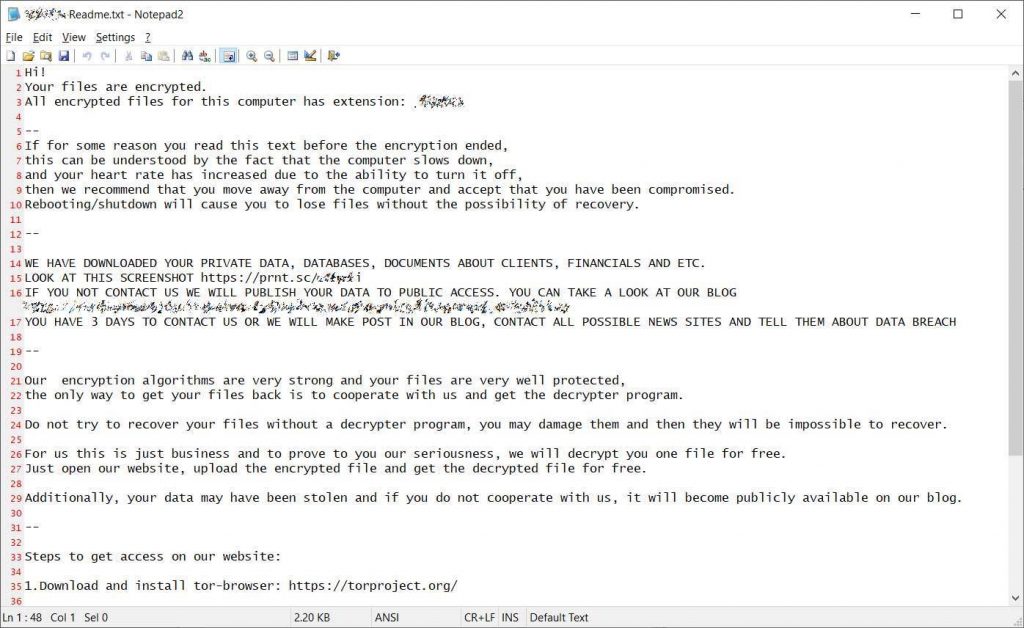

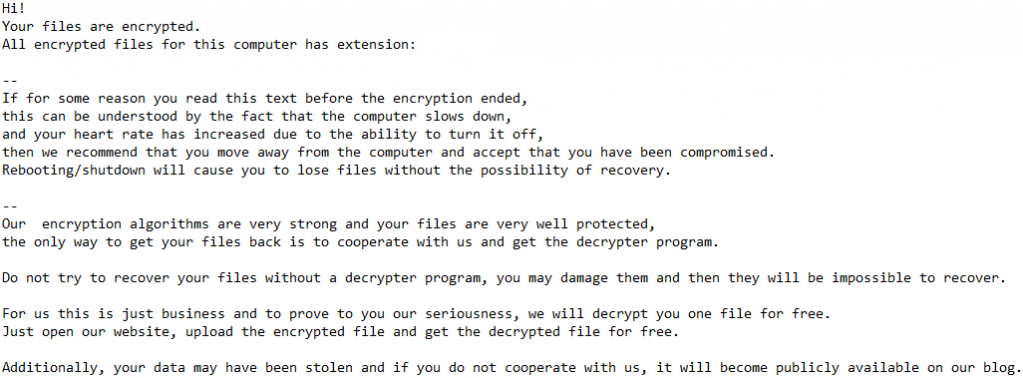

*由於您的所有文件都是使用軍用級加密算法進行加密的,而且密鑰在犯罪者手上,因此基於原始數據復原(指解密),這是個無解的困境。

*向犯罪者支付贖金或試圖與之聯繫有很大的風險。因為在付款後,對方有可能會就此停止聯繫,甚至解密器可能無法工作,或其本身帶來了更多威脅。

*千萬不要使用號稱功能強大的反惡意軟體,這種軟體聲稱可以完全消除系統中的有害威脅。但使用之後,您可能失去的更多。

*針對勒索病毒的危害,正確的應對措施是平日的多重備份機制與定時的還原演練。

*除了基本的防火牆外,還要積極佈署具備篩選功能的代理伺服器、閘道過濾、電子郵件閘道防護,以及終端電腦的弱點更新、防毒碼更新等安全防護佈署。

*佈署威脅偵測機制,如 SIEM、HIDS、封包檢測及進階誘捕系統等產品,可以早期發現,並防止威脅擴散。

對於重要的交易系統,可以佈署執行程序限制方案,防止惡意程式的執行。

*透過教育訓練與各種攻擊演練,加強終端用戶的資安防護意識。

*****竣盟科技快報歡迎轉載,但請註明出處