勒索軟體組織 Orca 近日於暗網上聲稱對一家台灣製造業廠商發動攻擊

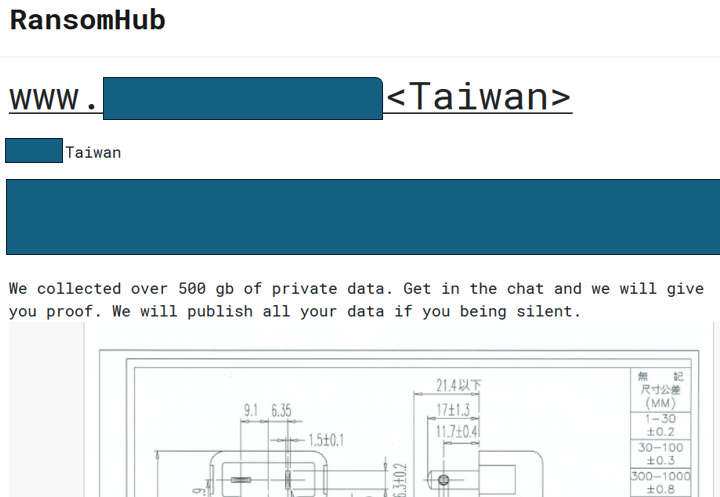

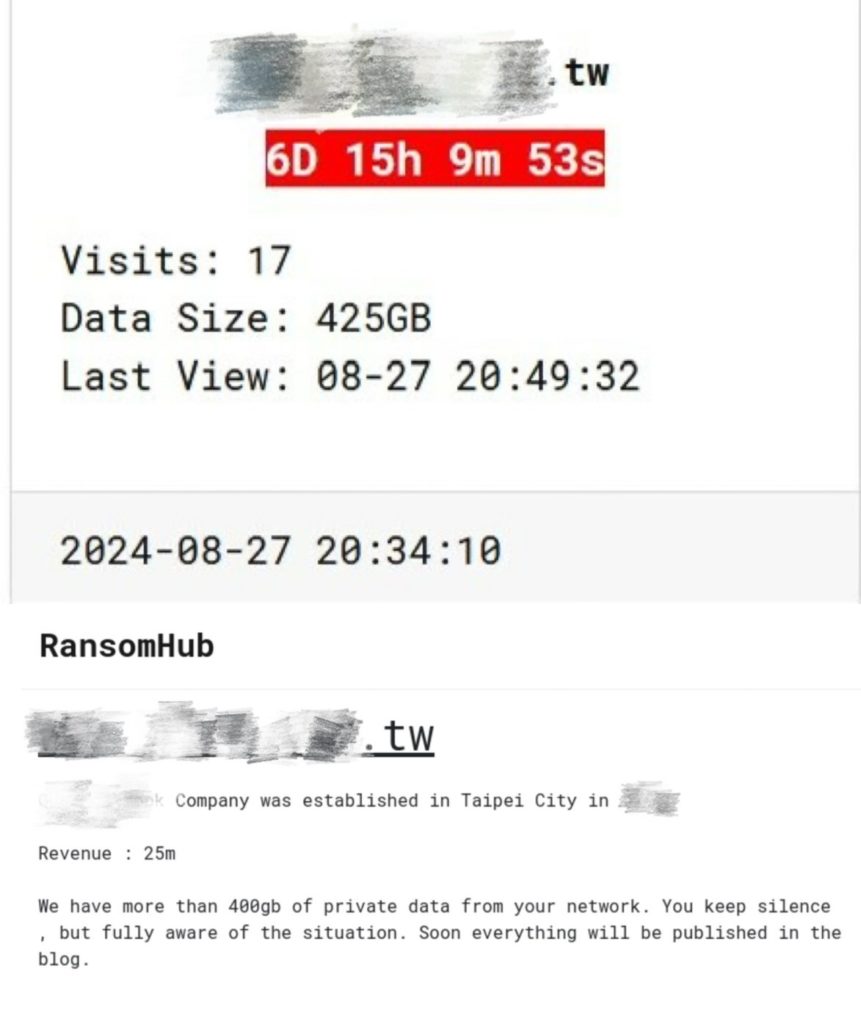

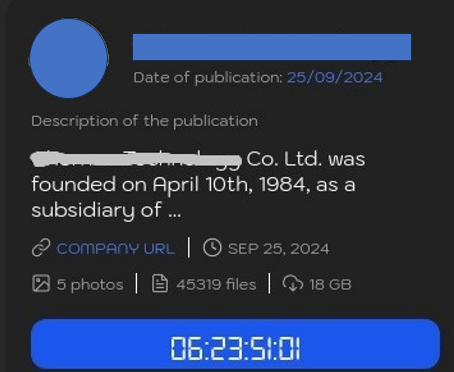

竣盟科技 近日於勒索軟體揭秘網站發現,有一新興勒索軟體 Orca (虎鯨) 浮現檯面,並對台灣某金屬製造廠商發動網路攻擊。Orca是一個最新出現的勒索軟體,而台灣企業隨即成為其攻擊目標,加上近來陸續有駭客組織對台灣機構或企業發動攻擊的事件,這顯示出台灣企業普遍存在資安防護不足的情況,使其儼然成為駭客集團發動攻擊的容易目標。駭客聲稱,該受害公司被駭資料共計有18 GB,其中包括5張圖片及45,319個檔案。

據了解,Orca 勒索軟體組織的主要動機是財務因素,他們的信念是盡量避免對公司企業造成不必要的傷害。該組織於聲明中表示,「我們在追求財務收穫的同時也考量到道德的重要性,並遵守針對政府機構、醫院或非營利組織的嚴格政策,因為這些領域對社會至關重要。」

「我們的行動模式是以促進對話及尋求解決方案而非製造混亂和破壞。我們相信,創造一個企業可以參與進來,並且能有建設性地解決問題的環境,這樣可以為各方帶來更好的結果。這種模式使我們能夠以強調溝通協調及共同理解的方式來與企業組織互動,以促進經濟活動,同時盡量減少對社會基本功能運作的干擾。」

「在追求這些目標的過程中,我們致力於維持專業水準,優先考慮溝通和針對性互動的透明度,進而加強商業活動和網路安全可以共存的架構,而不會導致不必要的衝突或傷害。」

相較於之前先後攻擊台灣數家企業的勒索軟體組織RansomHub,這次發動攻擊的Orca 勒索軟體組織,知名度鮮為人知,相關細節資訊包括使用的軟體工具及攻擊手法等亦未被揭露,但仍不可掉以輕心,駭客集團或是勒索軟體組織的行動通常具有計畫性及持續性,需持續觀察並謹慎防備。

週四上午 竣盟科技 嘗試進入該受害企業的網站,但是該網站似乎因受到攻擊而暫時癱瘓,只出現了「無法連上這個網站」的訊息視窗。

針對這次事件的後續狀況以及進一步細節,竣盟科技也將密切關注其發展並做更詳實的資安訊息分享。

企業面對勒索軟體組織的網路攻擊,竣盟科技建議採取多層次的防備措施來減少風險和損失。以下是一些關鍵的防備步驟:

- 資料備份與復原計畫:定期備份重要資料於與主系統隔離的安全位置。

- 更新軟體與弱點掃描:定期更新所有系統的操作系統、應用程式和防毒軟體;另外應定期檢查系統中可能存在的安全漏洞。

- 多因子身份驗證 (MFA):限制未經授權的使用者進入關鍵系統。

- 網路分段 (Network Segmentation):通過將網路進行分段,限制勒索軟體在被攻擊系統中的橫向移動。

- 行為監控與威脅偵測:使用端點偵測與回應 (EDR) 工具,以及威脅情報分享。

- 與外部專業團隊合作:與專業的資安公司合作,進行資訊安全評估、滲透測試等服務,以提升企業的資安防禦能力。

Orca 勒索軟體相關的部分的入侵指標(IOCs):

| b8845a76e3942ff4d20ba4660ae926bb |

| eb90f945087c270a2ecc11753180ba4ecc270696 |

| 8ab79654152668be2c10be9cb17d941685e7733628dd7d38d6979516a75682ee |