全球知名美國資安公司 F5 Networks 於本週三(10 月 15 日)正式披露,一起重大入侵事件導致 BIG-IP 產品的部分原始碼與尚未公開的漏洞資訊外洩。F5 指出,這起攻擊由「高度成熟的國家級駭客組織」所策劃,該組織長期、隱密地滲透其內部網路系統。

F5 在提交給美國證券交易委員會(SEC)的 8-K 文件 中表示,公司於 2025 年 8 月 9 日發現此事件,並依美國司法部(DoJ)要求延後公開,以配合執法單位調查。

「我們已採取全面行動以控制威脅,並在封鎖行動後未再觀察到新的未授權活動,初步認為威脅已被成功遏止。」——F5 官方聲明

■ 入侵範圍與影響

F5 並未透露駭客取得存取權限的時間長度,但強調目前沒有跡象顯示相關漏洞已被利用於實際攻擊。公司也確認,CRM、財務系統、支援案例管理平台與 iHealth 系統未受影響。

然而,部分自知識管理平台遭外洩的檔案中,可能包含少數客戶的組態或實作資訊。F5 表示將在完成審查後,主動通知受影響客戶。

為降低風險,F5 已委託 Google Mandiant 與 CrowdStrike 協助進行事件調查與威脅狩獵,同時:

- 更換所有憑證、簽章金鑰與帳密;

- 強化開發環境與內部網路存取控制;

- 部署更高層級的威脅監控工具;

- 重新設計產品研發環境的安全防護機制。

F5 呼籲所有使用者立即更新 BIG-IP、F5OS、BIG-IP Next for Kubernetes、BIG-IQ 與 APM 客戶端 至最新版本,以確保防護完整。

■ 美國政府緊急應對:CISA 發佈指令

隨著事件曝光,美國 網路安全暨基礎設施安全局(CISA) 立即發布 緊急指令 ED 26-01,要求聯邦文職行政機關:

- 清查所有 F5 BIG-IP 產品;

- 確認管理介面是否暴露於公網;

- 於 2025 年 10 月 22 日前 安裝 F5 最新修補程式。

CISA 指出,國家級駭客已竊取 BIG-IP 的專有原始碼與漏洞細節,可能取得足以開發針對性漏洞利用程式的技術優勢,對聯邦機構構成「迫切威脅」。

該機構警告,此入侵可能讓攻擊者進行靜態與動態程式分析,進而找出尚未公開的邏輯缺陷與零時差(Zero-Day)漏洞。CISA 也要求所有單位加強公開服務設備的防護、隔離已終止支援的設備,並修補 BIG-IP Cookie 洩漏漏洞。各機構須於 10 月 29 日晚間 11:59(美東時間) 前回報完整清查與應變結果。

■ 駭客背景:疑似中國關聯團體 UNC5221 操控

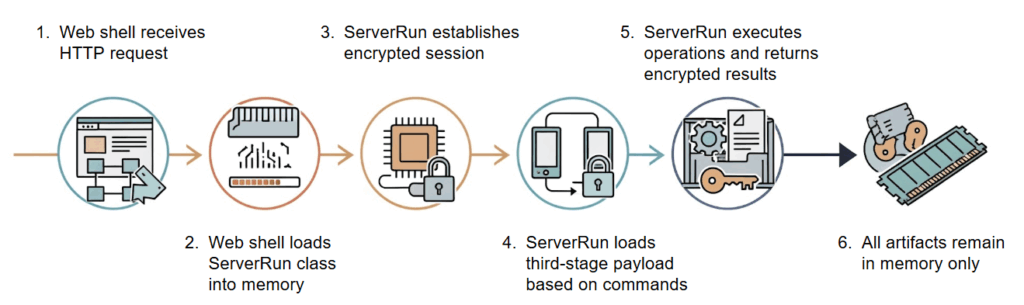

根據 Bloomberg 的報導,攻擊者在 F5 內部網路中潛伏至少 12 個月,並使用名為 BRICKSTORM 的惡意程式家族進行滲透。該惡意程式被歸因於一個具中國背景的間諜組織 UNC5221。

Mandiant 與 Google 威脅情報團隊(GTIG)早於 9 月指出,UNC5221 及相關團體近期針對美國法律服務業、SaaS、BPO 與科技公司發動入侵行動,以植入 BRICKSTORM 後門程式。

■ 專家觀點:未公開漏洞被竊將加速攻擊開發

根據 TheHackerNews 的報導,Palo Alto Networks Unit 42 威脅情報主管 Michael Sikorski 指出,駭客若僅竊取原始碼,通常需要時間分析可被利用的弱點;但在本案中,攻擊者同時取得了 尚未修補的漏洞資訊,風險顯著升高。

他補充:「這將使攻擊者得以在公開修補前,快速開發漏洞利用工具。F5 本季公布的漏洞數量高達 45 件,相較上季僅 6 件,顯示公司正全力封補被竊取的弱點,以搶在駭客利用前完成修復。」

■ 專家結語:供應鏈資安風險再度升溫

F5 事件再次凸顯 軟體供應鏈安全的脆弱性。對企業而言,防禦不僅止於端點或網路邊界,更需關注第三方供應商的開發與維運環境。

建議企業:

- 立即更新所有 F5 相關產品;

- 審視內部與外部連線的權限控管;

- 建立供應鏈風險監測機制與零信任架構;

- 主動導入威脅情報與行為分析監控,偵測潛在的長期滲透活動。

F5 的資安事件是全球企業應警惕的一記警鐘——當攻擊者將焦點轉向核心基礎架構供應商,任何環節的鬆懈,都可能成為整個網路防禦體系的破口。