Snake勒索軟體是下一個針對企業網路的威脅……

網路管理員們可能需要開始擔心一種名為SNAKE的新勒索軟體,該軟體針對他們的網路並旨在加密與其連接的所有設備。

滲透到企業網路的威脅參與者針對為企業或使用大型獵殺勒索軟體,收集管理員憑據,然後使用漏洞利用工具對網路上所有電腦上的文件進行加密。

針對企業的勒索軟體列表正在緩慢地增長,包括Ryuk,BitPaymer,DoppelPaymer,Sodinokibi,Maze,MegaCortex,LockerGoga以及現在的SNAKE Ransomware。

我們對SNAKE勒索軟體的了解

上週,MalwareHunterTeam發現了Snake Ransomware,後者與Vitali Kremez分享了該信息,以進行反向工程並了解有關感染的更多信息。

根據Kremez進行的分析,這種勒索軟體是用Golang編寫的,並且包含的混淆程度遠高於這些類型的感染。

SentinelLabs負責人Kremez在一次談話中對BleepingComputer表示:“勒索軟體包含了某種程度的常規混淆,通常不會與目標方法結合使用。”

啟動後,SNAKE將刪除電腦的磁碟區陰影複製副本,然後終止與SCADA系統,虛擬機,工業控制系統,遠程管理工具,網路管理軟體等有關的許多進程。

然後,它會繼續加密設備上的文件,同時跳過Windows系統文件夾和各種系統文件中的所有文件。可以在下面找到被跳過的系統文件夾的列表:

windir

SystemDrive

:\$Recycle.Bin

:\ProgramData

:\Users\All Users

:\Program Files

:\Local Settings

:\Boot

:\System Volume Information

:\Recovery

\AppData\

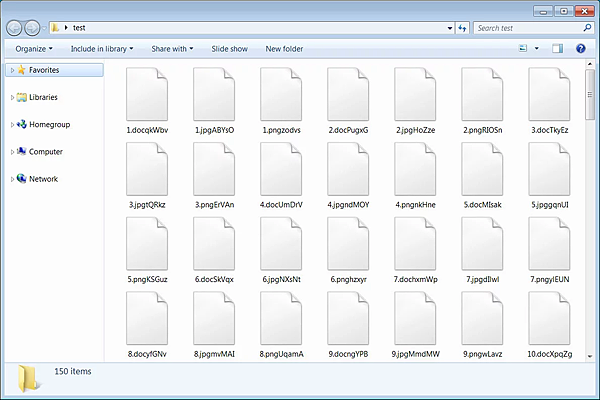

加密文件時,它將在文件擴展名後附加勒索5個字符串。例如,文件中命名1.doc的將被加密,並更名為像1.docqkWbv。

加密文件的文件夾

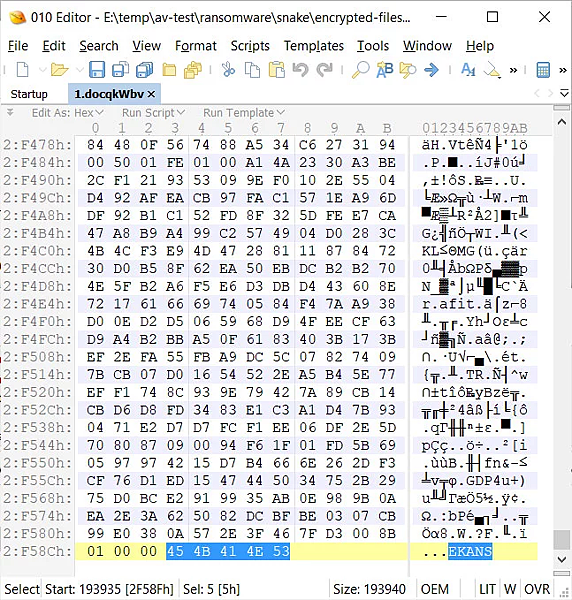

在每個加密的文件中,SNAKE Ransomware都會添加如下所示的‘ EKANS ‘文件標記。EKANS反過來就是SNAKE。

EKANS文件標記

自2013年以來,BleepingComputer已測試了許多勒索軟體,由於某些原因,與許多其他勒索軟體感染相比,SNAKE花了特別長的時間來加密我們的小型測試盒。由於這是在選擇攻擊者時執行的有針對性的勒索軟體,因此問題可能不大,因為加密很可能會在數小時後發生。

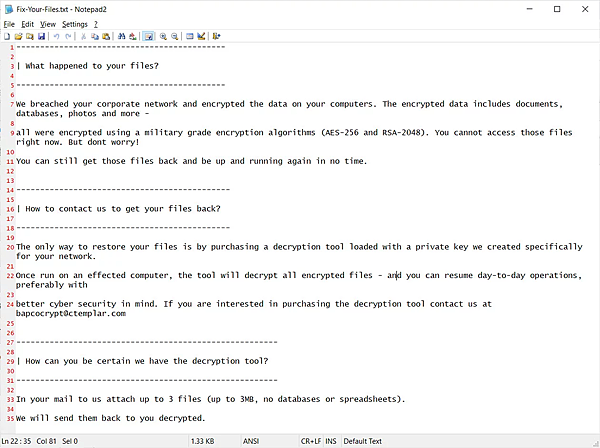

加密電腦後,勒索軟體將在名為Fix-Your-Files.txt的C:\ Users \ Public \ Desktop文件夾中創建勒索便條。該贖金記錄包含有關聯繫列出的電子郵件地址以獲取付款說明。該電子郵件地址當前為bapcocrypt@ctemplar.com。

SNAKE贖金的Note

從勒索說明中的語言可以看出,該勒索軟體專門針對整個網

路而不是單個工作站。他們進一步指出,購買的任何解密器都是針對網

路的,而不是針對單個機器的,但是現在判斷它們是否會例外還為時過早。

IOCs:

Hash:

e5262db186c97bbe533f0a674b08ecdafa3798ea7bc17c705df526419c168b60

贖金註釋文字:

——————————————–

| What happened to your files?

——————————————–

We breached your corporate network and encrypted the data on your computers. The encrypted data includes documents, databases, photos and more –

all were encrypted using a military grade encryption algorithms (AES-256 and RSA-2048). You cannot access those files right now. But don’t worry!

You can still get those files back and be up and running again in no time.

———————————————

| How to contact us to get your files back?

———————————————

The only way to restore your files is by purchasing a decryption tool loaded with a private key we created specifically for your network.

Once run on an effected computer, the tool will decrypt all encrypted files – and you can resume day-to-day operations, preferably with

better cyber security in mind. If you are interested in purchasing the decryption tool contact us at bapcocrypt@ctemplar.com

——————————————————-

| How can you be certain we have the decryption tool?

——————————————————-

In your mail to us attach up to 3 files (up to 3MB, no databases or spreadsheets).

We will send them back to you decrypted.