今天美國NSA、CISA 和 FBI這三個聯邦機構在一份聯合諮詢中,詳細說明了自 2020 年以來,最常被中國政府支持的駭客來攻擊別國政府和關鍵基礎設施網路的主要安全漏洞。

該諮詢報告旨在向所有聯邦和州政府機構,特別是涉及關鍵基礎設施的機構和私營部門組織通報顯著的趨勢和常用策略、技術,以及作業程序 (TTPs),並表示美國國家安全局、中央情報局和聯邦調查局繼續評估中國國家支持的網路活動是對美國政府和民用網路的最大和最具活力的威脅之一。

以下是諮詢中一些細節:

中國國家級駭客正在瞄準美國及其盟國的網路和及關鍵基礎設施網路為目標,以一系列新技術和適應性技術——其中一些對資訊科技部門組織(包括電信提供商)、國防工業基礎 (DIB) 部門組織和其他關鍵基礎設施組織構成重大風險。

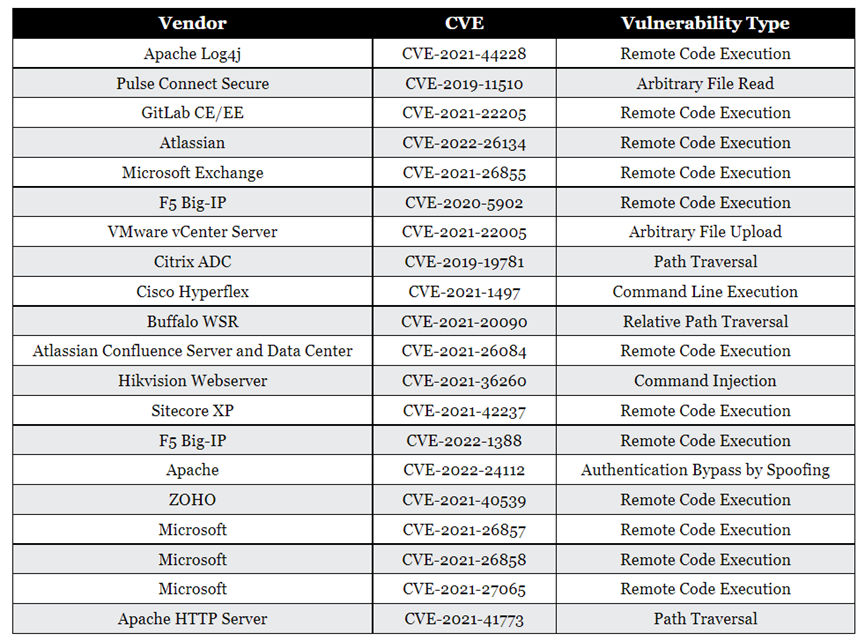

中國國家級駭客繼續利用已知漏洞並使用公開可用的工具來瞄準感興趣的網路。NSA、CISA 和 FBI 評估中國政府支持的網絡行為者積極瞄準美國和盟國網路以及軟體和硬體公司,以竊取智慧財產權並開發對敏感網路的存取權。有關最常被利用的CVEs漏洞,請參見下表。

在開採這些漏洞時駭客者常以VPN來隱藏其活動,並針對面向Web的應用程式以獲取初步存取權。上面列出的大多數漏洞都允許駭客悄悄地存取網路,以建立持久性並在其他連接的網路中橫向移動。

那麼,您能做些什麼來更好地保護您的組織免受中國國家級駭客的攻擊呢?該諮詢提供了六種緩解措施:

*盡快更新和修補系統,優先修補本諮詢中發現的漏洞和其他已知的被利用漏洞。

*盡可能使用抗網路釣魚的多因素身份驗證,要求所有使用密碼登錄的帳戶都擁有強大、獨特的密碼,如果有跡象表明密碼可能已被洩露,請立即更改密碼。

*在網路邊緣阻止過時或未使用的協議。

*升級或更換報廢設備。

*轉向零信任安全模型。

*啟用面向 Internet 的系統的強大日誌記錄並監控日誌中的異常活動。

CISA、NSA 和 FBI 強烈鼓勵所有組織審查並應用這些緩解措施,以改善其網路安全狀況並最大程度地降低洩露風險。

了解更多,請參閱完整的公告”Top CVEs Actively Exploited By People’s Republic of China State-Sponsored Cyber Actors”

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”