美國最大燃油管道公司Colonial Pipeline在5月7日遭駭客攻擊,在兩小時內被盜取近100GB數據,並植入惡意程式加密數據鎖住系統,需要全面關閉人口稠密的東岸各州供應的關鍵燃料網路,影響美國東岸接近一半的燃油供應。據美國政府官員等消息人士指,相信駭客來自俄羅斯犯罪集團並使用DarkSide勒索軟體。Colonial Pipeline公司已聘請第3方資安公司調查,並已通知聯邦政府及執法部門。

Colonial Pipeline官方聲明指,電腦系統遭網攻,需暫停所有燃油管道運作,以避免發生意外並控制威脅。公司隨後確認,事件涉及勒索軟體。Colonial Pipeline屬美國最大的燃油管道公司,設有長達5,500英里的管道,將燃料從墨西哥灣沿岸運送至美國東南部,更佔東岸燃料45%供應,服務5,000萬民眾,包括美國軍方。Colonial Pipeline每天從美國墨西哥灣沿岸的煉油帶向東海岸輸送汽油、柴油和航空燃料,每天可從休斯敦向遠到北卡羅來納州輸送約250萬桶,另可向紐約輸送90萬桶,其廣泛的管道網路服務於美國主要機場,包括亞特蘭大的機場,這是全球客流量最高的機場。

DarkSide過往亦曾針對巴西兩家國營電力公司進行類似的網路攻擊,使電力供應受影響。有專家表示,勒索軟體攻擊工業的事件比想像中更頻繁發生,但相關消息甚少獲得報道。

白宮亦對此發表聲明,表示總統拜登(Joe Biden)已聽取事件簡報,聯邦政府正努力評估影響,盡力協助Colonial Pipeline恢復運作,避免燃料供應中斷。美國能源部發言人表示,正與Colonial Pipeline,州政府,能源業人士及多個政府部門合作,支援Colonial Pipeline維持服務,並監察能源供應是否有受影響。

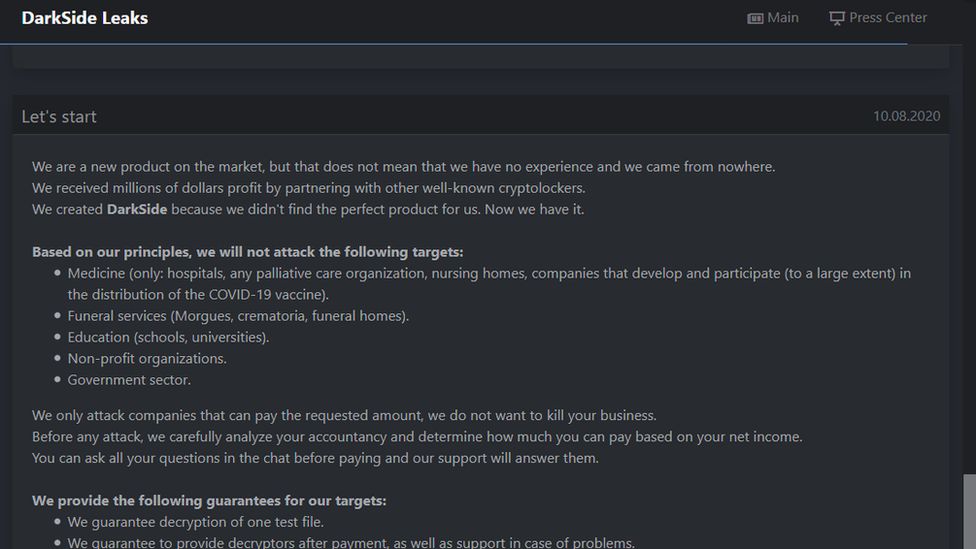

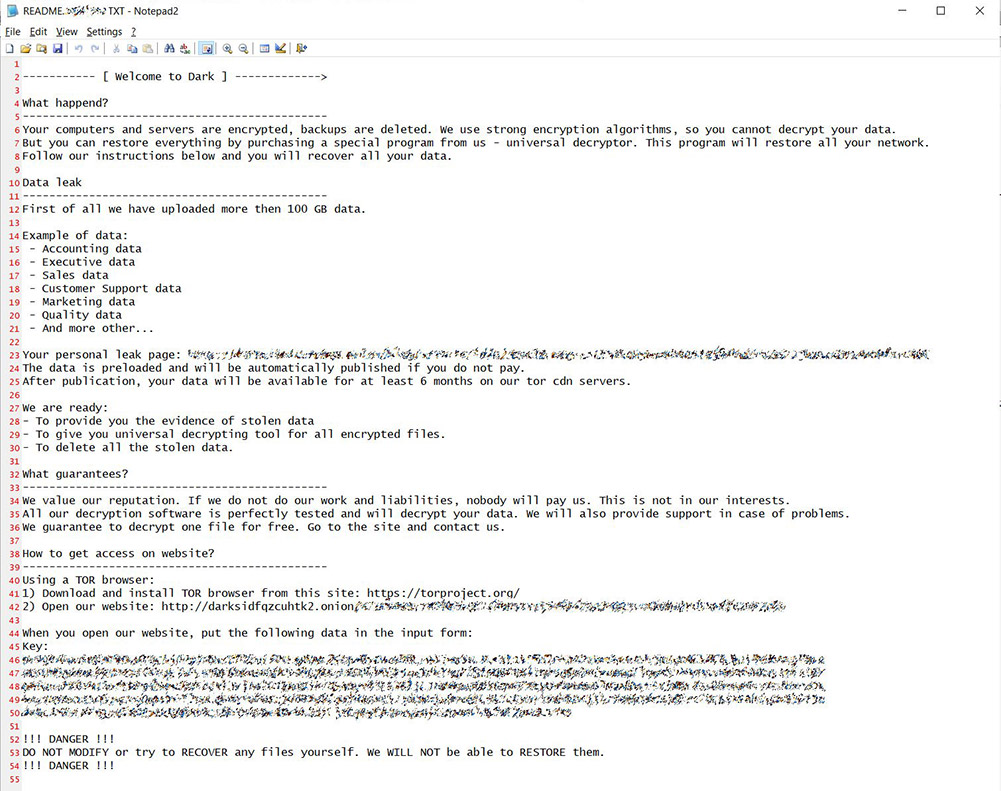

有關DarkSide的情資,請參考如下:

https://otx.alienvault.com/pulse/60821a187be8d208269c103c

https://otx.alienvault.com/pulse/5d5d6e09e5809a8cb83bcea1

Source:

https://www.washingtonpost.com/business/2021/05/08/cyber-attack-colonial-pipeline/

https://www.worldoil.com/news/2021/5/9/oil-traders-work-to-avert-shortages-from-us-pipeline-hack