在資安領域,我們常提醒:「沒有維護的系統,等同於敞開的大門。」

這並不是誇張的比喻,最近一起針對台灣的間諜攻擊,就活生生展現了這個風險。

遺棄的「搜狗注音」伺服器,成為駭客的武器

根據Trend Micro的研究,輸入法軟體 搜狗注音 (Sogou Zhuyin) 在 2019 年就停止更新,但它的更新伺服器與域名卻被遺棄在網路上。2024 年 10 月,駭客註冊並接管了這個域名,隨後利用自動更新機制,將惡意程式透過「官方更新」的名義植入使用者電腦。

到 2025 年,這起行動被命名為 「TAOTH」,受害者涵蓋異議人士、記者、研究人員與商界領袖,其中 台灣占了近一半(49%),成為最主要目標。

更嚴重的是,駭客甚至動手腳,把「維基百科繁體中文」條目的下載連結,改成導向惡意網站。這意味著,連一般民眾在查詢常見工具時,都可能誤入陷阱。

攻擊鏈是怎麼展開的?

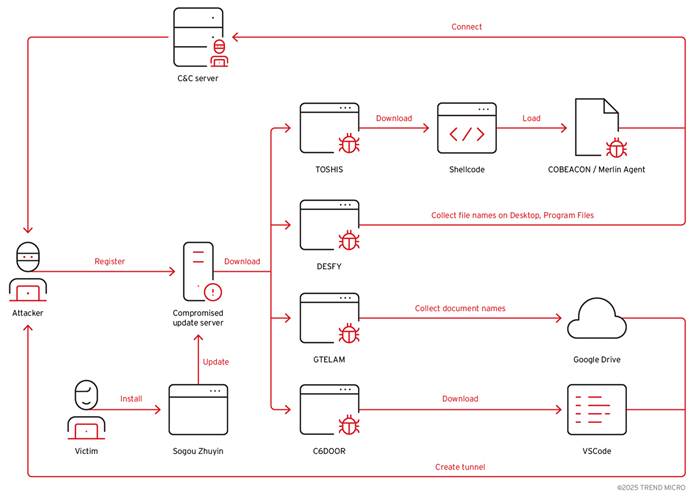

- 使用者安裝正常版本的搜狗注音,看似毫無異狀。

- 幾個小時後,自動更新程式 ZhuyinUp.exe 被觸發,從已被駭客接管的伺服器下載惡意設定。

- 惡意軟體(如 C6DOOR、GTELAM、DESFY、TOSHIS)隨即植入,開始執行資訊蒐集與後門控制。

這些惡意程式有的專門蒐集檔案名稱,有的會把 PDF、Word、Excel 文件清單上傳到 Google Drive,甚至還能建立遠端後門,截圖、操控電腦、注入 shellcode。

換句話說,受害者可能完全沒有意識到自己電腦正在默默「回報資料」給攻擊者。

釣魚攻擊同步進行

除了劫持更新伺服器,TAOTH 還透過 魚叉式釣魚郵件 散布惡意載入器 TOSHIS。

- 有些釣魚頁面假裝成 免費優惠券或 PDF 閱讀器,引導受害者授權惡意的 OAuth App。

- 另一類則是假冒 騰訊雲的下載頁面,讓人下載包含木馬的壓縮檔。

這些攻擊都利用「看似正常的雲端服務」來隱藏行蹤,使偵測更加困難。

為什麼台灣要特別小心?

這起行動凸顯一個現實:

- 台灣使用者常下載、安裝中國來源的輸入法、影音或免費工具。

- 如果這些服務停用卻沒有被妥善下架,就可能成為駭客「接管再利用」的絕佳跳板。

對台灣而言,這不只是單純的惡意軟體案例,而是 高度針對性的間諜行動,目的是長期監控與情報蒐集。

我們能學到什麼?

- 停用軟體≠安全

如果某個應用程式不再更新,最好卸載或替換,避免被當作隱藏的入口。 - 檢查雲端授權

當遇到 Google、Microsoft、Dropbox 等第三方 App 授權要求時,務必仔細檢視其權限。 - 可信來源安裝

軟體下載請以 官方網站 為唯一來源,避免透過論壇、百科頁面或不明連結下載。 - 進階防禦

企業可考慮導入 欺敵技術 (Deception),以便在駭客試圖濫用更新或雲端時,第一時間誘捕並偵測可疑行為。

結語

TAOTH 行動提醒我們:駭客最厲害的地方,不是設計出多複雜的惡意程式,而是懂得「利用人們信任的習慣」——不管是自動更新,還是雲端服務。