大約1千艘船使用挪威般級社(DNV)的海事航運軟體ShipManager,因DNV遭到勒索軟體攻擊而受到影響。據悉,ShipManager一種船舶管理、運營和船舶設計的軟體,平台包含的模組可讓客戶深入了解船舶管理數據的技術、運營和合規性方面,包括計劃維護系統 (PMS)、航運採購、船舶安全管理系統 (QHSE)、船員管理系統、船體完整性管理、船舶維修及航運數據分析等。總部位於挪威奧斯陸的 DNV(世界上最大的海事組織之一)表示,它在 1 月 7 日晚上遭到勒索軟體攻擊,被迫關閉與其 ShipManager 系統相連的 IT伺服器。DNV在一份聲明中表示,每天都與受影響的70 名客戶保持著密切聯繫,向他們更新正在進行的鑑識調查的結果,到目前為止共約有 1000 艘船隻受到影響。但DNV進一步說,所有用戶仍然可以使用 ShipManager軟體的onbroad和offline功能,沒有跡象表明 DNV 的任何其他軟體或數據受到影響。為了實施恢復計劃並調查攻擊背後的駭客,並試圖盡快讓 ShipManager恢復,表示正在與挪威警方和第三方 IT公司合作應對這一事件,目前DNV仍沒有公佈勒索軟體名字。

到目前為止,DNV稱只有岸上系統而非船上系統受到網路攻擊的影響,但專家警告說,隨著頻寬的改進使陸上系統與導航和其他船載系統之間的相互依賴性加強,這種情況可能會發生變化。

DNV 是世界上最大的船級社之一,負責管理船舶和海上結構物建造和運營的技術認證,這家挪威公司為 13,175 艘船和行動海上裝置 (mobile offshore units)提供服務,DNV在任何船的整個生命週期內提供解決方案和服務,從設計和工程到風險評估和船舶管理, 2021年收入超過 20 億美元。

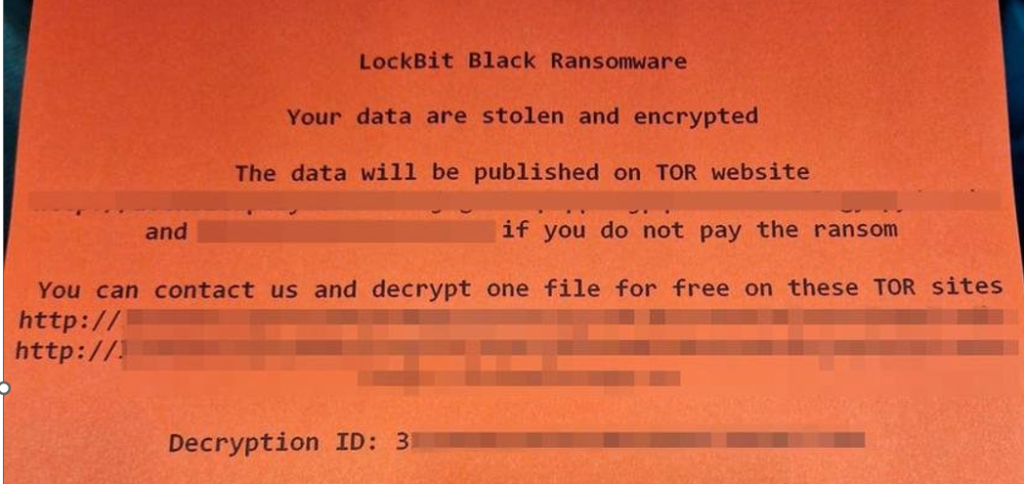

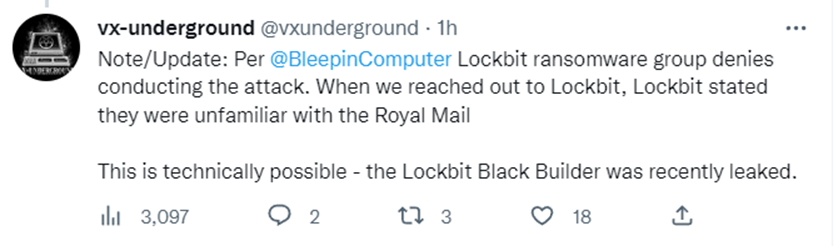

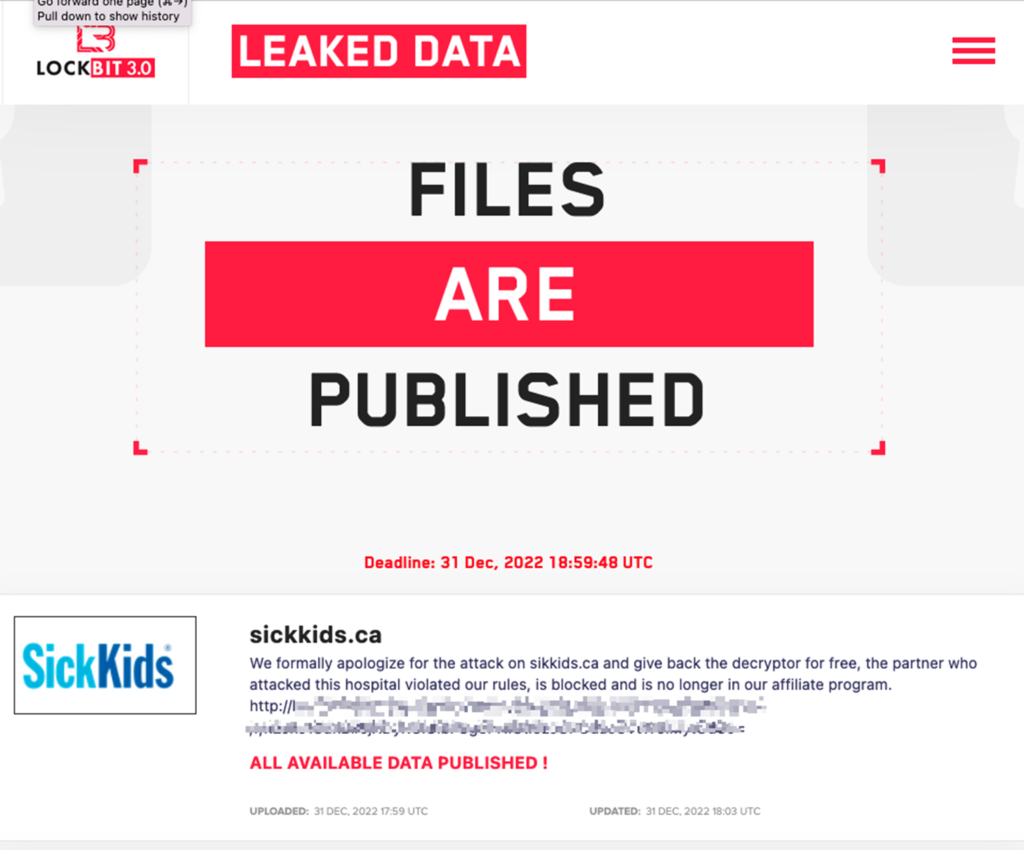

對 DNV 的攻擊是影響航運業的最新事件,兩週前,里斯本(Lisbon)港口成為 LockBit 勒索軟體組織的目標。2022年2 月西歐石油港口碼頭遭受BlackCat勒索軟體入侵,至少攻擊了17個港口的石油港口碼頭軟體,改變了油輪的路線並嚴重擾亂了供應鏈。11 月,美國國土安全部長Alejandro Mayorkas告訴國會,美國港口面臨的最大威脅是網路攻擊。

“我們正在提高我們港口運營的技術水平,這就是為什麼不僅海關和邊境保護局關注網路安全,美國海岸警衛隊也是如此,關於我們的港口,我認為網路安全是一個重大威脅,我們當然非常專注於防禦它並加強我們的網路安全。” Mayorkas說。

常見船舶發生網路漏洞的原因:

過時和不受支援的操作系統

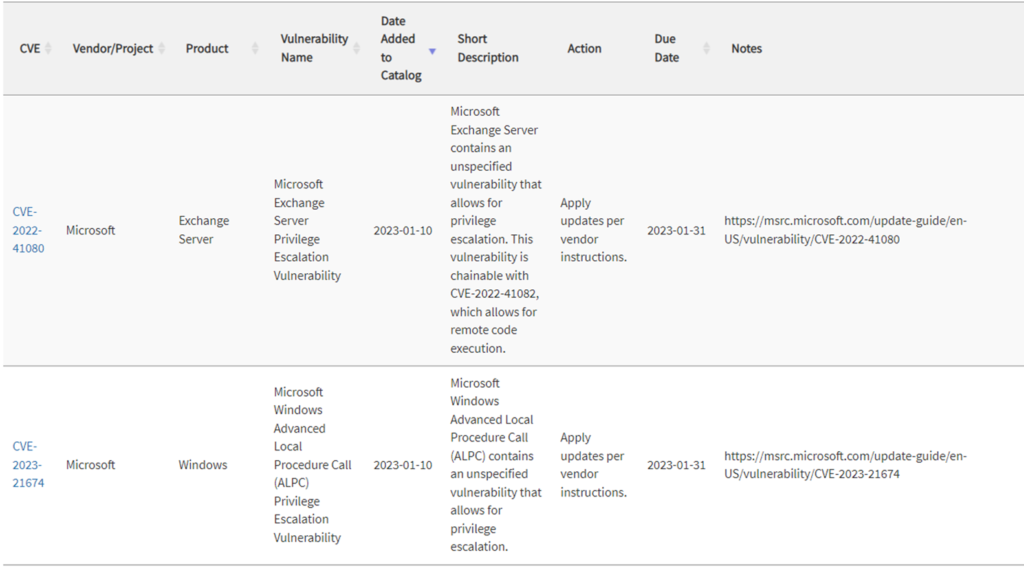

未修補的系統軟體

過時或缺乏防毒軟體和惡意軟體的防護

不安全的船上電腦網路

關鍵基礎設施與岸邊持續連接

對第三方(包括承包商和服務提供商)的存取控制不足

網路風險方面培訓不足和/或缺乏技術熟練的員工

“轉貼、分享或引用文章內容,請註明出處為竣盟科技 https://www.billows.com.tw , 以免觸法”